AI-infrastructuurbeveiligingsoperaties: SOC-vereisten voor GPU-clusters

Bijgewerkt 11 december 2025

Update december 2025: ShadowInit-malwarefamilie richt zich op GPU-clusters en model-serving gateways voor het exfiltreren van modelgewichten. 93% van de beveiligingsleiders verwacht dagelijkse AI-gestuurde aanvallen tegen eind 2025. Anthropic detecteerde Chinese staatsgesteunde aanvallers die AI gebruiken voor duizenden verzoeken per seconde—AI valt nu AI-infrastructuur aan. Trend Micro's AI Factory EDR wordt geïmplementeerd op NVIDIA BlueField DPU's voor realtime bescherming zonder GPU-cycli te verbruiken.

Trend Micro lanceerde AI Factory EDR in samenwerking met NVIDIA, waarbij dreigingsdetectie op NVIDIA BlueField DPU's wordt ingezet om realtime bescherming te leveren met de snelheid en precisie van AI-workloads.[^1] De integratie verzamelt en bewaakt host- en netwerkinformatie rechtstreeks op de DPU, waarbij correlatie met Trend-dreigingsinformatie verdacht gedrag detecteert zonder GPU-cycli te verbruiken die bedoeld zijn voor AI-workloads. De aanpak illustreert hoe het beveiligen van AI-infrastructuur doelgerichte oplossingen vereist in plaats van aangepaste enterprise-beveiligingstools.

Incident-responsteams hebben een nieuwe malwarefamilie gedocumenteerd, voorlopig "ShadowInit" genoemd, die zich richt op GPU-clusters, model-serving gateways en orkestratiepijplijnen binnen implementaties van grote taalmodellen.[^2] In tegenstelling tot eerdere crypto-miningcampagnes probeert ShadowInit propriëtaire modelgewichten te exfiltreren en inferentie-outputs stilletjes te manipuleren. Initiële telemetrie toont aan dat ShadowInit toegang krijgt door veelgebruikte modeltraining-notebooks te misbruiken die afhankelijk zijn van niet-vastgezette pakketversies. Het dreigingslandschap voor AI-infrastructuur is geëvolueerd van opportunistische cryptojacking naar geavanceerde aanvallen die specifiek op AI-assets zijn gericht. Volgens recente onderzoeken verwacht 93% van de beveiligingsleiders dat hun organisaties in 2025 dagelijks met AI-gestuurde aanvallen te maken krijgen.[^15]

AI-infrastructuur dreigingslandschap 2025:

| Dreigingscategorie | Aanvalsvector | Impact | Detectiemoeilijkheid |

|---|---|---|---|

| Modelexfiltratie | ShadowInit-malware, inferentie-API-misbruik | IP-diefstal, concurrentieverlies | Hoog |

| Datavergiftiging | Manipulatie van trainingsdata | Compromittering van modelintegriteit | Zeer hoog |

| Inferentiemanipulatie | Adversariële inputs, prompt injection | Outputcorruptie | Gemiddeld |

| Cryptojacking | Ongeautoriseerde GPU-workloads | Resourcediefstal, kosten | Laag |

| Supply chain | Vergiftigde dependencies, model-backdoors | Persistente compromittering | Hoog |

| GPU-geheugenaanvallen | Rowhammer op GDDR | Cross-tenant datalekken | Zeer hoog |

In september 2025 detecteerde Anthropic een geavanceerde AI-georkestreerde spionagecampagne waarbij Chinese staatsgesteunde aanvallers de agentische capaciteiten van AI gebruikten om cyberaanvallen uit te voeren—met duizenden verzoeken per seconde op snelheden die onmogelijk zijn voor menselijke hackers.[^16] AI valt nu AI-infrastructuur aan.

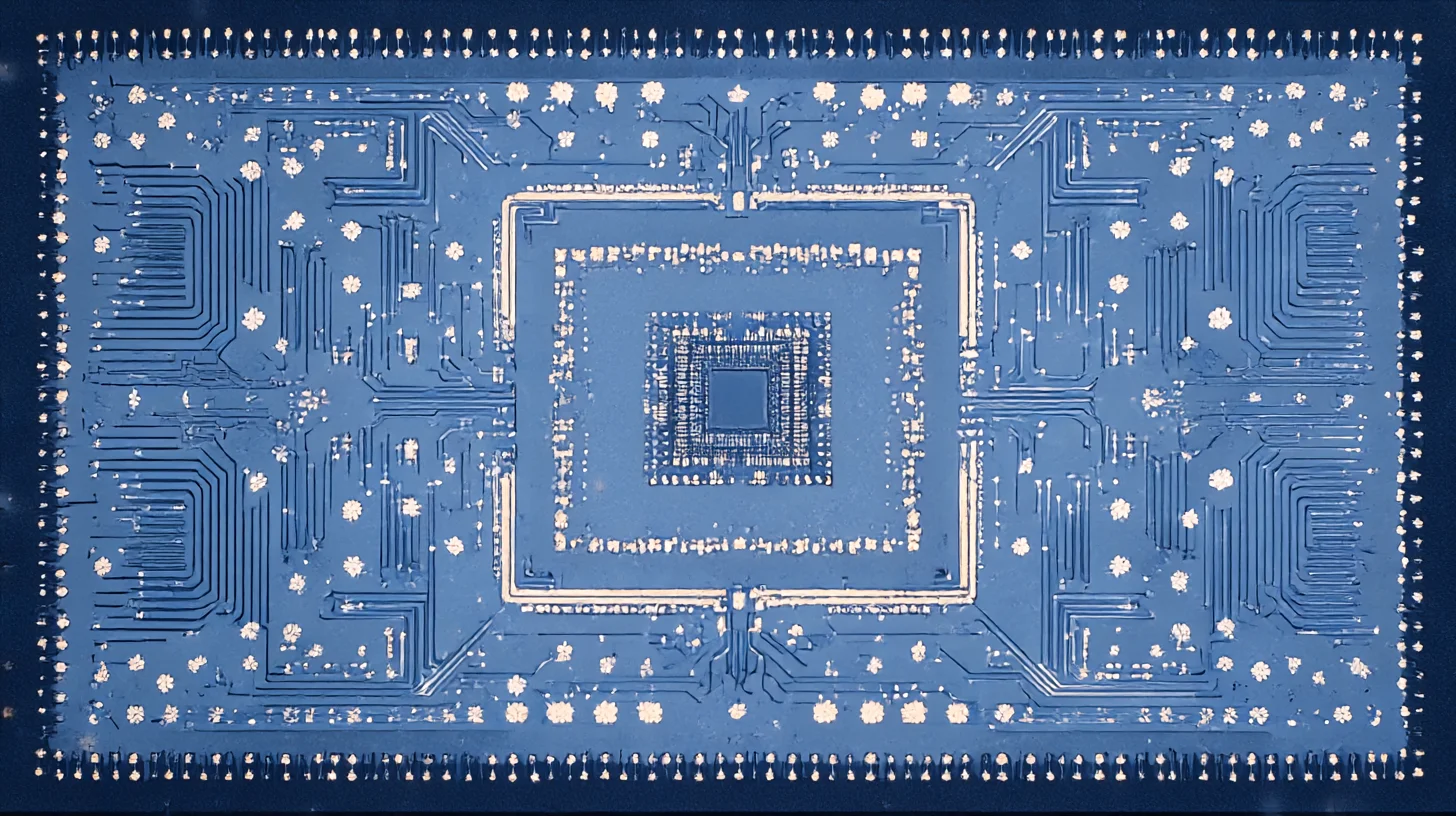

Aanvalsoppervlak van AI-infrastructuur

AI-fabrieken presenteren unieke beveiligingsvereisten die traditionele endpoint-beschermingsoplossingen moeilijk effectief kunnen aanpakken.[^1] Het begrijpen van het uitgebreide aanvalsoppervlak maakt passende beveiligingscontroles mogelijk.

Model- en data-assets

Getrainde modellen vertegenwoordigen substantiële investeringen en concurrentievoordeel. Modelgewichten voor grote taalmodellen kosten miljoenen dollars om te produceren. Tegenstanders die zich richten op modelexfiltratie zoeken intellectueel eigendom dat waardevoller is dan typische bedrijfsdata.

Trainingsdata kan propriëtaire informatie, persoonlijke gegevens of gelicentieerde content bevatten. Datavergiftigingsaanvallen compromitteren de modelintegriteit door kwaadaardige voorbeelden te injecteren tijdens de training. De aanvallen kunnen onopgemerkt blijven totdat modellen onverwacht gedrag vertonen in productie.

Inferentiemanipulatie-aanvallen wijzigen modeloutputs zonder gewichten te veranderen. Subtiele modificaties zorgen ervoor dat modellen incorrecte of kwaadaardige antwoorden produceren voor gerichte inputs. Detectie vereist monitoring van outputdistributies op anomalieën.

Infrastructuurcomponenten

GPU-clusters omvatten duizenden hoogwaardige accelerators die gespecialiseerde softwarestacks draaien. De CUDA-runtime, containerorkestratie en gedistribueerde trainingsframeworks creëren aanvalsvectoren die afwezig zijn in traditionele infrastructuur. Beveiligingstools moeten deze gespecialiseerde componenten begrijpen.

Model-serving gateways verwerken niet-vertrouwde gebruikersinputs, wat injectie-aanvalmogelijkheden creëert. Prompt injection, jailbreaking en adversariële inputs exploiteren modelgedrag via de servinglaag. Gatewaybeveiliging vereist begrip van AI-specifieke aanvalspatronen.

Orkestratiesystemen zoals Kubernetes beheren GPU-cluster workloads. Kubernetes-misconfiguraties of kwetsbaarheden beïnvloeden AI-infrastructuur zoals ze andere gecontaineriseerde workloads beïnvloeden. AI-specifieke extensies voor GPU-beheer creëren extra aanvalsoppervlak.

Supply chain-risico's

Vergiftigde dependencies in training-notebooks maakten de initiële toegangsvector van ShadowInit mogelijk.[^2] Het AI-ontwikkelingsecosysteem leunt zwaar op open-source pakketten met variërende beveiligingspraktijken. Niet-vastgezette dependencies die automatisch updaten creëren supply chain-kwetsbaarheid.

Voorgetrainde modellen die van publieke repositories worden gedownload kunnen backdoors bevatten. Transfer learning van gecompromitteerde basismodellen propageert kwetsbaarheden naar afgeleide modellen. Modelherkomstverificatie wordt een beveiligingsvereiste.

Container-images voor AI-workloads bevatten complexe softwarestacks met talrijke dependencies. Kwetsbaarheidsscanning moet AI-specifieke componenten adresseren naast standaard besturingssysteempakketten.

Security Operations Center-vereisten

SOC-operaties voor AI-infrastructuur breiden traditionele capaciteiten uit om AI-specifieke dreigingen en assets aan te pakken.

Zichtbaarheidsvereisten

Beveiligingsteams vereisen zichtbaarheid in AI-specifieke telemetrie naast standaard endpoint- en netwerkdata. GPU-gebruikspatronen, modelinferentierates en trainingsjobgedrag bieden signalen voor anomaliedetectie. Traditionele SIEM-systemen missen mogelijk collectors voor deze databronnen.

BlueField DPU-implementatie maakt beveiligingsmonitoring mogelijk zonder host-GPU-cycli te verbruiken.[^1] De architecturale scheiding voorkomt dat aanvallers monitoring uitschakelen door hostsystemen te compromitteren. DPU-gebaseerde beveiliging vertegenwoordigt opkomende best practice voor hoogwaardige AI-infrastructuur.

Modelgedragsmonitoring detecteert inferentiemanipulatie en outputdrift. Baseline-vaststelling tijdens implementatie maakt anomaliedetectie tijdens operatie mogelijk. De monitoring vereist AI-expertise om zinvol te interpreteren.

Alert-triage op schaal

Beveiligingsteams verwerken gemiddeld 960 alerts per dag, waardoor teams kritieke dreigingen ononderzocht moeten laten.[^3] AI-infrastructuur voegt gespecialiseerde alerts toe die traditionele analisten moeilijk kunnen interpreteren. De volumeuitdaging wordt versterkt door AI-specifieke complexiteit.

Beveiligingsteams identificeren triage als waar AI het grootste onmiddellijke verschil kan maken, met 67%, gevolgd door detectie-tuning met 65% en threat hunting met 64%.[^3] Autonome triagecapaciteiten verminderen de last op menselijke analisten terwijl dekking van AI-specifieke dreigingen wordt gewaarborgd.

Autonome SOC-platforms implementeren volledig onafhankelijke dreigingsdetectie- en responscapaciteiten die zonder constant menselijk toezicht opereren.[^4] Teams die AI SOC-platforms gebruiken rapporteren 80% verbetering in Mean Time to Respond (MTTR), triageren 95% van alerts in minder dan 2 minuten en ervaren 99% reductie in tijd besteed aan false positives.[^17]

SOC Capability Maturity Model voor AI-infrastructuur:

| Niveau | Capaciteit | Bezetting | Tools | Responstijd |

|---|---|---|---|---|

| 1 - Basis | Handmatige monitoring, alleen infrastructuur | 2-4 analisten | SIEM, standaard EDR | Uren-dagen |

| 2 - Ontwikkelend | AI-bewuste monitoring, enige automatisering | 4-8 analisten | + AI-specifieke collectors | Uren |

| 3 - Gedefinieerd | Geïntegreerde AI/infra-monitoring, playbooks | 8-12 analisten | + SOAR, DPU-gebaseerde beveiliging | Minuten-uren |

| 4 - Beheerd | Autonome triage, door mensen gesuperviseerde respons | 6-10 analisten | + AI SOC-platform | Minuten |

| 5 - Optimaliserend | Volledig agentische SOC, minimale menselijke interventie | 4-6 "SOC-piloten" | Agentisch AI-platform | Seconden-minuten |

Volgens Gartner's Hype Cycle for Security Operations 2025 bevinden AI SOC-agents zich in de Innovation Trigger-fase met 1-5% penetratie maar potentieel om "efficiëntie te verbeteren, false positives te verminderen en personeelsuitdagingen te verlichten."[^18]

Responsprocedures

Incident response voor AI-infrastructuur vereist procedures die AI-specifieke scenario's adresseren. Modelcompromittering kan hertraining vanaf geverifieerde checkpoints vereisen. Datavergiftiging kan dataset-audit en opschoning voor hertraining vereisen.

Isolatieprocedures moeten beveiliging afwegen tegen operationele impact. Het isoleren van een trainingscluster halverwege een run kan substantiële GPU-uren kosten. Responsprocedures moeten voorwaarden definiëren die onmiddellijke isolatie rechtvaardigen versus gemonitorde voortzetting.

Herstelverrichtingsprocedures moeten zowel infrastructuur als AI-assets adresseren. Het herstellen van infrastructuur zonder model- en data-integriteit te verifiëren laat kwetsbaarheden ongeadresseerd. Herstelrunbooks moeten AI-specifieke verificatiestappen bevatten.

Detectiecapaciteiten

Effectieve AI-infrastructuurbeveiliging vereist detectiecapaciteiten die infrastructuur-, workload- en AI-specifieke domeinen omspannen.

Infrastructuurmonitoring

Standaard infrastructuurmonitoring dekt compute-, netwerk- en opslagcomponenten. GPU-gebruik, geheugenverbruik en interconnectverkeer bieden baselinedata. Anomalieën kunnen cryptojacking, data-exfiltratie of andere kwaadaardige activiteit indiceren.

Netwerkverkeersanalyse detecteert command-and-control-communicatie en data-exfiltratie. AI-workloads genereren substantieel legitiem netwerkverkeer waar kwaadaardig verkeer zich in verbergt. Detectie vereist begrip van normale AI-verkeerspatronen.

Container- en orkestratemonitoring volgt workload-implementatie en -uitvoering. Ongeautoriseerde containers, privilege-escalatie en resourcemisbruik verschijnen in orkestratie-telemetrie. Kubernetes-auditlogs bieden een onderzoeksspoor voor beveiligingsincidenten.

Workload-monitoring

Trainingsjob-monitoring volgt jobparameters, resourceverbruik en voltooiingsstatus. Ongebruikelijke jobs die resources verbruiken zonder verwachte outputs kunnen cryptojacking of ongeautoriseerde modeltraining indiceren. Vergelijking met verwachte jobpatronen onthult anomalieën.

Inferentiemonitoring volgt verzoekpatronen, latentie en outputkenmerken. Pieken in foutenpercentages, latentieveranderingen of verschuivingen in outputdistributie kunnen aanvallen of storingen indiceren. Realtime monitoring maakt snelle respons op opkomende problemen mogelijk.

Datapijplijn-monitoring volgt databeweging door preprocessing-, training- en servingfasen. Onverwachte datatoegangspatronen of exfiltratiepogingen verschijnen in pijplijn-telemetrie. Data-lineagetracking ondersteunt onderzoek van potentiële compromitteringen.

AI-specifieke detectie

Model Armor en vergelijkbare oplossingen fungeren als intelligente firewalls die prompts en responses in realtime analyseren om dreigingen te detecteren en blokkeren voordat ze schade veroorzaken.[^5] De AI-bewuste analyse vangt aanvallen die patroonmatchingbenaderingen missen.

Adversariële inputdetectie identificeert inputs die zijn ontworpen om modelkwetsbaarheden te exploiteren. De detectie vereist begrip van modelarchitectuur en bekende kwetsbaarheidspatronen. Gespecialiseerde ML-beveiligingstools bieden deze capaciteiten.

Modeldriftdetectie identificeert geleidelijke veranderingen in modelgedrag die compromittering of degradatie kunnen indiceren. Baseline-vaststelling en continue monitoring detecteren drift voor operationele impact. De detectie is gelijkelijk van toepassing op beveiligings- en betrouwbaarheidszorgen.

Integratiearchitectuur

Beveiligingstools moeten integreren met AI-infrastructuurcomponenten en bestaande beveiligingsoperaties.

SIEM- en SOAR-integratie

Security Information and Event Management (SIEM)-systemen aggregeren alerts van AI-infrastructuur naast traditione

[Inhoud ingekort voor vertaling]