Opérations de sécurité pour l'infrastructure IA : exigences SOC pour les clusters GPU

Mis à jour le 11 décembre 2025

Mise à jour de décembre 2025 : La famille de malwares ShadowInit cible les clusters GPU et les passerelles de service de modèles pour l'exfiltration des poids. 93 % des responsables de la sécurité s'attendent à des attaques quotidiennes pilotées par l'IA d'ici fin 2025. Anthropic a détecté des attaquants parrainés par l'État chinois utilisant l'IA pour des milliers de requêtes par seconde — l'IA attaque désormais l'infrastructure IA. L'AI Factory EDR de Trend Micro se déploie sur les DPU NVIDIA BlueField pour une protection en temps réel sans consommer de cycles GPU.

Trend Micro a lancé AI Factory EDR en partenariat avec NVIDIA, déployant la détection des menaces sur les DPU NVIDIA BlueField pour fournir une protection en temps réel à la vitesse et avec la précision des charges de travail IA.[^1] L'intégration collecte et surveille les informations de l'hôte et du réseau directement sur le DPU, en corrélation avec les renseignements sur les menaces de Trend pour détecter les comportements suspects sans consommer les cycles GPU destinés aux charges de travail IA. Cette approche illustre comment la sécurisation de l'infrastructure IA nécessite des solutions spécialement conçues plutôt que des outils de sécurité d'entreprise adaptés.

Les équipes de réponse aux incidents ont documenté une nouvelle famille de malwares, provisoirement baptisée « ShadowInit », qui cible les clusters GPU, les passerelles de service de modèles et les pipelines d'orchestration au sein des déploiements de grands modèles de langage.[^2] Contrairement aux campagnes de minage de cryptomonnaies antérieures, ShadowInit cherche à exfiltrer les poids de modèles propriétaires et à manipuler silencieusement les sorties d'inférence. La télémétrie initiale montre que ShadowInit accède aux systèmes en abusant de notebooks d'entraînement de modèles largement partagés qui reposent sur des versions de packages non épinglées. Le paysage des menaces pour l'infrastructure IA a évolué au-delà du cryptojacking opportuniste vers des attaques sophistiquées ciblant spécifiquement les actifs IA. Selon des études récentes, 93 % des responsables de la sécurité s'attendent à ce que leurs organisations fassent face à des attaques quotidiennes pilotées par l'IA d'ici 2025.[^15]

Paysage des menaces pour l'infrastructure IA en 2025 :

| Catégorie de menace | Vecteur d'attaque | Impact | Difficulté de détection |

|---|---|---|---|

| Exfiltration de modèle | Malware ShadowInit, abus d'API d'inférence | Vol de propriété intellectuelle, perte concurrentielle | Élevée |

| Empoisonnement de données | Manipulation des données d'entraînement | Compromission de l'intégrité du modèle | Très élevée |

| Manipulation d'inférence | Entrées adverses, injection de prompt | Corruption des sorties | Moyenne |

| Cryptojacking | Charges de travail GPU non autorisées | Vol de ressources, coûts | Faible |

| Chaîne d'approvisionnement | Dépendances empoisonnées, portes dérobées de modèles | Compromission persistante | Élevée |

| Attaques mémoire GPU | Rowhammer sur GDDR | Fuite de données inter-locataires | Très élevée |

En septembre 2025, Anthropic a détecté une campagne d'espionnage sophistiquée orchestrée par l'IA où des attaquants parrainés par l'État chinois ont utilisé les capacités agentiques de l'IA pour exécuter des cyberattaques — effectuant des milliers de requêtes par seconde à des vitesses impossibles pour des hackers humains.[^16] L'IA attaque désormais l'infrastructure IA.

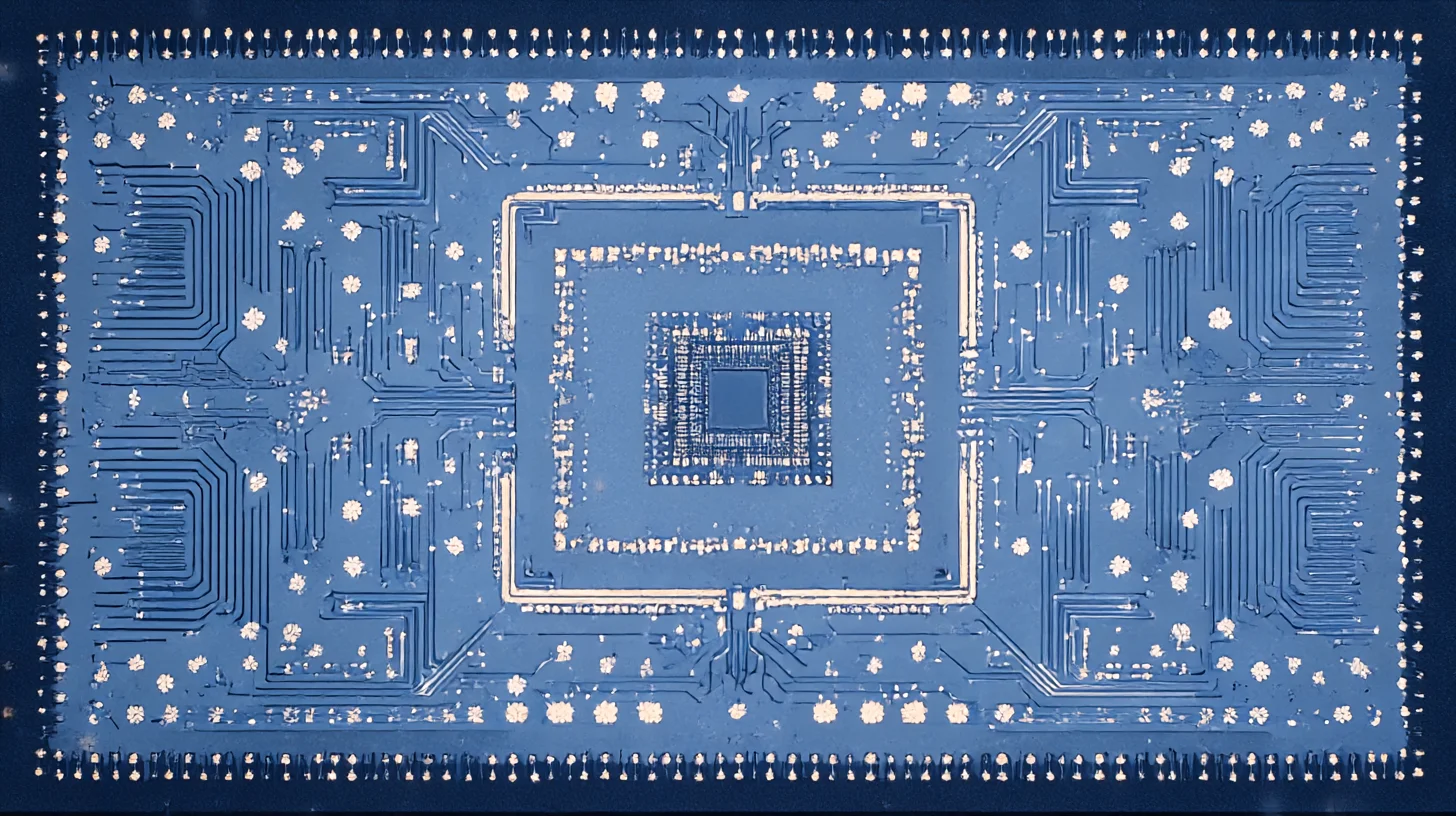

Surface d'attaque de l'infrastructure IA

Les usines IA présentent des exigences de sécurité uniques que les solutions traditionnelles de protection des terminaux peinent à satisfaire efficacement.[^1] Comprendre la surface d'attaque étendue permet de mettre en place des contrôles de sécurité appropriés.

Actifs de modèles et de données

Les modèles entraînés représentent un investissement substantiel et un avantage concurrentiel. Les poids de modèles pour les grands modèles de langage coûtent des millions de dollars à produire. Les adversaires ciblant l'exfiltration de modèles recherchent une propriété intellectuelle plus précieuse que les données d'entreprise typiques.

Les données d'entraînement peuvent inclure des informations propriétaires, des données personnelles ou du contenu sous licence. Les attaques par empoisonnement de données compromettent l'intégrité du modèle en injectant des exemples malveillants pendant l'entraînement. Ces attaques peuvent rester non détectées jusqu'à ce que les modèles présentent des comportements inattendus en production.

Les attaques de manipulation d'inférence modifient les sorties du modèle sans changer les poids. Des modifications subtiles font que les modèles produisent des réponses incorrectes ou malveillantes pour des entrées ciblées. La détection nécessite de surveiller les distributions de sorties pour détecter les anomalies.

Composants d'infrastructure

Les clusters GPU comprennent des milliers d'accélérateurs à haute valeur exécutant des piles logicielles spécialisées. Le runtime CUDA, l'orchestration de conteneurs et les frameworks d'entraînement distribué créent des vecteurs d'attaque absents de l'infrastructure traditionnelle. Les outils de sécurité doivent comprendre ces composants spécialisés.

Les passerelles de service de modèles traitent des entrées utilisateur non fiables, créant des opportunités d'attaque par injection. L'injection de prompt, le jailbreaking et les entrées adverses exploitent les comportements des modèles via la couche de service. La sécurité des passerelles nécessite de comprendre les schémas d'attaque spécifiques à l'IA.

Les systèmes d'orchestration comme Kubernetes gèrent les charges de travail des clusters GPU. Les erreurs de configuration ou les vulnérabilités de Kubernetes affectent l'infrastructure IA comme elles affectent d'autres charges de travail conteneurisées. Les extensions spécifiques à l'IA pour la gestion GPU créent une surface d'attaque supplémentaire.

Risques de la chaîne d'approvisionnement

Les dépendances empoisonnées dans les notebooks d'entraînement ont permis le vecteur d'accès initial de ShadowInit.[^2] L'écosystème de développement IA repose fortement sur des packages open source avec des pratiques de sécurité variables. Les dépendances non épinglées qui se mettent à jour automatiquement créent des vulnérabilités de chaîne d'approvisionnement.

Les modèles pré-entraînés téléchargés depuis des dépôts publics peuvent contenir des portes dérobées. L'apprentissage par transfert à partir de modèles de base compromis propage les vulnérabilités aux modèles dérivés. La vérification de la provenance des modèles devient une exigence de sécurité.

Les images de conteneurs pour les charges de travail IA incluent des piles logicielles complexes avec de nombreuses dépendances. L'analyse des vulnérabilités doit traiter les composants spécifiques à l'IA au-delà des packages standard du système d'exploitation.

Exigences du Centre des Opérations de Sécurité

Les opérations SOC pour l'infrastructure IA étendent les capacités traditionnelles pour répondre aux menaces et actifs spécifiques à l'IA.

Exigences de visibilité

Les équipes de sécurité ont besoin de visibilité sur la télémétrie spécifique à l'IA au-delà des données standard des terminaux et du réseau. Les schémas d'utilisation GPU, les taux d'inférence de modèles et le comportement des tâches d'entraînement fournissent des signaux pour la détection d'anomalies. Les systèmes SIEM traditionnels peuvent manquer de collecteurs pour ces sources de données.

Le déploiement de DPU BlueField permet la surveillance de sécurité sans consommer les cycles GPU de l'hôte.[^1] La séparation architecturale empêche les attaquants de désactiver la surveillance en compromettant les systèmes hôtes. La sécurité basée sur DPU représente une pratique émergente pour l'infrastructure IA à haute valeur.

La surveillance du comportement des modèles détecte la manipulation d'inférence et la dérive des sorties. L'établissement de référence lors du déploiement permet la détection d'anomalies pendant l'exploitation. Cette surveillance nécessite une expertise en IA pour être interprétée de manière significative.

Triage des alertes à grande échelle

Les équipes de sécurité traitent en moyenne 960 alertes par jour, ce qui force les équipes à laisser des menaces critiques non investiguées.[^3] L'infrastructure IA ajoute des alertes spécialisées que les analystes traditionnels peuvent avoir du mal à interpréter. Le défi du volume se compose avec la complexité spécifique à l'IA.

Les équipes de sécurité identifient le triage comme le domaine où l'IA peut faire la plus grande différence immédiate, à 67 %, suivi du réglage de la détection à 65 % et de la chasse aux menaces à 64 %.[^3] Les capacités de triage autonome réduisent la charge sur les analystes humains tout en assurant la couverture des menaces spécifiques à l'IA.

Les plateformes SOC autonomes implémentent des capacités de détection et de réponse aux menaces entièrement indépendantes fonctionnant sans surveillance humaine constante.[^4] Les équipes utilisant des plateformes SOC IA rapportent une amélioration de 80 % du temps moyen de réponse (MTTR), un triage de 95 % des alertes en moins de 2 minutes, et une réduction de 99 % du temps passé sur les faux positifs.[^17]

Modèle de maturité des capacités SOC pour l'infrastructure IA :

| Niveau | Capacité | Effectifs | Outils | Temps de réponse |

|---|---|---|---|---|

| 1 - Basique | Surveillance manuelle, infrastructure uniquement | 2-4 analystes | SIEM, EDR standard | Heures-jours |

| 2 - En développement | Surveillance consciente de l'IA, certaine automatisation | 4-8 analystes | + Collecteurs spécifiques IA | Heures |

| 3 - Défini | Surveillance IA/infra intégrée, playbooks | 8-12 analystes | + SOAR, sécurité basée DPU | Minutes-heures |

| 4 - Géré | Triage autonome, réponse supervisée par l'humain | 6-10 analystes | + Plateforme SOC IA | Minutes |

| 5 - Optimisé | SOC agentique complet, intervention humaine minimale | 4-6 « pilotes SOC » | Plateforme IA agentique | Secondes-minutes |

Selon le Hype Cycle de Gartner pour les opérations de sécurité 2025, les agents SOC IA sont au stade du déclencheur d'innovation avec une pénétration de 1-5 % mais le potentiel d'« améliorer l'efficacité, réduire les faux positifs et atténuer les défis de main-d'œuvre ».[^18]

Procédures de réponse

La réponse aux incidents pour l'infrastructure IA nécessite des procédures traitant les scénarios spécifiques à l'IA. La compromission de modèle peut nécessiter un réentraînement à partir de points de contrôle vérifiés. L'empoisonnement de données peut nécessiter un audit et un nettoyage des jeux de données avant le réentraînement.

Les procédures d'isolation doivent équilibrer la sécurité contre l'impact opérationnel. Isoler un cluster d'entraînement en cours d'exécution peut coûter des heures-GPU substantielles. Les procédures de réponse doivent définir les conditions justifiant une isolation immédiate versus une continuation surveillée.

Les procédures de récupération doivent traiter à la fois l'infrastructure et les actifs IA. Restaurer l'infrastructure sans vérifier l'intégrité du modèle et des données laisse des vulnérabilités non traitées. Les runbooks de récupération doivent inclure des étapes de vérification spécifiques à l'IA.

Capacités de détection

Une sécurité efficace de l'infrastructure IA nécessite des capacités de détection couvrant les domaines de l'infrastructure, des charges de travail et spécifiques à l'IA.

Surveillance de l'infrastructure

La surveillance standard de l'infrastructure couvre les composants de calcul, de réseau et de stockage. L'utilisation GPU, la consommation mémoire et le trafic d'interconnexion fournissent des données de référence. Les anomalies peuvent indiquer du cryptojacking, de l'exfiltration de données ou d'autres activités malveillantes.

L'analyse du trafic réseau détecte les communications de commande et contrôle et l'exfiltration de données. Les charges de travail IA génèrent un trafic réseau légitime substantiel dans lequel le trafic malveillant se dissimule. La détection nécessite de comprendre les schémas de trafic IA normaux.

La surveillance des conteneurs et de l'orchestration suit le déploiement et l'exécution des charges de travail. Les conteneurs non autorisés, l'escalade de privilèges et l'abus de ressources apparaissent dans la télémétrie d'orchestration. Les journaux d'audit Kubernetes fournissent une piste d'investigation pour les événements de sécurité.

Surveillance des charges de travail

La surveillance des tâches d'entraînement suit les paramètres des tâches, la consommation de ressources et l'état d'achèvement. Des tâches inhabituelles consommant des ressources sans les sorties attendues peuvent indiquer du cryptojacking ou un entraînement de modèle non autorisé. La comparaison avec les schémas de tâches attendus révèle les anomalies.

La surveillance d'inférence suit les schémas de requêtes, la latence et les caractéristiques des sorties. Les pics de taux d'erreur, les changements de latence ou les changements de distribution des sorties peuvent indiquer des attaques ou des défaillances. La surveillance en temps réel permet une réponse rapide aux problèmes émergents.

La surveillance des pipelines de données suit le mouvement des données à travers les étapes de prétraitement, d'entraînement et de service. Les schémas d'accès aux données inattendus ou les tentatives d'exfiltration apparaissent dans la télémétrie du pipeline. Le suivi de la lignée des données soutient l'investigation des compromissions potentielles.

Détection spécifique à l'IA

Model Armor et des solutions similaires agissent comme des pare-feu intelligents analysant les prompts et les réponses en temps réel pour détecter et bloquer les menaces avant qu'elles ne causent des dommages.[^5] L'analyse consciente de l'IA détecte les attaques que les approches de correspondance de motifs manquent.

La détection d'entrées adverses identifie les entrées conçues pour exploiter les vulnérabilités des modèles. La détection nécessite de comprendre l'architecture du modèle et les schémas de vulnérabilités connus. Des outils de sécurité ML spécialisés fournissent ces capacités.

La détection de dérive de modèle identifie les changements graduels dans le comportement du modèle qui peuvent indiquer une compromission ou une dégradation. L'établissement de référence et la surveillance continue détectent la dérive avant l'impact opérationnel. La détection s'applique également aux préoccupations de sécurité et de fiabilité.

Architecture d'intégration

Les outils de sécurité doivent s'intégrer aux composants de l'infrastructure IA et aux opérations de sécurité existantes.

Intégration SIEM et SOAR

Les systèmes de gestion des informations et des événements de sécurité (SIEM) agrègent les alertes de l'infrastructure IA aux côtés des traditionnels