AI基础设施安全运营:GPU集群的SOC要求

更新于2025年12月11日

2025年12月更新: ShadowInit恶意软件家族正在针对GPU集群和模型服务网关进行权重窃取攻击。93%的安全领导者预计到2025年底将面临每日AI驱动的攻击。Anthropic检测到中国国家支持的攻击者使用AI以每秒数千次请求的速度发起攻击——AI现在正在攻击AI基础设施。Trend Micro的AI Factory EDR已部署在NVIDIA BlueField DPU上,实现实时防护而不占用GPU计算周期。

Trend Micro与NVIDIA合作推出了AI Factory EDR,在NVIDIA BlueField DPU上部署威胁检测,以AI工作负载所需的速度和精度提供实时防护。[^1] 该集成直接在DPU上收集和监控主机及网络信息,与Trend威胁情报关联以检测可疑行为,同时不占用用于AI工作负载的GPU计算周期。这种方法体现了保护AI基础设施需要专门构建的解决方案,而非改造后的企业安全工具。

事件响应团队已记录了一个新的恶意软件家族,暂时命名为"ShadowInit",专门针对大型语言模型部署中的GPU集群、模型服务网关和编排管道。[^2] 与早期的加密货币挖矿活动不同,ShadowInit旨在窃取专有模型权重并悄悄操纵推理输出。初步遥测数据显示,ShadowInit通过滥用依赖未固定版本包的广泛共享模型训练笔记本获得入口。AI基础设施的威胁格局已经从机会主义的加密劫持演变为专门针对AI资产的复杂攻击。根据最新研究,93%的安全领导者预计其组织到2025年将面临每日AI驱动的攻击。[^15]

2025年AI基础设施威胁格局:

| 威胁类别 | 攻击向量 | 影响 | 检测难度 |

|---|---|---|---|

| 模型窃取 | ShadowInit恶意软件、推理API滥用 | 知识产权盗窃、竞争损失 | 高 |

| 数据投毒 | 训练数据篡改 | 模型完整性受损 | 非常高 |

| 推理操纵 | 对抗性输入、提示注入 | 输出损坏 | 中 |

| 加密劫持 | 未授权GPU工作负载 | 资源盗窃、成本增加 | 低 |

| 供应链攻击 | 投毒依赖项、模型后门 | 持久性入侵 | 高 |

| GPU内存攻击 | GDDR上的Rowhammer攻击 | 跨租户数据泄露 | 非常高 |

2025年9月,Anthropic检测到一场复杂的AI编排间谍活动,中国国家支持的攻击者利用AI的代理能力执行网络攻击——以每秒数千次请求的速度运行,这是人类黑客不可能达到的速度。[^16] AI现在正在攻击AI基础设施。

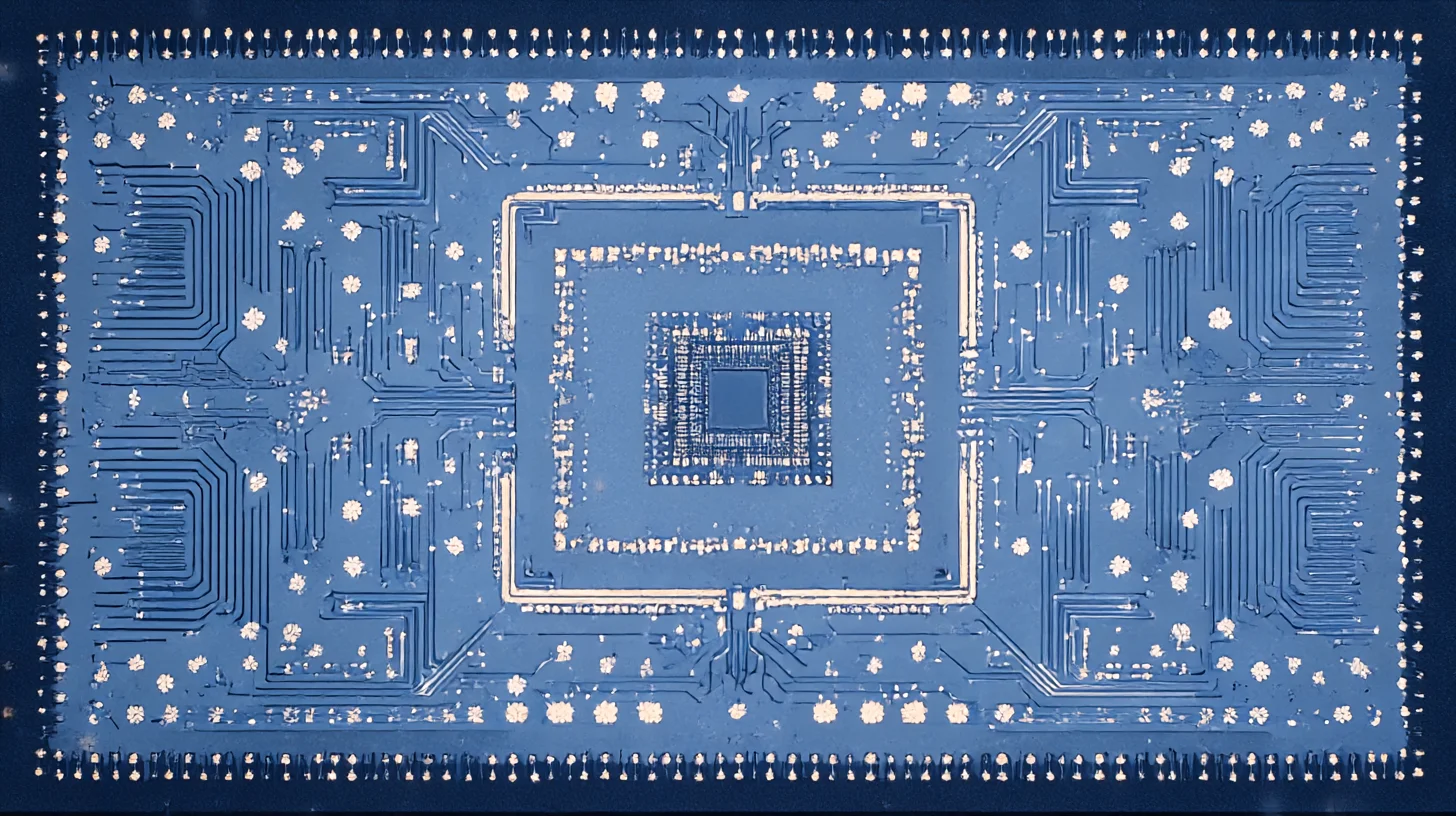

AI基础设施攻击面

AI工厂呈现出传统端点保护解决方案难以有效应对的独特安全需求。[^1] 理解扩展的攻击面有助于实施适当的安全控制。

模型和数据资产

训练好的模型代表着大量投资和竞争优势。大型语言模型的权重花费数百万美元来生产。针对模型窃取的对手寻求比典型企业数据更有价值的知识产权。

训练数据可能包含专有信息、个人数据或授权内容。数据投毒攻击通过在训练期间注入恶意样本来损害模型完整性。这些攻击可能在模型在生产中表现出意外行为之前一直未被发现。

推理操纵攻击在不改变权重的情况下改变模型输出。微妙的修改导致模型对目标输入产生错误或恶意响应。检测需要监控输出分布以发现异常。

基础设施组件

GPU集群包含数千个运行专用软件栈的高价值加速器。CUDA运行时、容器编排和分布式训练框架创建了传统基础设施中不存在的攻击向量。安全工具必须理解这些专用组件。

模型服务网关处理不受信任的用户输入,创造注入攻击机会。提示注入、越狱和对抗性输入通过服务层利用模型行为。网关安全需要理解AI特定的攻击模式。

Kubernetes等编排系统管理GPU集群工作负载。Kubernetes配置错误或漏洞影响AI基础设施,就像影响其他容器化工作负载一样。用于GPU管理的AI特定扩展创建了额外的攻击面。

供应链风险

训练笔记本中的投毒依赖项使ShadowInit获得了初始访问向量。[^2] AI开发生态系统严重依赖具有不同安全实践的开源包。自动更新的未固定依赖项创建了供应链漏洞。

从公共存储库下载的预训练模型可能包含后门。从受损基础模型进行迁移学习会将漏洞传播到派生模型。模型来源验证成为安全要求。

AI工作负载的容器镜像包含具有众多依赖项的复杂软件栈。漏洞扫描必须解决标准操作系统包之外的AI特定组件。

安全运营中心要求

AI基础设施的SOC运营扩展了传统能力,以应对AI特定的威胁和资产。

可见性要求

安全团队需要对标准端点和网络数据之外的AI特定遥测数据具有可见性。GPU利用率模式、模型推理率和训练作业行为为异常检测提供信号。传统SIEM系统可能缺乏这些数据源的收集器。

BlueField DPU部署使安全监控不占用主机GPU计算周期。[^1] 架构分离防止攻击者通过入侵主机系统来禁用监控。基于DPU的安全代表了高价值AI基础设施的新兴最佳实践。

模型行为监控检测推理操纵和输出漂移。部署期间建立基线可以在运行期间进行异常检测。监控需要AI专业知识才能进行有意义的解释。

大规模告警分类

安全团队平均每天处理960个告警,迫使团队无法调查关键威胁。[^3] AI基础设施增加了传统分析师可能难以解释的专业告警。告警量挑战与AI特定复杂性相结合。

安全团队认为分类是AI可以产生最大直接影响的领域,占67%,其次是检测调优65%和威胁狩猎64%。[^3] 自主分类能力减轻了人类分析师的负担,同时确保覆盖AI特定威胁。

自主SOC平台实现完全独立的威胁检测和响应能力,无需持续的人工监督即可运行。[^4] 使用AI SOC平台的团队报告平均响应时间(MTTR)改善了80%,95%的告警在2分钟内完成分类,误报处理时间减少99%。[^17]

AI基础设施SOC能力成熟度模型:

| 级别 | 能力 | 人员配置 | 工具 | 响应时间 |

|---|---|---|---|---|

| 1 - 基础 | 手动监控,仅基础设施 | 2-4名分析师 | SIEM、标准EDR | 数小时-数天 |

| 2 - 发展中 | AI感知监控,部分自动化 | 4-8名分析师 | + AI特定收集器 | 数小时 |

| 3 - 已定义 | 集成AI/基础设施监控、剧本 | 8-12名分析师 | + SOAR、基于DPU的安全 | 分钟-小时 |

| 4 - 受管理 | 自主分类、人工监督响应 | 6-10名分析师 | + AI SOC平台 | 分钟 |

| 5 - 优化中 | 完全代理SOC,最少人工干预 | 4-6名"SOC飞行员" | 代理AI平台 | 秒-分钟 |

根据Gartner 2025年安全运营技术成熟度曲线,AI SOC代理处于创新触发阶段,渗透率为1-5%,但有潜力"提高效率、减少误报并缓解劳动力挑战"。[^18]

响应程序

AI基础设施的事件响应需要针对AI特定场景的程序。模型受损可能需要从经过验证的检查点重新训练。数据投毒可能需要在重新训练之前进行数据集审计和清理。

隔离程序必须平衡安全性与运营影响。在训练运行中途隔离集群可能会花费大量GPU小时。响应程序应定义需要立即隔离与监控继续的条件。

恢复程序应同时处理基础设施和AI资产。在不验证模型和数据完整性的情况下恢复基础设施会留下未解决的漏洞。恢复运行手册应包括AI特定的验证步骤。

检测能力

有效的AI基础设施安全需要跨越基础设施、工作负载和AI特定领域的检测能力。

基础设施监控

标准基础设施监控覆盖计算、网络和存储组件。GPU利用率、内存消耗和互连流量提供基线数据。异常可能表明加密劫持、数据窃取或其他恶意活动。

网络流量分析检测命令与控制通信和数据窃取。AI工作负载产生大量合法网络流量,恶意流量隐藏其中。检测需要理解正常的AI流量模式。

容器和编排监控跟踪工作负载部署和执行。未授权容器、权限提升和资源滥用出现在编排遥测中。Kubernetes审计日志为安全事件提供调查线索。

工作负载监控

训练作业监控跟踪作业参数、资源消耗和完成状态。消耗资源但没有预期输出的异常作业可能表明加密劫持或未授权的模型训练。与预期作业模式的比较揭示异常。

推理监控跟踪请求模式、延迟和输出特征。错误率飙升、延迟变化或输出分布偏移可能表明攻击或故障。实时监控能够对新出现的问题快速响应。

数据管道监控跟踪数据在预处理、训练和服务阶段的移动。意外的数据访问模式或窃取尝试出现在管道遥测中。数据血缘追踪支持对潜在入侵的调查。

AI特定检测

Model Armor和类似解决方案充当智能防火墙,实时分析提示和响应,在威胁造成危害之前检测并阻止它们。[^5] AI感知分析捕获模式匹配方法遗漏的攻击。

对抗性输入检测识别为利用模型漏洞而精心设计的输入。检测需要理解模型架构和已知漏洞模式。专业ML安全工具提供这些能力。

模型漂移检测识别可能表明入侵或退化的模型行为的渐进变化。基线建立和持续监控在运营影响之前检测漂移。检测同样适用于安全和可靠性问题。

集成架构

安全工具必须与AI基础设施组件和现有安全运营集成。

SIEM和SOAR集成

安全信息和事件管理(SIEM)系统将AI基础设施的告警与传统

[内容因翻译而截断]