AI इंफ्रास्ट्रक्चर सुरक्षा संचालन: GPU क्लस्टर्स के लिए SOC आवश्यकताएं

11 दिसंबर, 2025 को अपडेट किया गया

दिसंबर 2025 अपडेट: ShadowInit मैलवेयर फैमिली GPU क्लस्टर्स और model-serving गेटवे को वेट एक्सफिल्ट्रेशन के लिए टारगेट कर रही है। 93% सुरक्षा लीडर्स 2025 के अंत तक दैनिक AI-संचालित हमलों की उम्मीद करते हैं। Anthropic ने चीनी राज्य-प्रायोजित हमलावरों का पता लगाया जो प्रति सेकंड हजारों अनुरोधों के लिए AI का उपयोग कर रहे थे—अब AI, AI इंफ्रास्ट्रक्चर पर हमला कर रहा है। Trend Micro का AI Factory EDR, NVIDIA BlueField DPUs पर डिप्लॉय हो रहा है जो GPU साइकल खर्च किए बिना रीयल-टाइम सुरक्षा प्रदान करता है।

Trend Micro ने NVIDIA के साथ साझेदारी में AI Factory EDR लॉन्च किया, जो NVIDIA BlueField DPUs पर थ्रेट डिटेक्शन डिप्लॉय करता है और AI वर्कलोड की गति और सटीकता पर रीयल-टाइम सुरक्षा प्रदान करता है।[^1] यह इंटीग्रेशन सीधे DPU पर होस्ट और नेटवर्क जानकारी एकत्र और मॉनिटर करता है, AI वर्कलोड के लिए निर्धारित GPU साइकल खर्च किए बिना संदिग्ध व्यवहार का पता लगाने के लिए Trend थ्रेट इंटेलिजेंस के साथ कोरिलेट करता है। यह दृष्टिकोण दर्शाता है कि AI इंफ्रास्ट्रक्चर को सुरक्षित करने के लिए रेट्रोफिटेड एंटरप्राइज सुरक्षा टूल्स के बजाय विशेष रूप से निर्मित समाधानों की आवश्यकता होती है।

इंसिडेंट-रिस्पॉन्स टीमों ने एक नई मैलवेयर फैमिली का दस्तावेजीकरण किया है, जिसे अस्थायी रूप से "ShadowInit" नाम दिया गया है, जो लार्ज लैंग्वेज मॉडल डिप्लॉयमेंट के अंदर GPU क्लस्टर्स, model-serving गेटवे और ऑर्केस्ट्रेशन पाइपलाइनों को टारगेट करता है।[^2] पहले के क्रिप्टो-माइनिंग अभियानों के विपरीत, ShadowInit प्रोप्राइटरी मॉडल वेट्स को एक्सफिल्ट्रेट करने और चुपचाप इनफरेंस आउटपुट में हेरफेर करने का प्रयास करता है। प्रारंभिक टेलीमेट्री दिखाती है कि ShadowInit व्यापक रूप से साझा किए गए model-training नोटबुक्स का दुरुपयोग करके प्रवेश प्राप्त करता है जो अनपिन्ड पैकेज वर्जन पर निर्भर करते हैं। AI इंफ्रास्ट्रक्चर के लिए थ्रेट लैंडस्केप अवसरवादी क्रिप्टोजैकिंग से आगे बढ़कर विशेष रूप से AI एसेट्स को टारगेट करने वाले परिष्कृत हमलों में विकसित हो गया है। हालिया अध्ययनों के अनुसार, 93% सुरक्षा लीडर्स उम्मीद करते हैं कि उनके संगठनों को 2025 तक दैनिक AI-संचालित हमलों का सामना करना पड़ेगा।[^15]

AI इंफ्रास्ट्रक्चर थ्रेट लैंडस्केप 2025:

| थ्रेट कैटेगरी | अटैक वेक्टर | प्रभाव | डिटेक्शन कठिनाई |

|---|---|---|---|

| मॉडल एक्सफिल्ट्रेशन | ShadowInit मैलवेयर, inference API दुरुपयोग | IP चोरी, प्रतिस्पर्धी नुकसान | उच्च |

| डेटा पॉइजनिंग | ट्रेनिंग डेटा हेरफेर | मॉडल इंटीग्रिटी समझौता | बहुत उच्च |

| इनफरेंस मैनिपुलेशन | एडवर्सेरियल इनपुट्स, प्रॉम्प्ट इंजेक्शन | आउटपुट करप्शन | मध्यम |

| क्रिप्टोजैकिंग | अनधिकृत GPU वर्कलोड | संसाधन चोरी, लागत | निम्न |

| सप्लाई चेन | पॉइज़न्ड डिपेंडेंसीज, मॉडल बैकडोर | पर्सिस्टेंट कॉम्प्रोमाइज | उच्च |

| GPU मेमोरी अटैक्स | GDDR पर Rowhammer | क्रॉस-टेनेंट डेटा लीकेज | बहुत उच्च |

सितंबर 2025 में, Anthropic ने एक परिष्कृत AI-ऑर्केस्ट्रेटेड जासूसी अभियान का पता लगाया जहां चीनी राज्य-प्रायोजित हमलावरों ने साइबर हमलों को अंजाम देने के लिए AI की एजेंटिक क्षमताओं का उपयोग किया—प्रति सेकंड हजारों अनुरोध करते हुए जो मानव हैकर्स के लिए असंभव गति है।[^16] अब AI, AI इंफ्रास्ट्रक्चर पर हमला करता है।

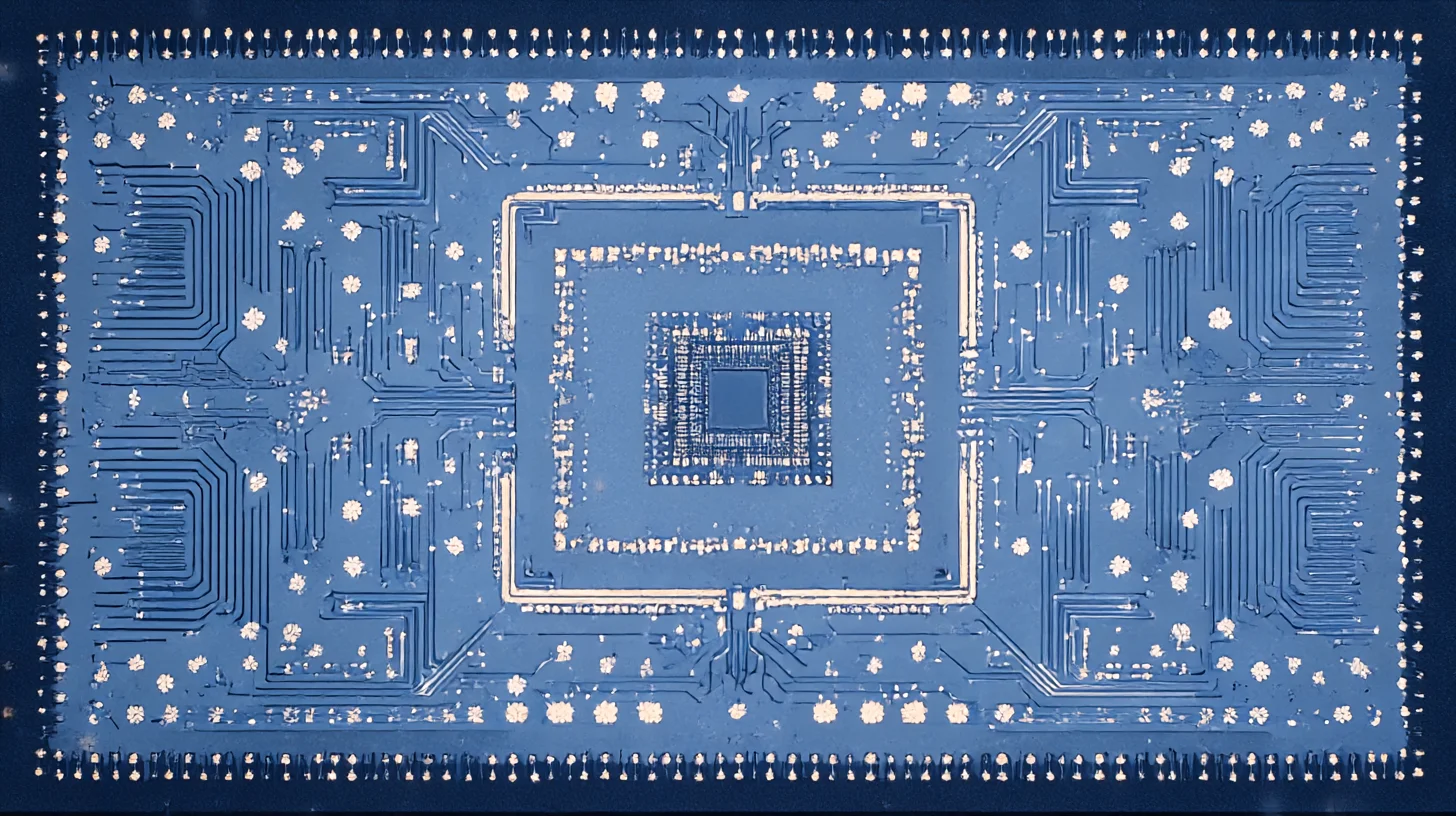

AI इंफ्रास्ट्रक्चर अटैक सरफेस

AI फैक्ट्रीज अद्वितीय सुरक्षा आवश्यकताएं प्रस्तुत करती हैं जिन्हें पारंपरिक एंडपॉइंट प्रोटेक्शन सॉल्यूशंस प्रभावी ढंग से संबोधित करने में संघर्ष करते हैं।[^1] विस्तारित अटैक सरफेस को समझना उचित सुरक्षा नियंत्रणों को सक्षम बनाता है।

मॉडल और डेटा एसेट्स

प्रशिक्षित मॉडल पर्याप्त निवेश और प्रतिस्पर्धी लाभ का प्रतिनिधित्व करते हैं। लार्ज लैंग्वेज मॉडल के लिए मॉडल वेट्स का उत्पादन करने में लाखों डॉलर खर्च होते हैं। मॉडल एक्सफिल्ट्रेशन को टारगेट करने वाले विरोधी विशिष्ट एंटरप्राइज डेटा से अधिक मूल्यवान बौद्धिक संपदा की तलाश करते हैं।

ट्रेनिंग डेटा में प्रोप्राइटरी जानकारी, व्यक्तिगत डेटा या लाइसेंस्ड कंटेंट शामिल हो सकता है। डेटा पॉइजनिंग अटैक्स ट्रेनिंग के दौरान दुर्भावनापूर्ण उदाहरणों को इंजेक्ट करके मॉडल इंटीग्रिटी से समझौता करते हैं। ये हमले तब तक अनडिटेक्टेड रह सकते हैं जब तक मॉडल प्रोडक्शन में अप्रत्याशित व्यवहार प्रदर्शित नहीं करते।

इनफरेंस मैनिपुलेशन अटैक्स वेट्स को बदले बिना मॉडल आउटपुट को बदल देते हैं। सूक्ष्म संशोधन मॉडल को टारगेटेड इनपुट्स के लिए गलत या दुर्भावनापूर्ण प्रतिक्रियाएं उत्पन्न करने का कारण बनते हैं। डिटेक्शन के लिए विसंगतियों के लिए आउटपुट डिस्ट्रीब्यूशन की निगरानी की आवश्यकता होती है।

इंफ्रास्ट्रक्चर कंपोनेंट्स

GPU क्लस्टर्स में हजारों उच्च-मूल्य एक्सीलरेटर शामिल होते हैं जो विशेष सॉफ्टवेयर स्टैक चलाते हैं। CUDA रनटाइम, कंटेनर ऑर्केस्ट्रेशन और डिस्ट्रीब्यूटेड ट्रेनिंग फ्रेमवर्क पारंपरिक इंफ्रास्ट्रक्चर से अनुपस्थित अटैक वेक्टर बनाते हैं। सुरक्षा टूल्स को इन विशेष कंपोनेंट्स को समझना चाहिए।

Model serving गेटवे अनट्रस्टेड यूजर इनपुट्स को प्रोसेस करते हैं, जो इंजेक्शन अटैक के अवसर बनाता है। प्रॉम्प्ट इंजेक्शन, जेलब्रेकिंग और एडवर्सेरियल इनपुट्स serving लेयर के माध्यम से मॉडल व्यवहारों का शोषण करते हैं। गेटवे सुरक्षा के लिए AI-विशिष्ट अटैक पैटर्न को समझने की आवश्यकता होती है।

Kubernetes जैसी ऑर्केस्ट्रेशन सिस्टम GPU क्लस्टर वर्कलोड का प्रबंधन करती हैं। Kubernetes गलत कॉन्फ़िगरेशन या वल्नरेबिलिटीज AI इंफ्रास्ट्रक्चर को उसी तरह प्रभावित करती हैं जैसे वे अन्य कंटेनराइज्ड वर्कलोड को प्रभावित करती हैं। GPU मैनेजमेंट के लिए AI-विशिष्ट एक्सटेंशन अतिरिक्त अटैक सरफेस बनाते हैं।

सप्लाई चेन रिस्क

ट्रेनिंग नोटबुक्स में पॉइज़न्ड डिपेंडेंसीज ने ShadowInit के प्रारंभिक एक्सेस वेक्टर को सक्षम किया।[^2] AI डेवलपमेंट इकोसिस्टम विभिन्न सुरक्षा प्रथाओं वाले ओपन-सोर्स पैकेजों पर भारी निर्भर करता है। स्वचालित रूप से अपडेट होने वाली अनपिन्ड डिपेंडेंसीज सप्लाई चेन वल्नरेबिलिटी बनाती हैं।

पब्लिक रिपॉजिटरीज से डाउनलोड किए गए प्री-ट्रेंड मॉडल में बैकडोर हो सकते हैं। कॉम्प्रोमाइज्ड बेस मॉडल से ट्रांसफर लर्निंग डेराइव्ड मॉडल में वल्नरेबिलिटीज को प्रसारित करता है। मॉडल प्रोवेनेंस वेरिफिकेशन एक सुरक्षा आवश्यकता बन जाता है।

AI वर्कलोड के लिए कंटेनर इमेजेस में कई डिपेंडेंसीज के साथ जटिल सॉफ्टवेयर स्टैक शामिल होते हैं। वल्नरेबिलिटी स्कैनिंग को मानक ऑपरेटिंग सिस्टम पैकेजों से परे AI-विशिष्ट कंपोनेंट्स को संबोधित करना चाहिए।

Security Operations Center आवश्यकताएं

AI इंफ्रास्ट्रक्चर के लिए SOC ऑपरेशंस AI-विशिष्ट थ्रेट्स और एसेट्स को संबोधित करने के लिए पारंपरिक क्षमताओं का विस्तार करते हैं।

विजिबिलिटी आवश्यकताएं

सुरक्षा टीमों को मानक एंडपॉइंट और नेटवर्क डेटा से परे AI-विशिष्ट टेलीमेट्री में विजिबिलिटी की आवश्यकता होती है। GPU उपयोग पैटर्न, मॉडल इनफरेंस रेट्स और ट्रेनिंग जॉब व्यवहार एनोमली डिटेक्शन के लिए सिग्नल प्रदान करते हैं। पारंपरिक SIEM सिस्टम में इन डेटा सोर्सेस के लिए कलेक्टर्स की कमी हो सकती है।

BlueField DPU डिप्लॉयमेंट होस्ट GPU साइकल खर्च किए बिना सुरक्षा निगरानी को सक्षम बनाता है।[^1] आर्किटेक्चरल सेपरेशन हमलावरों को होस्ट सिस्टम को कॉम्प्रोमाइज करके मॉनिटरिंग को डिसेबल करने से रोकता है। DPU-आधारित सुरक्षा उच्च-मूल्य AI इंफ्रास्ट्रक्चर के लिए उभरती सर्वोत्तम प्रथा का प्रतिनिधित्व करती है।

मॉडल बिहेवियर मॉनिटरिंग इनफरेंस मैनिपुलेशन और आउटपुट ड्रिफ्ट का पता लगाती है। डिप्लॉयमेंट के दौरान बेसलाइन स्थापना ऑपरेशन के दौरान एनोमली डिटेक्शन को सक्षम बनाती है। मॉनिटरिंग को सार्थक रूप से व्याख्या करने के लिए AI विशेषज्ञता की आवश्यकता होती है।

स्केल पर अलर्ट ट्राइएज

सुरक्षा टीमें प्रति दिन औसतन 960 अलर्ट प्रोसेस करती हैं, जो टीमों को महत्वपूर्ण थ्रेट्स की जांच किए बिना छोड़ने के लिए मजबूर करती हैं।[^3] AI इंफ्रास्ट्रक्चर विशेष अलर्ट जोड़ता है जिन्हें पारंपरिक एनालिस्ट व्याख्या करने में संघर्ष कर सकते हैं। वॉल्यूम चैलेंज AI-विशिष्ट जटिलता के साथ जुड़ जाती है।

सुरक्षा टीमें ट्राइएज को वह क्षेत्र के रूप में पहचानती हैं जहां AI सबसे बड़ा तत्काल अंतर ला सकता है, 67% पर, इसके बाद डिटेक्शन ट्यूनिंग 65% पर और थ्रेट हंटिंग 64% पर।[^3] ऑटोनॉमस ट्राइएज क्षमताएं AI-विशिष्ट थ्रेट्स का कवरेज सुनिश्चित करते हुए मानव एनालिस्ट्स पर बोझ कम करती हैं।

ऑटोनॉमस SOC प्लेटफॉर्म निरंतर मानव निगरानी के बिना काम करने वाली पूरी तरह से स्वतंत्र थ्रेट डिटेक्शन और रिस्पॉन्स क्षमताओं को लागू करते हैं।[^4] AI SOC प्लेटफॉर्म का उपयोग करने वाली टीमें Mean Time to Respond (MTTR) में 80% सुधार की रिपोर्ट करती हैं, 2 मिनट से कम में 95% अलर्ट को ट्राइएज करती हैं, और फॉल्स पॉजिटिव पर खर्च किए गए समय में 99% कमी का अनुभव करती हैं।[^17]

AI इंफ्रास्ट्रक्चर के लिए SOC कैपेबिलिटी मैच्योरिटी मॉडल:

| लेवल | क्षमता | स्टाफिंग | टूल्स | रिस्पॉन्स टाइम |

|---|---|---|---|---|

| 1 - बेसिक | मैनुअल मॉनिटरिंग, केवल इंफ्रास्ट्रक्चर | 2-4 एनालिस्ट | SIEM, स्टैंडर्ड EDR | घंटे-दिन |

| 2 - डेवलपिंग | AI-अवेयर मॉनिटरिंग, कुछ ऑटोमेशन | 4-8 एनालिस्ट | + AI-विशिष्ट कलेक्टर्स | घंटे |

| 3 - डिफाइंड | इंटीग्रेटेड AI/इंफ्रा मॉनिटरिंग, प्लेबुक | 8-12 एनालिस्ट | + SOAR, DPU-आधारित सुरक्षा | मिनट-घंटे |

| 4 - मैनेज्ड | ऑटोनॉमस ट्राइएज, ह्यूमन-सुपरवाइज्ड रिस्पॉन्स | 6-10 एनालिस्ट | + AI SOC प्लेटफॉर्म | मिनट |

| 5 - ऑप्टिमाइजिंग | फुल एजेंटिक SOC, न्यूनतम मानव हस्तक्षेप | 4-6 "SOC पायलट" | एजेंटिक AI प्लेटफॉर्म | सेकंड-मिनट |

Gartner के Hype Cycle for Security Operations 2025 के अनुसार, AI SOC एजेंट्स 1-5% पेनिट्रेशन के साथ इनोवेशन ट्रिगर स्टेज में हैं लेकिन "दक्षता में सुधार, फॉल्स पॉजिटिव को कम करने और वर्कफोर्स चैलेंजेस को कम करने" की क्षमता रखते हैं।[^18]

रिस्पॉन्स प्रोसीजर्स

AI इंफ्रास्ट्रक्चर के लिए इंसिडेंट रिस्पॉन्स के लिए AI-विशिष्ट परिदृश्यों को संबोधित करने वाली प्रक्रियाओं की आवश्यकता होती है। मॉडल कॉम्प्रोमाइज के लिए वेरिफाइड चेकपॉइंट्स से रीट्रेनिंग की आवश्यकता हो सकती है। डेटा पॉइजनिंग के लिए रीट्रेनिंग से पहले डेटासेट ऑडिट और क्लीनिंग की आवश्यकता हो सकती है।

आइसोलेशन प्रोसीजर्स को ऑपरेशनल इम्पैक्ट के खिलाफ सुरक्षा को संतुलित करना चाहिए। मिड-रन में ट्रेनिंग क्लस्टर को आइसोलेट करने में काफी GPU-आवर्स खर्च हो सकते हैं। रिस्पॉन्स प्रोसीजर्स को उन स्थितियों को परिभाषित करना चाहिए जो तत्काल आइसोलेशन बनाम मॉनिटर्ड कंटिन्यूएशन की गारंटी देती हैं।

रिकवरी प्रोसीजर्स को इंफ्रास्ट्रक्चर और AI एसेट्स दोनों को संबोधित करना चाहिए। मॉडल और डेटा इंटीग्रिटी को वेरिफाई किए बिना इंफ्रास्ट्रक्चर को रिस्टोर करना वल्नरेबिलिटीज को अनसंबोधित छोड़ देता है। रिकवरी रनबुक में AI-विशिष्ट वेरिफिकेशन स्टेप्स शामिल होने चाहिए।

डिटेक्शन क्षमताएं

प्रभावी AI इंफ्रास्ट्रक्चर सुरक्षा के लिए इंफ्रास्ट्रक्चर, वर्कलोड और AI-विशिष्ट डोमेन में फैली डिटेक्शन क्षमताओं की आवश्यकता होती है।

इंफ्रास्ट्रक्चर मॉनिटरिंग

स्टैंडर्ड इंफ्रास्ट्रक्चर मॉनिटरिंग कंप्यूट, नेटवर्क और स्टोरेज कंपोनेंट्स को कवर करती है। GPU उपयोग, मेमोरी कंजम्पशन और इंटरकनेक्ट ट्रैफिक बेसलाइन डेटा प्रदान करते हैं। एनोमलीज क्रिप्टोजैकिंग, डेटा एक्सफिल्ट्रेशन या अन्य दुर्भावनापूर्ण गतिविधि का संकेत दे सकती हैं।

नेटवर्क ट्रैफिक एनालिसिस कमांड-एंड-कंट्रोल कम्युनिकेशन और डेटा एक्सफिल्ट्रेशन का पता लगाती है। AI वर्कलोड पर्याप्त वैध नेटवर्क ट्रैफिक उत्पन्न करते हैं जिसके भीतर दुर्भावनापूर्ण ट्रैफिक छुप जाता है। डिटेक्शन के लिए सामान्य AI ट्रैफिक पैटर्न को समझने की आवश्यकता होती है।

कंटेनर और ऑर्केस्ट्रेशन मॉनिटरिंग वर्कलोड डिप्लॉयमेंट और एक्जीक्यूशन को ट्रैक करती है। अनधिकृत कंटेनर्स, प्रिविलेज एस्केलेशन और रिसोर्स एब्यूज ऑर्केस्ट्रेशन टेलीमेट्री में दिखाई देते हैं। Kubernetes ऑडिट लॉग्स सुरक्षा इवेंट्स के लिए इन्वेस्टिगेशन ट्रेल प्रदान करते हैं।

वर्कलोड मॉनिटरिंग

ट्रेनिंग जॉब मॉनिटरिंग जॉब पैरामीटर्स, रिसोर्स कंजम्पशन और कंप्लीशन स्टेटस को ट्रैक करती है। अपेक्षित आउटपुट के बिना रिसोर्सेस कंज्यूम करने वाली असामान्य जॉब्स क्रिप्टोजैकिंग या अनधिकृत मॉडल ट्रेनिंग का संकेत दे सकती हैं। अपेक्षित जॉब पैटर्न के खिलाफ तुलना एनोमलीज को प्रकट करती है।

इनफरेंस मॉनिटरिंग रिक्वेस्ट पैटर्न, लेटेंसी और आउटपुट कैरेक्टरिस्टिक्स को ट्रैक करती है। एरर रेट्स में स्पाइक, लेटेंसी चेंजेस या आउटपुट डिस्ट्रीब्यूशन शिफ्ट अटैक्स या फेलियर्स का संकेत दे सकते हैं। रीयल-टाइम मॉनिटरिंग उभरती समस्याओं पर तेजी से प्रतिक्रिया को सक्षम बनाती है।

डेटा पाइपलाइन मॉनिटरिंग प्रीप्रोसेसिंग, ट्रेनिंग और serving स्टेजेस के माध्यम से डेटा मूवमेंट को ट्रैक करती है। अनपेक्षित डेटा एक्सेस पैटर्न या एक्सफिल्ट्रेशन प्रयास पाइपलाइन टेलीमेट्री में दिखाई देते हैं। डेटा लीनेज ट्रैकिंग संभावित कॉम्प्रोमाइज की इन्वेस्टिगेशन का समर्थन करती है।

AI-विशिष्ट डिटेक्शन

Model Armor और इसी तरह के सॉल्यूशंस इंटेलिजेंट फायरवॉल के रूप में कार्य करते हैं जो रीयल-टाइम में प्रॉम्प्ट्स और रिस्पॉन्सेस का विश्लेषण करके थ्रेट्स का पता लगाते हैं और नुकसान पहुंचाने से पहले उन्हें ब्लॉक करते हैं।[^5] AI-अवेयर एनालिसिस उन अटैक्स को पकड़ती है जो पैटर्न-मैचिंग एप्रोचेस मिस कर देती हैं।

एडवर्सेरियल इनपुट डिटेक्शन मॉडल वल्नरेबिलिटीज का शोषण करने के लिए तैयार किए गए इनपुट्स की पहचान करती है। डिटेक्शन के लिए मॉडल आर्किटेक्चर और ज्ञात वल्नरेबिलिटी पैटर्न को समझने की आवश्यकता होती है। विशेष ML सिक्योरिटी टूल्स ये क्षमताएं प्रदान करते हैं।

मॉडल ड्रिफ्ट डिटेक्शन मॉडल व्यवहार में क्रमिक परिवर्तनों की पहचान करती है जो कॉम्प्रोमाइज या डिग्रेडेशन का संकेत दे सकते हैं। बेसलाइन स्थापना और निरंतर मॉनिटरिंग ऑपरेशनल इम्पैक्ट से पहले ड्रिफ्ट का पता लगाती है। डिटेक्शन सुरक्षा और विश्वसनीयता दोनों चिंताओं पर समान रूप से लागू होती है।

इंटीग्रेशन आर्किटेक्चर

सिक्योरिटी टूलिंग को AI इंफ्रास्ट्रक्चर कंपोनेंट्स और मौजूदा सिक्योरिटी ऑपरेशंस के साथ इंटीग्रेट होना चाहिए।

SIEM और SOAR इंटीग्रेशन

Security Information and Event Management (SIEM) सिस्टम पारंपरिक

[अनुवाद के लिए कंटेंट काटा गया]