การปฏิบัติการรักษาความปลอดภัยโครงสร้างพื้นฐาน AI: ข้อกำหนด SOC สำหรับคลัสเตอร์ GPU

อัปเดต 11 ธันวาคม 2025

อัปเดตธันวาคม 2025: กลุ่มมัลแวร์ ShadowInit กำหนดเป้าหมายคลัสเตอร์ GPU และเกตเวย์ให้บริการโมเดลเพื่อขโมย weight ของโมเดล 93% ของผู้นำด้านความปลอดภัยคาดว่าจะเผชิญการโจมตีด้วย AI ทุกวันภายในสิ้นปี 2025 Anthropic ตรวจพบผู้โจมตีที่ได้รับการสนับสนุนจากรัฐบาลจีนใช้ AI ส่งคำขอหลายพันครั้งต่อวินาที—ตอนนี้ AI โจมตีโครงสร้างพื้นฐาน AI แล้ว AI Factory EDR ของ Trend Micro กำลังติดตั้งบน NVIDIA BlueField DPU เพื่อการป้องกันแบบเรียลไทม์โดยไม่ใช้รอบการประมวลผลของ GPU

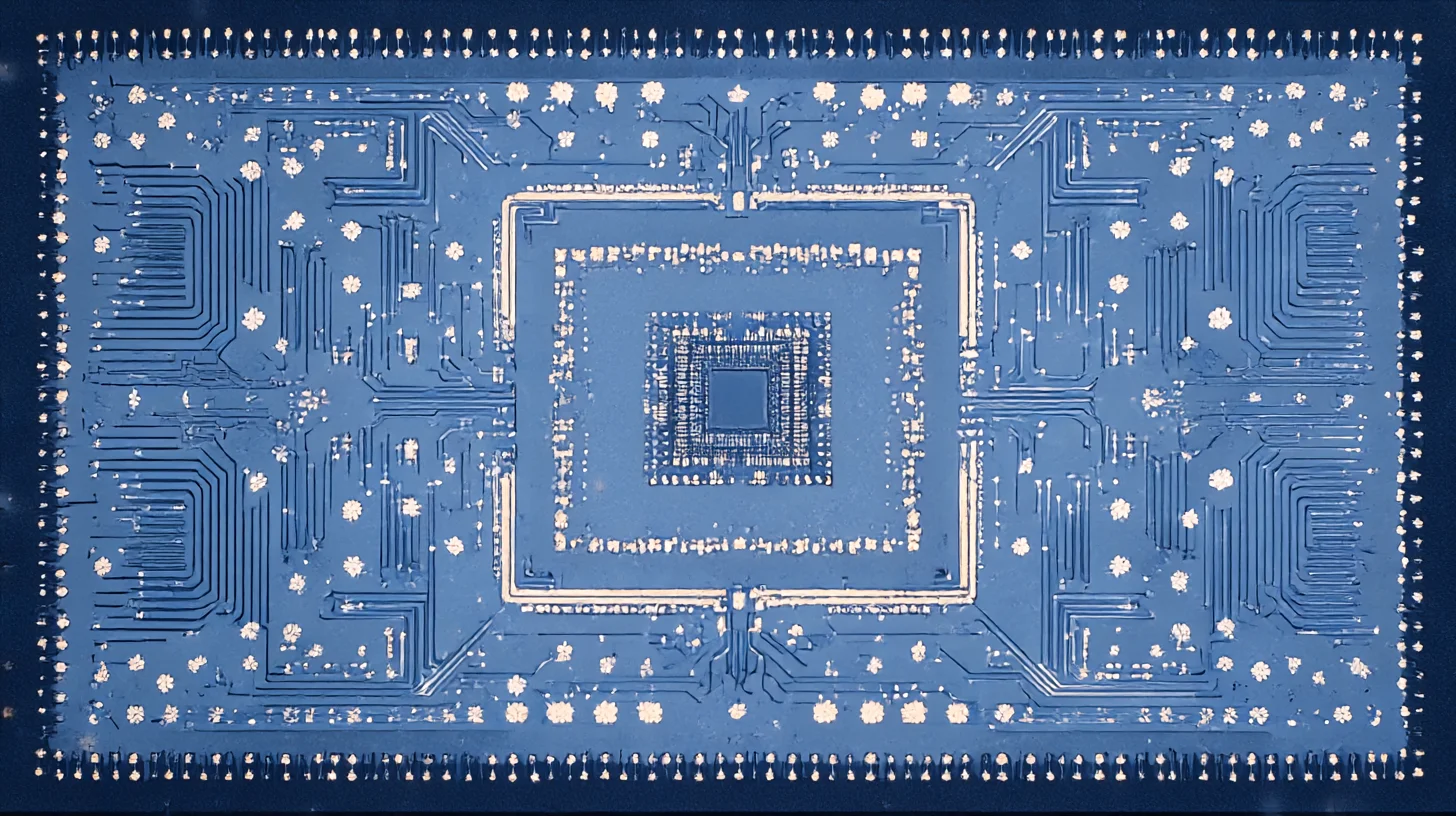

Trend Micro เปิดตัว AI Factory EDR ร่วมกับ NVIDIA โดยติดตั้งการตรวจจับภัยคุกคามบน NVIDIA BlueField DPU เพื่อมอบการป้องกันแบบเรียลไทม์ด้วยความเร็วและความแม่นยำของ AI workload[^1] การรวมระบบนี้รวบรวมและตรวจสอบข้อมูลโฮสต์และเครือข่ายโดยตรงบน DPU โดยเชื่อมโยงกับ threat intelligence ของ Trend เพื่อตรวจจับพฤติกรรมที่น่าสงสัยโดยไม่ใช้รอบ GPU ที่ตั้งใจไว้สำหรับ AI workload แนวทางนี้เป็นตัวอย่างว่าการรักษาความปลอดภัยโครงสร้างพื้นฐาน AI ต้องใช้โซลูชันที่ออกแบบมาโดยเฉพาะ ไม่ใช่เครื่องมือรักษาความปลอดภัยองค์กรที่ดัดแปลงมา

ทีมตอบสนองเหตุการณ์ได้บันทึกกลุ่มมัลแวร์ใหม่ที่เรียกชั่วคราวว่า "ShadowInit" ซึ่งกำหนดเป้าหมายคลัสเตอร์ GPU, เกตเวย์ให้บริการโมเดล และ pipeline การประสานงานภายในการติดตั้ง large language model[^2] ต่างจากแคมเปญขุด crypto ก่อนหน้า ShadowInit พยายามขโมย weight โมเดลที่เป็นกรรมสิทธิ์และจัดการผลลัพธ์ inference อย่างลับๆ การติดตามเบื้องต้นแสดงว่า ShadowInit เข้าถึงโดยใช้ประโยชน์จาก notebook ฝึกโมเดลที่แชร์กันอย่างกว้างขวางซึ่งพึ่งพา package version ที่ไม่ได้ pin ไว้ ภูมิทัศน์ภัยคุกคามสำหรับโครงสร้างพื้นฐาน AI ได้พัฒนาไปไกลกว่า cryptojacking แบบฉวยโอกาสไปสู่การโจมตีที่ซับซ้อนซึ่งกำหนดเป้าหมายทรัพย์สิน AI โดยเฉพาะ จากการศึกษาล่าสุด 93% ของผู้นำด้านความปลอดภัยคาดว่าองค์กรของตนจะเผชิญการโจมตีด้วย AI ทุกวันภายในปี 2025[^15]

ภูมิทัศน์ภัยคุกคามโครงสร้างพื้นฐาน AI 2025:

| หมวดภัยคุกคาม | เวกเตอร์การโจมตี | ผลกระทบ | ความยากในการตรวจจับ |

|---|---|---|---|

| การขโมยโมเดล | มัลแวร์ ShadowInit, การใช้ inference API ในทางที่ผิด | การขโมย IP, การสูญเสียความได้เปรียบทางการแข่งขัน | สูง |

| Data poisoning | การจัดการข้อมูลฝึก | การประนีประนอมความสมบูรณ์ของโมเดล | สูงมาก |

| การจัดการ inference | adversarial input, prompt injection | ผลลัพธ์เสียหาย | ปานกลาง |

| Cryptojacking | GPU workload ที่ไม่ได้รับอนุญาต | การขโมยทรัพยากร, ค่าใช้จ่าย | ต่ำ |

| Supply chain | dependency ที่ถูกวางยาพิษ, backdoor ในโมเดล | การประนีประนอมถาวร | สูง |

| การโจมตีหน่วยความจำ GPU | Rowhammer บน GDDR | การรั่วไหลข้อมูลข้ามผู้เช่า | สูงมาก |

ในเดือนกันยายน 2025 Anthropic ตรวจพบแคมเปญจารกรรมที่ประสานโดย AI ซึ่งผู้โจมตีที่ได้รับการสนับสนุนจากรัฐบาลจีนใช้ความสามารถ agentic ของ AI ในการโจมตีทางไซเบอร์—ส่งคำขอหลายพันครั้งต่อวินาทีด้วยความเร็วที่เป็นไปไม่ได้สำหรับแฮกเกอร์มนุษย์[^16] ตอนนี้ AI โจมตีโครงสร้างพื้นฐาน AI แล้ว

พื้นผิวการโจมตีโครงสร้างพื้นฐาน AI

AI factory มีข้อกำหนดด้านความปลอดภัยที่เป็นเอกลักษณ์ซึ่งโซลูชันป้องกัน endpoint แบบดั้งเดิมมีปัญหาในการจัดการอย่างมีประสิทธิภาพ[^1] การเข้าใจพื้นผิวการโจมตีที่ขยายออกทำให้สามารถใช้การควบคุมความปลอดภัยที่เหมาะสม

ทรัพย์สินโมเดลและข้อมูล

โมเดลที่ฝึกแล้วแสดงถึงการลงทุนจำนวนมากและความได้เปรียบทางการแข่งขัน Model weight สำหรับ large language model มีต้นทุนการผลิตหลายล้านดอลลาร์ ผู้ไม่หวังดีที่กำหนดเป้าหมายการขโมยโมเดลแสวงหาทรัพย์สินทางปัญญาที่มีค่ามากกว่าข้อมูลองค์กรทั่วไป

ข้อมูลฝึกอาจรวมถึงข้อมูลที่เป็นกรรมสิทธิ์ ข้อมูลส่วนบุคคล หรือเนื้อหาที่มีลิขสิทธิ์ การโจมตี data poisoning ประนีประนอมความสมบูรณ์ของโมเดลโดยการฉีดตัวอย่างที่เป็นอันตรายระหว่างการฝึก การโจมตีเหล่านี้อาจไม่ถูกตรวจพบจนกว่าโมเดลจะแสดงพฤติกรรมที่ไม่คาดคิดในการใช้งานจริง

การโจมตีจัดการ inference เปลี่ยนแปลงผลลัพธ์โมเดลโดยไม่เปลี่ยน weight การปรับเปลี่ยนเล็กน้อยทำให้โมเดลสร้างการตอบสนองที่ไม่ถูกต้องหรือเป็นอันตรายสำหรับ input ที่กำหนดเป้าหมาย การตรวจจับต้องมีการตรวจสอบการกระจายของผลลัพธ์สำหรับความผิดปกติ

ส่วนประกอบโครงสร้างพื้นฐาน

คลัสเตอร์ GPU รวมถึงตัวเร่งความเร็วมูลค่าสูงหลายพันตัวที่รัน software stack เฉพาะทาง CUDA runtime, การประสานคอนเทนเนอร์ และ framework การฝึกแบบกระจายสร้างเวกเตอร์การโจมตีที่ไม่มีในโครงสร้างพื้นฐานแบบดั้งเดิม เครื่องมือรักษาความปลอดภัยต้องเข้าใจส่วนประกอบเฉพาะทางเหล่านี้

เกตเวย์ให้บริการโมเดลประมวลผล input จากผู้ใช้ที่ไม่น่าเชื่อถือ สร้างโอกาสการโจมตีแบบ injection Prompt injection, jailbreaking และ adversarial input ใช้ประโยชน์จากพฤติกรรมโมเดลผ่านชั้นการให้บริการ ความปลอดภัยเกตเวย์ต้องเข้าใจรูปแบบการโจมตีเฉพาะ AI

ระบบการประสานงานเช่น Kubernetes จัดการ workload ของคลัสเตอร์ GPU การกำหนดค่าผิดพลาดหรือช่องโหว่ของ Kubernetes ส่งผลกระทบต่อโครงสร้างพื้นฐาน AI เช่นเดียวกับที่ส่งผลกระทบต่อ workload แบบคอนเทนเนอร์อื่นๆ ส่วนขยายเฉพาะ AI สำหรับการจัดการ GPU สร้างพื้นผิวการโจมตีเพิ่มเติม

ความเสี่ยง supply chain

dependency ที่ถูกวางยาพิษใน notebook ฝึกทำให้เวกเตอร์การเข้าถึงเริ่มต้นของ ShadowInit เป็นไปได้[^2] ระบบนิเวศการพัฒนา AI พึ่งพา open-source package อย่างมากซึ่งมีแนวปฏิบัติด้านความปลอดภัยที่แตกต่างกัน dependency ที่ไม่ได้ pin ซึ่งอัปเดตอัตโนมัติสร้างช่องโหว่ supply chain

โมเดลที่ฝึกล่วงหน้าที่ดาวน์โหลดจาก repository สาธารณะอาจมี backdoor Transfer learning จากโมเดลฐานที่ถูกประนีประนอมแพร่กระจายช่องโหว่ไปยังโมเดลที่พัฒนาต่อ การตรวจสอบแหล่งที่มาของโมเดลกลายเป็นข้อกำหนดด้านความปลอดภัย

Container image สำหรับ AI workload รวมถึง software stack ที่ซับซ้อนพร้อม dependency มากมาย การสแกนช่องโหว่ต้องจัดการกับส่วนประกอบเฉพาะ AI นอกเหนือจาก package ระบบปฏิบัติการมาตรฐาน

ข้อกำหนด Security Operations Center

การดำเนินงาน SOC สำหรับโครงสร้างพื้นฐาน AI ขยายความสามารถแบบดั้งเดิมเพื่อจัดการกับภัยคุกคามและทรัพย์สินเฉพาะ AI

ข้อกำหนดการมองเห็น

ทีมรักษาความปลอดภัยต้องการการมองเห็น telemetry เฉพาะ AI นอกเหนือจากข้อมูล endpoint และเครือข่ายมาตรฐาน รูปแบบการใช้งาน GPU, อัตรา inference โมเดล และพฤติกรรมงานฝึกให้สัญญาณสำหรับการตรวจจับความผิดปกติ ระบบ SIEM แบบดั้งเดิมอาจขาด collector สำหรับแหล่งข้อมูลเหล่านี้

การติดตั้ง BlueField DPU ทำให้สามารถตรวจสอบความปลอดภัยโดยไม่ใช้รอบ GPU ของโฮสต์[^1] การแยกสถาปัตยกรรมป้องกันไม่ให้ผู้โจมตีปิดการตรวจสอบโดยการประนีประนอมระบบโฮสต์ ความปลอดภัยแบบ DPU แสดงถึงแนวปฏิบัติที่ดีที่กำลังเกิดขึ้นสำหรับโครงสร้างพื้นฐาน AI มูลค่าสูง

การตรวจสอบพฤติกรรมโมเดลตรวจจับการจัดการ inference และการเปลี่ยนแปลงผลลัพธ์ การสร้าง baseline ระหว่างการติดตั้งทำให้สามารถตรวจจับความผิดปกติระหว่างการทำงาน การตรวจสอบต้องมีความเชี่ยวชาญ AI เพื่อตีความอย่างมีความหมาย

การคัดกรองการแจ้งเตือนในระดับขนาดใหญ่

ทีมรักษาความปลอดภัยประมวลผลเฉลี่ย 960 การแจ้งเตือนต่อวัน บังคับให้ทีมทิ้งภัยคุกคามที่สำคัญไว้โดยไม่ตรวจสอบ[^3] โครงสร้างพื้นฐาน AI เพิ่มการแจ้งเตือนเฉพาะทางที่นักวิเคราะห์แบบดั้งเดิมอาจมีปัญหาในการตีความ ความท้าทายด้านปริมาณรวมกับความซับซ้อนเฉพาะ AI

ทีมรักษาความปลอดภัยระบุว่าการคัดกรองเป็นจุดที่ AI สามารถสร้างความแตกต่างได้ทันทีที่สุด ที่ 67% ตามด้วยการปรับแต่งการตรวจจับที่ 65% และการล่าภัยคุกคามที่ 64%[^3] ความสามารถในการคัดกรองอัตโนมัติลดภาระบนนักวิเคราะห์มนุษย์ในขณะที่รับประกันการครอบคลุมภัยคุกคามเฉพาะ AI

แพลตฟอร์ม SOC อัตโนมัติใช้ความสามารถในการตรวจจับและตอบสนองภัยคุกคามที่เป็นอิสระอย่างสมบูรณ์โดยทำงานโดยไม่ต้องมีการกำกับดูแลจากมนุษย์ตลอดเวลา[^4] ทีมที่ใช้แพลตฟอร์ม AI SOC รายงานการปรับปรุง 80% ใน Mean Time to Respond (MTTR), คัดกรอง 95% ของการแจ้งเตือนภายใน 2 นาที และลดเวลาที่ใช้กับ false positive ลง 99%[^17]

โมเดลความสมบูรณ์ของความสามารถ SOC สำหรับโครงสร้างพื้นฐาน AI:

| ระดับ | ความสามารถ | บุคลากร | เครื่องมือ | เวลาตอบสนอง |

|---|---|---|---|---|

| 1 - พื้นฐาน | การตรวจสอบด้วยตนเอง, โครงสร้างพื้นฐานเท่านั้น | นักวิเคราะห์ 2-4 คน | SIEM, EDR มาตรฐาน | ชั่วโมง-วัน |

| 2 - กำลังพัฒนา | การตรวจสอบที่ตระหนักถึง AI, ระบบอัตโนมัติบางส่วน | นักวิเคราะห์ 4-8 คน | + collector เฉพาะ AI | ชั่วโมง |

| 3 - กำหนดไว้ | การตรวจสอบ AI/โครงสร้างพื้นฐานแบบบูรณาการ, playbook | นักวิเคราะห์ 8-12 คน | + SOAR, ความปลอดภัยแบบ DPU | นาที-ชั่วโมง |

| 4 - จัดการ | การคัดกรองอัตโนมัติ, การตอบสนองที่มนุษย์ดูแล | นักวิเคราะห์ 6-10 คน | + แพลตฟอร์ม AI SOC | นาที |

| 5 - เพิ่มประสิทธิภาพ | SOC แบบ agentic เต็มรูปแบบ, การแทรกแซงจากมนุษย์น้อยที่สุด | "SOC pilot" 4-6 คน | แพลตฟอร์ม Agentic AI | วินาที-นาที |

ตาม Hype Cycle for Security Operations 2025 ของ Gartner, AI SOC agent อยู่ในขั้น Innovation Trigger ด้วยการเจาะตลาด 1-5% แต่มีศักยภาพที่จะ "ปรับปรุงประสิทธิภาพ ลด false positive และบรรเทาความท้าทายด้านบุคลากร"[^18]

ขั้นตอนการตอบสนอง

การตอบสนองเหตุการณ์สำหรับโครงสร้างพื้นฐาน AI ต้องการขั้นตอนที่จัดการกับสถานการณ์เฉพาะ AI การประนีประนอมโมเดลอาจต้องฝึกใหม่จาก checkpoint ที่ตรวจสอบแล้ว Data poisoning อาจต้องตรวจสอบและทำความสะอาด dataset ก่อนฝึกใหม่

ขั้นตอนการแยกต้องสมดุลระหว่างความปลอดภัยกับผลกระทบต่อการดำเนินงาน การแยกคลัสเตอร์ฝึกกลางทางอาจมีค่าใช้จ่าย GPU-hour จำนวนมาก ขั้นตอนการตอบสนองควรกำหนดเงื่อนไขที่รับประกันการแยกทันทีเทียบกับการดำเนินต่อภายใต้การตรวจสอบ

ขั้นตอนการกู้คืนควรจัดการทั้งโครงสร้างพื้นฐานและทรัพย์สิน AI การกู้คืนโครงสร้างพื้นฐานโดยไม่ตรวจสอบความสมบูรณ์ของโมเดลและข้อมูลทิ้งช่องโหว่ไว้โดยไม่ได้รับการแก้ไข runbook การกู้คืนควรรวมขั้นตอนการตรวจสอบเฉพาะ AI

ความสามารถในการตรวจจับ

ความปลอดภัยโครงสร้างพื้นฐาน AI ที่มีประสิทธิภาพต้องการความสามารถในการตรวจจับที่ครอบคลุมโดเมนโครงสร้างพื้นฐาน, workload และเฉพาะ AI

การตรวจสอบโครงสร้างพื้นฐาน

การตรวจสอบโครงสร้างพื้นฐานมาตรฐานครอบคลุมส่วนประกอบการคำนวณ เครือข่าย และการจัดเก็บ การใช้งาน GPU, การใช้หน่วยความจำ และการรับส่งข้อมูลระหว่างกันให้ข้อมูล baseline ความผิดปกติอาจบ่งบอกถึง cryptojacking, การขโมยข้อมูล หรือกิจกรรมที่เป็นอันตรายอื่นๆ

การวิเคราะห์การรับส่งข้อมูลเครือข่ายตรวจจับการสื่อสาร command-and-control และการขโมยข้อมูล AI workload สร้างการรับส่งข้อมูลเครือข่ายที่ถูกต้องจำนวนมากซึ่งการรับส่งข้อมูลที่เป็นอันตรายซ่อนอยู่ภายใน การตรวจจับต้องเข้าใจรูปแบบการรับส่งข้อมูล AI ปกติ

การตรวจสอบคอนเทนเนอร์และการประสานงานติดตามการติดตั้งและการทำงานของ workload คอนเทนเนอร์ที่ไม่ได้รับอนุญาต การยกระดับสิทธิ์ และการใช้ทรัพยากรในทางที่ผิดปรากฏใน telemetry การประสานงาน Kubernetes audit log ให้เส้นทางการตรวจสอบสำหรับเหตุการณ์ความปลอดภัย

การตรวจสอบ workload

การตรวจสอบงานฝึกติดตามพารามิเตอร์งาน การใช้ทรัพยากร และสถานะการเสร็จสิ้น งานที่ผิดปกติที่ใช้ทรัพยากรโดยไม่มีผลลัพธ์ที่คาดหวังอาจบ่งบอกถึง cryptojacking หรือการฝึกโมเดลที่ไม่ได้รับอนุญาต การเปรียบเทียบกับรูปแบบงานที่คาดหวังเผยให้เห็นความผิดปกติ

การตรวจสอบ inference ติดตามรูปแบบคำขอ เวลาตอบสนอง และลักษณะผลลัพธ์ การพุ่งขึ้นของอัตราข้อผิดพลาด การเปลี่ยนแปลงเวลาตอบสนอง หรือการเปลี่ยนแปลงการกระจายผลลัพธ์อาจบ่งบอกถึงการโจมตีหรือความล้มเหลว การตรวจสอบแบบเรียลไทม์ทำให้สามารถตอบสนองอย่างรวดเร็วต่อปัญหาที่เกิดขึ้น

การตรวจสอบ data pipeline ติดตามการเคลื่อนย้ายข้อมูลผ่านขั้นตอนการประมวลผลเบื้องต้น การฝึก และการให้บริการ รูปแบบการเข้าถึงข้อมูลที่ไม่คาดคิดหรือความพยายามขโมยข้อมูลปรากฏใน telemetry pipeline การติดตาม data lineage สนับสนุนการตรวจสอบการประนีประนอมที่อาจเกิดขึ้น

การตรวจจับเฉพาะ AI

Model Armor และโซลูชันที่คล้ายกันทำหน้าที่เป็น intelligent firewall ที่วิเคราะห์ prompt และการตอบสนองแบบเรียลไทม์เพื่อตรวจจับและบล็อกภัยคุกคามก่อนที่จะก่อให้เกิดอันตราย[^5] การวิเคราะห์ที่ตระหนักถึง AI จับการโจมตีที่วิธีการจับคู่รูปแบบพลาด

การตรวจจับ adversarial input ระบุ input ที่สร้างขึ้นเพื่อใช้ประโยชน์จากช่องโหว่โมเดล การตรวจจับต้องเข้าใจสถาปัตยกรรมโมเดลและรูปแบบช่องโหว่ที่รู้จัก เครื่องมือรักษาความปลอดภัย ML เฉพาะทางให้ความสามารถเหล่านี้

การตรวจจับ model drift ระบุการเปลี่ยนแปลงทีละน้อยในพฤติกรรมโมเดลที่อาจบ่งบอกถึงการประนีประนอมหรือการเสื่อมสภาพ การสร้าง baseline และการตรวจสอบอย่างต่อเนื่องตรวจจับ drift ก่อนผลกระทบต่อการดำเนินงาน การตรวจจับนี้ใช้ได้กับทั้งข้อกังวลด้านความปลอดภัยและความน่าเชื่อถือ

สถาปัตยกรรมการรวมระบบ

เครื่องมือรักษาความปลอดภัยต้องรวมเข้ากับส่วนประกอบโครงสร้างพื้นฐาน AI และการดำเนินงานรักษาความปลอดภัยที่มีอยู่

การรวมระบบ SIEM และ SOAR

ระบบ Security Information and Event Management (SIEM) รวบรวมการแจ้งเตือนจากโครงสร้างพื้นฐาน AI ร่วมกับดั้งเดิม

[เนื้อหาถูกตัดสำหรับการแปล]