Operasi Keamanan Infrastruktur AI: Persyaratan SOC untuk Cluster GPU

Diperbarui 11 Desember 2025

Update Desember 2025: Keluarga malware ShadowInit menargetkan cluster GPU dan gateway model-serving untuk eksfiltrasi weight. 93% pemimpin keamanan mengharapkan serangan berbasis AI harian pada akhir 2025. Anthropic mendeteksi penyerang yang disponsori negara Tiongkok menggunakan AI untuk ribuan permintaan per detik—AI kini menyerang infrastruktur AI. AI Factory EDR dari Trend Micro di-deploy pada NVIDIA BlueField DPU untuk perlindungan real-time tanpa mengonsumsi siklus GPU.

Trend Micro meluncurkan AI Factory EDR dalam kemitraan dengan NVIDIA, men-deploy deteksi ancaman pada NVIDIA BlueField DPU untuk memberikan perlindungan real-time dengan kecepatan dan presisi workload AI.[^1] Integrasi ini mengumpulkan dan memantau informasi host dan jaringan langsung pada DPU, berkorelasi dengan threat intelligence Trend untuk mendeteksi perilaku mencurigakan tanpa mengonsumsi siklus GPU yang ditujukan untuk workload AI. Pendekatan ini mencontohkan bagaimana mengamankan infrastruktur AI memerlukan solusi yang dirancang khusus daripada alat keamanan enterprise yang diadaptasi ulang.

Tim incident-response telah mendokumentasikan keluarga malware baru, yang sementara disebut "ShadowInit," yang menargetkan cluster GPU, gateway model-serving, dan pipeline orkestrasi di dalam deployment large language model.[^2] Berbeda dengan kampanye crypto-mining sebelumnya, ShadowInit berusaha mengeksfiltrasi weight model proprietary dan memanipulasi output inference secara diam-diam. Telemetri awal menunjukkan ShadowInit mendapatkan akses dengan menyalahgunakan notebook pelatihan model yang dibagikan secara luas yang bergantung pada versi paket yang tidak di-pin. Lanskap ancaman untuk infrastruktur AI telah berkembang melampaui cryptojacking oportunistik menjadi serangan canggih yang menargetkan aset AI secara spesifik. Menurut studi terbaru, 93% pemimpin keamanan mengharapkan organisasi mereka menghadapi serangan berbasis AI harian pada 2025.[^15]

Lanskap Ancaman Infrastruktur AI 2025:

| Kategori Ancaman | Vektor Serangan | Dampak | Kesulitan Deteksi |

|---|---|---|---|

| Eksfiltrasi model | Malware ShadowInit, penyalahgunaan API inference | Pencurian IP, kerugian kompetitif | Tinggi |

| Poisoning data | Manipulasi data pelatihan | Kompromi integritas model | Sangat Tinggi |

| Manipulasi inference | Input adversarial, prompt injection | Korupsi output | Sedang |

| Cryptojacking | Workload GPU tidak sah | Pencurian sumber daya, biaya | Rendah |

| Supply chain | Dependensi terinfeksi, backdoor model | Kompromi persisten | Tinggi |

| Serangan memori GPU | Rowhammer pada GDDR | Kebocoran data lintas-tenant | Sangat Tinggi |

Pada September 2025, Anthropic mendeteksi kampanye spionase canggih yang diorkestrasi AI di mana penyerang yang disponsori negara Tiongkok menggunakan kemampuan agentic AI untuk mengeksekusi serangan siber—melakukan ribuan permintaan per detik dengan kecepatan yang mustahil bagi peretas manusia.[^16] AI kini menyerang infrastruktur AI.

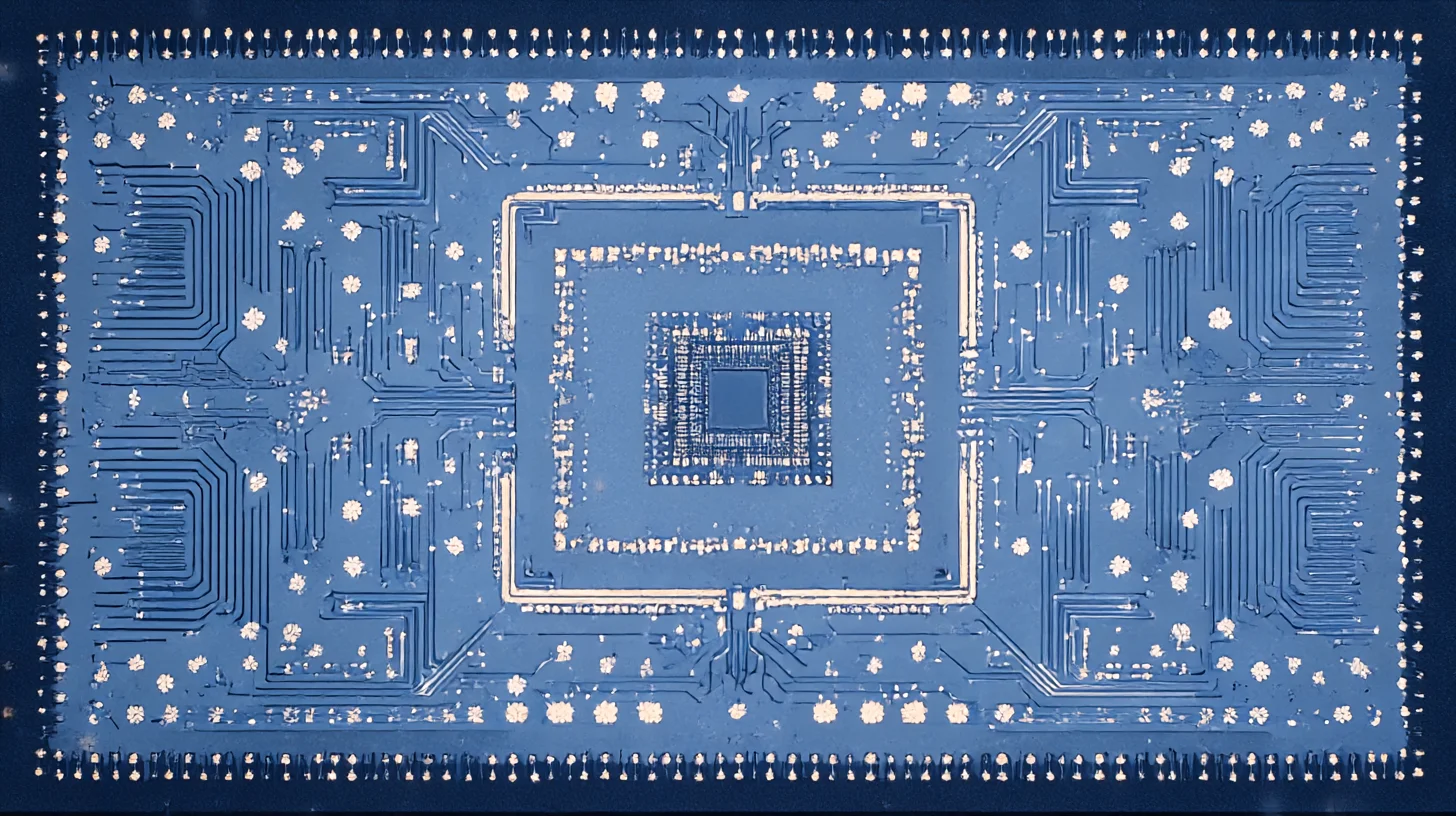

Attack surface infrastruktur AI

AI factory menghadirkan persyaratan keamanan unik yang sulit diatasi secara efektif oleh solusi perlindungan endpoint tradisional.[^1] Memahami attack surface yang diperluas memungkinkan kontrol keamanan yang tepat.

Aset model dan data

Model yang terlatih mewakili investasi substansial dan keunggulan kompetitif. Weight model untuk large language model membutuhkan biaya jutaan dolar untuk diproduksi. Adversaries yang menargetkan eksfiltrasi model mencari kekayaan intelektual yang lebih berharga daripada data enterprise tipikal.

Data pelatihan mungkin mencakup informasi proprietary, data pribadi, atau konten berlisensi. Serangan data poisoning mengkompromikan integritas model dengan menyuntikkan contoh berbahaya selama pelatihan. Serangan ini mungkin tidak terdeteksi sampai model menunjukkan perilaku tak terduga di produksi.

Serangan manipulasi inference mengubah output model tanpa mengubah weight. Modifikasi halus menyebabkan model menghasilkan respons yang salah atau berbahaya untuk input yang ditargetkan. Deteksi memerlukan pemantauan distribusi output untuk anomali.

Komponen infrastruktur

Cluster GPU mencakup ribuan akselerator bernilai tinggi yang menjalankan stack software khusus. Runtime CUDA, orkestrasi container, dan framework pelatihan terdistribusi menciptakan vektor serangan yang tidak ada di infrastruktur tradisional. Alat keamanan harus memahami komponen khusus ini.

Gateway model serving memproses input pengguna yang tidak tepercaya, menciptakan peluang serangan injection. Prompt injection, jailbreaking, dan input adversarial mengeksploitasi perilaku model melalui lapisan serving. Keamanan gateway memerlukan pemahaman pola serangan khusus AI.

Sistem orkestrasi seperti Kubernetes mengelola workload cluster GPU. Miskonfigurasi atau kerentanan Kubernetes mempengaruhi infrastruktur AI seperti halnya mempengaruhi workload terkontainerisasi lainnya. Ekstensi khusus AI untuk manajemen GPU menciptakan attack surface tambahan.

Risiko supply chain

Dependensi terinfeksi dalam notebook pelatihan memungkinkan vektor akses awal ShadowInit.[^2] Ekosistem pengembangan AI sangat bergantung pada paket open-source dengan praktik keamanan yang bervariasi. Dependensi yang tidak di-pin yang secara otomatis diperbarui menciptakan kerentanan supply chain.

Model pre-trained yang diunduh dari repositori publik mungkin mengandung backdoor. Transfer learning dari model dasar yang dikompromikan menyebarkan kerentanan ke model turunan. Verifikasi asal model menjadi persyaratan keamanan.

Image container untuk workload AI mencakup stack software kompleks dengan banyak dependensi. Pemindaian kerentanan harus menangani komponen khusus AI di luar paket sistem operasi standar.

Persyaratan Security Operations Center

Operasi SOC untuk infrastruktur AI memperluas kemampuan tradisional untuk menangani ancaman dan aset khusus AI.

Persyaratan visibilitas

Tim keamanan memerlukan visibilitas ke telemetri khusus AI di luar data endpoint dan jaringan standar. Pola utilisasi GPU, tingkat inference model, dan perilaku job pelatihan memberikan sinyal untuk deteksi anomali. Sistem SIEM tradisional mungkin tidak memiliki collector untuk sumber data ini.

Deployment BlueField DPU memungkinkan pemantauan keamanan tanpa mengonsumsi siklus GPU host.[^1] Pemisahan arsitektural mencegah penyerang menonaktifkan pemantauan dengan mengkompromikan sistem host. Keamanan berbasis DPU mewakili praktik terbaik yang emerging untuk infrastruktur AI bernilai tinggi.

Pemantauan perilaku model mendeteksi manipulasi inference dan drift output. Penetapan baseline selama deployment memungkinkan deteksi anomali selama operasi. Pemantauan memerlukan keahlian AI untuk diinterpretasikan secara bermakna.

Triage alert dalam skala besar

Tim keamanan memproses rata-rata 960 alert per hari, memaksa tim untuk meninggalkan ancaman kritis yang tidak diselidiki.[^3] Infrastruktur AI menambahkan alert khusus yang mungkin sulit diinterpretasikan oleh analis tradisional. Tantangan volume bertambah dengan kompleksitas khusus AI.

Tim keamanan mengidentifikasi triage sebagai tempat AI dapat membuat perbedaan langsung terbesar, sebesar 67%, diikuti oleh tuning deteksi sebesar 65% dan threat hunting sebesar 64%.[^3] Kemampuan triage otonom mengurangi beban pada analis manusia sambil memastikan cakupan ancaman khusus AI.

Platform SOC otonom mengimplementasikan kemampuan deteksi dan respons ancaman yang sepenuhnya independen yang beroperasi tanpa pengawasan manusia konstan.[^4] Tim yang menggunakan platform AI SOC melaporkan peningkatan 80% dalam Mean Time to Respond (MTTR), melakukan triage 95% alert dalam waktu kurang dari 2 menit, dan mengalami pengurangan 99% waktu yang dihabiskan untuk false positive.[^17]

Model Maturitas Kemampuan SOC untuk Infrastruktur AI:

| Level | Kemampuan | Staf | Alat | Waktu Respons |

|---|---|---|---|---|

| 1 - Dasar | Pemantauan manual, hanya infrastruktur | 2-4 analis | SIEM, EDR standar | Jam-hari |

| 2 - Berkembang | Pemantauan AI-aware, beberapa otomatisasi | 4-8 analis | + Collector khusus AI | Jam |

| 3 - Terdefinisi | Pemantauan AI/infra terintegrasi, playbook | 8-12 analis | + SOAR, keamanan berbasis DPU | Menit-jam |

| 4 - Terkelola | Triage otonom, respons diawasi manusia | 6-10 analis | + Platform AI SOC | Menit |

| 5 - Mengoptimalkan | SOC agentic penuh, intervensi manusia minimal | 4-6 "pilot SOC" | Platform AI agentic | Detik-menit |

Menurut Hype Cycle for Security Operations 2025 dari Gartner, agen AI SOC berada di tahap Innovation Trigger dengan penetrasi 1-5% tetapi berpotensi untuk "meningkatkan efisiensi, mengurangi false positive, dan meringankan tantangan tenaga kerja."[^18]

Prosedur respons

Incident response untuk infrastruktur AI memerlukan prosedur yang menangani skenario khusus AI. Kompromi model mungkin memerlukan pelatihan ulang dari checkpoint terverifikasi. Data poisoning mungkin memerlukan audit dan pembersihan dataset sebelum pelatihan ulang.

Prosedur isolasi harus menyeimbangkan keamanan dengan dampak operasional. Mengisolasi cluster pelatihan di tengah proses mungkin membutuhkan biaya GPU-hours yang substansial. Prosedur respons harus mendefinisikan kondisi yang menjamin isolasi segera versus kelanjutan yang dipantau.

Prosedur recovery harus menangani baik infrastruktur maupun aset AI. Memulihkan infrastruktur tanpa memverifikasi integritas model dan data membiarkan kerentanan tidak tertangani. Runbook recovery harus mencakup langkah verifikasi khusus AI.

Kemampuan deteksi

Keamanan infrastruktur AI yang efektif memerlukan kemampuan deteksi yang mencakup domain infrastruktur, workload, dan khusus AI.

Pemantauan infrastruktur

Pemantauan infrastruktur standar mencakup komponen compute, jaringan, dan storage. Utilisasi GPU, konsumsi memori, dan traffic interconnect memberikan data baseline. Anomali mungkin menunjukkan cryptojacking, eksfiltrasi data, atau aktivitas berbahaya lainnya.

Analisis traffic jaringan mendeteksi komunikasi command-and-control dan eksfiltrasi data. Workload AI menghasilkan traffic jaringan legitimate yang substansial yang menyembunyikan traffic berbahaya di dalamnya. Deteksi memerlukan pemahaman pola traffic AI normal.

Pemantauan container dan orkestrasi melacak deployment dan eksekusi workload. Container tidak sah, eskalasi privilege, dan penyalahgunaan sumber daya muncul dalam telemetri orkestrasi. Log audit Kubernetes menyediakan jejak investigasi untuk event keamanan.

Pemantauan workload

Pemantauan job pelatihan melacak parameter job, konsumsi sumber daya, dan status penyelesaian. Job tidak biasa yang mengonsumsi sumber daya tanpa output yang diharapkan mungkin menunjukkan cryptojacking atau pelatihan model tidak sah. Perbandingan terhadap pola job yang diharapkan mengungkapkan anomali.

Pemantauan inference melacak pola permintaan, latensi, dan karakteristik output. Lonjakan tingkat error, perubahan latensi, atau pergeseran distribusi output mungkin menunjukkan serangan atau kegagalan. Pemantauan real-time memungkinkan respons cepat terhadap masalah yang muncul.

Pemantauan pipeline data melacak pergerakan data melalui tahap preprocessing, pelatihan, dan serving. Pola akses data tak terduga atau upaya eksfiltrasi muncul dalam telemetri pipeline. Pelacakan lineage data mendukung investigasi potensi kompromi.

Deteksi khusus AI

Model Armor dan solusi serupa bertindak sebagai firewall cerdas yang menganalisis prompt dan respons secara real-time untuk mendeteksi dan memblokir ancaman sebelum menyebabkan kerusakan.[^5] Analisis AI-aware menangkap serangan yang terlewatkan oleh pendekatan pattern-matching.

Deteksi input adversarial mengidentifikasi input yang dibuat untuk mengeksploitasi kerentanan model. Deteksi memerlukan pemahaman arsitektur model dan pola kerentanan yang diketahui. Alat keamanan ML khusus menyediakan kemampuan ini.

Deteksi drift model mengidentifikasi perubahan bertahap dalam perilaku model yang mungkin menunjukkan kompromi atau degradasi. Penetapan baseline dan pemantauan berkelanjutan mendeteksi drift sebelum dampak operasional. Deteksi berlaku sama untuk kekhawatiran keamanan dan keandalan.

Arsitektur integrasi

Alat keamanan harus terintegrasi dengan komponen infrastruktur AI dan operasi keamanan yang ada.

Integrasi SIEM dan SOAR

Sistem Security Information and Event Management (SIEM) mengagregasi alert dari infrastruktur AI bersama dengan tradisional

[Konten dipotong untuk terjemahan]