AIインフラストラクチャセキュリティオペレーション:GPUクラスタのSOC要件

2025年12月11日更新

2025年12月アップデート: ShadowInitマルウェアファミリーがGPUクラスタとモデルサービングゲートウェイを標的にし、重みの外部流出を狙っています。セキュリティリーダーの93%が2025年末までに毎日のAI駆動攻撃を予測しています。Anthropicは中国の国家支援攻撃者がAIを使用して毎秒数千件のリクエストを実行していることを検出しました—AIがAIインフラストラクチャを攻撃する時代です。Trend MicroのAI Factory EDRはNVIDIA BlueField DPU上に展開され、GPUサイクルを消費せずにリアルタイム保護を提供しています。

Trend MicroはNVIDIAとの提携でAI Factory EDRを発表し、NVIDIA BlueField DPU上に脅威検出を展開することで、AIワークロードの速度と精度でリアルタイム保護を実現しています。[^1] この統合により、DPU上で直接ホストとネットワーク情報を収集・監視し、Trendの脅威インテリジェンスと相関させて、AIワークロード向けのGPUサイクルを消費することなく不審な動作を検出します。このアプローチは、AIインフラストラクチャの保護には、従来のエンタープライズセキュリティツールの転用ではなく、専用ソリューションが必要であることを示しています。

インシデント対応チームは、「ShadowInit」と暫定的に呼ばれる新しいマルウェアファミリーを文書化しました。これはGPUクラスタ、モデルサービングゲートウェイ、大規模言語モデルデプロイメント内のオーケストレーションパイプラインを標的としています。[^2] 以前のクリプトマイニングキャンペーンとは異なり、ShadowInitはプロプライエタリなモデル重みの外部流出と推論出力の密かな操作を目的としています。初期のテレメトリによると、ShadowInitはピン留めされていないパッケージバージョンに依存する広く共有されたモデルトレーニングノートブックを悪用して侵入します。AIインフラストラクチャに対する脅威の状況は、日和見的なクリプトジャッキングから、AI資産を特定的に標的とする洗練された攻撃へと進化しています。最近の調査によると、セキュリティリーダーの93%が2025年までに毎日のAI駆動攻撃に直面すると予測しています。[^15]

AIインフラストラクチャ脅威ランドスケープ2025:

| 脅威カテゴリ | 攻撃ベクトル | 影響 | 検出難易度 |

|---|---|---|---|

| モデル外部流出 | ShadowInitマルウェア、推論API悪用 | IP窃取、競争力喪失 | 高 |

| データポイズニング | トレーニングデータ操作 | モデル整合性侵害 | 非常に高 |

| 推論操作 | 敵対的入力、プロンプトインジェクション | 出力破損 | 中 |

| クリプトジャッキング | 不正GPUワークロード | リソース窃取、コスト | 低 |

| サプライチェーン | 汚染された依存関係、モデルバックドア | 永続的な侵害 | 高 |

| GPUメモリ攻撃 | GDDR上のRowhammer | クロステナントデータ漏洩 | 非常に高 |

2025年9月、Anthropicは中国の国家支援攻撃者がAIのエージェント機能を使用してサイバー攻撃を実行する、洗練されたAIオーケストレーション型スパイキャンペーンを検出しました—人間のハッカーには不可能な毎秒数千件のリクエストを実行していました。[^16] AIがAIインフラストラクチャを攻撃する時代です。

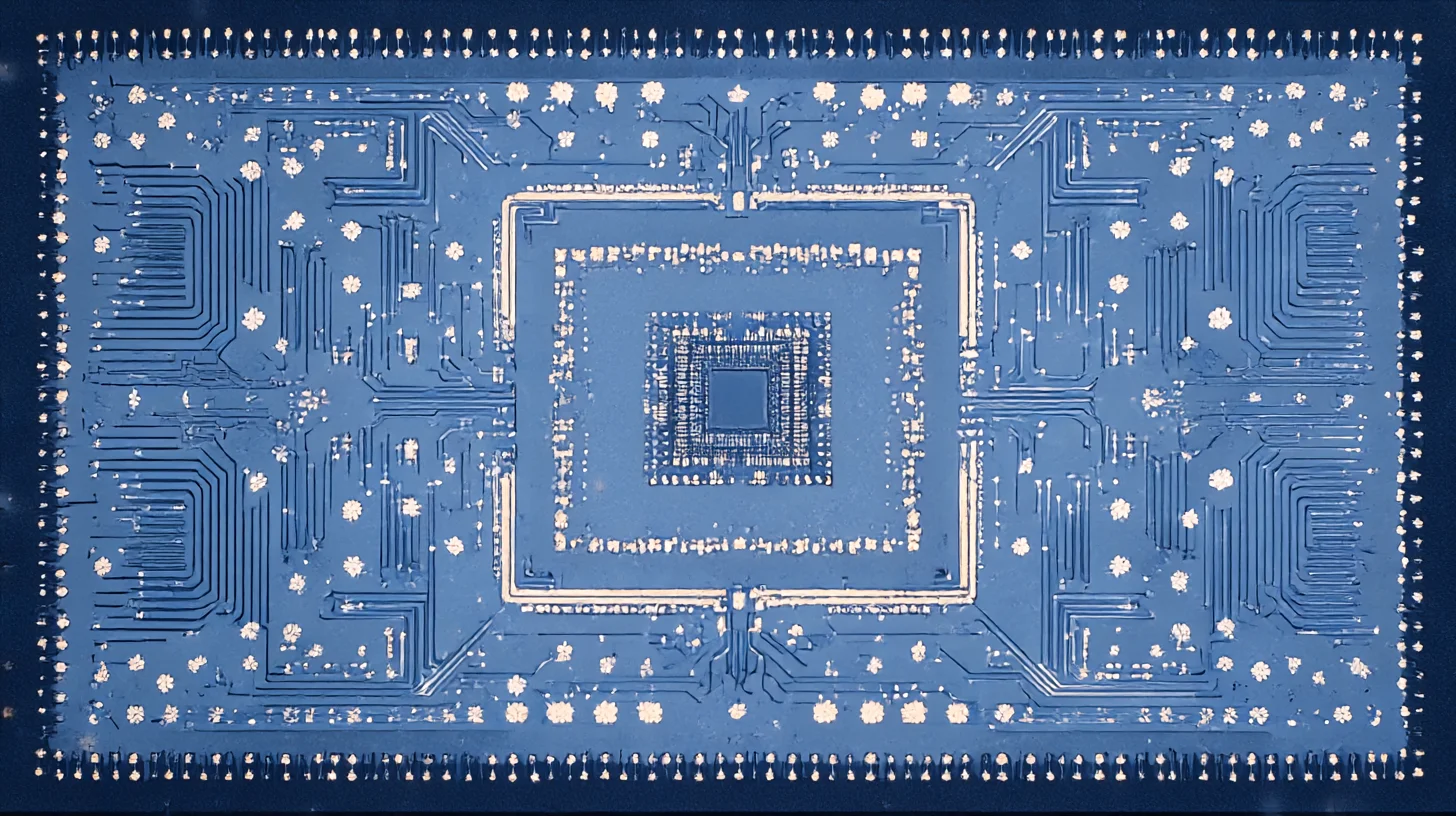

AIインフラストラクチャの攻撃対象領域

AIファクトリーは、従来のエンドポイント保護ソリューションでは効果的に対処することが困難な、独自のセキュリティ要件を提示します。[^1] 拡大した攻撃対象領域を理解することで、適切なセキュリティコントロールが可能になります。

モデルとデータ資産

トレーニング済みモデルは、多大な投資と競争優位性を表しています。大規模言語モデルのモデル重みは、生成に数百万ドルのコストがかかります。モデル外部流出を狙う攻撃者は、一般的なエンタープライズデータよりも価値のある知的財産を求めています。

トレーニングデータには、プロプライエタリ情報、個人データ、またはライセンスコンテンツが含まれる場合があります。データポイズニング攻撃は、トレーニング中に悪意のあるサンプルを注入することでモデルの整合性を損ないます。これらの攻撃は、モデルが本番環境で予期しない動作を示すまで検出されない可能性があります。

推論操作攻撃は、重みを変更せずにモデル出力を変更します。微妙な変更により、モデルは標的となる入力に対して不正確または悪意のある応答を生成します。検出には、出力分布の異常を監視する必要があります。

インフラストラクチャコンポーネント

GPUクラスタには、特殊なソフトウェアスタックを実行する数千の高価値アクセラレータが含まれています。CUDAランタイム、コンテナオーケストレーション、分散トレーニングフレームワークは、従来のインフラストラクチャには存在しない攻撃ベクトルを作成します。セキュリティツールは、これらの特殊なコンポーネントを理解する必要があります。

モデルサービングゲートウェイは信頼されていないユーザー入力を処理し、インジェクション攻撃の機会を作ります。プロンプトインジェクション、ジェイルブレイク、敵対的入力は、サービングレイヤーを通じてモデルの動作を悪用します。ゲートウェイセキュリティには、AI固有の攻撃パターンの理解が必要です。

Kubernetesのようなオーケストレーションシステムは、GPUクラスタのワークロードを管理します。Kubernetesの設定ミスや脆弱性は、他のコンテナ化されたワークロードと同様にAIインフラストラクチャに影響を与えます。GPU管理のためのAI固有の拡張機能は、追加の攻撃対象領域を作成します。

サプライチェーンリスク

トレーニングノートブックの汚染された依存関係が、ShadowInitの初期アクセスベクトルを可能にしました。[^2] AI開発エコシステムは、セキュリティプラクティスが様々なオープンソースパッケージに大きく依存しています。自動的に更新されるピン留めされていない依存関係は、サプライチェーンの脆弱性を作り出します。

公開リポジトリからダウンロードされた事前トレーニング済みモデルには、バックドアが含まれている可能性があります。侵害されたベースモデルからの転移学習は、派生モデルに脆弱性を伝播させます。モデルの出所検証がセキュリティ要件となります。

AIワークロード用のコンテナイメージには、多数の依存関係を持つ複雑なソフトウェアスタックが含まれています。脆弱性スキャンは、標準的なオペレーティングシステムパッケージを超えて、AI固有のコンポーネントに対処する必要があります。

セキュリティオペレーションセンター要件

AIインフラストラクチャのSOC運用は、AI固有の脅威と資産に対処するために、従来の機能を拡張します。

可視性要件

セキュリティチームは、標準的なエンドポイントおよびネットワークデータを超えて、AI固有のテレメトリへの可視性が必要です。GPU使用率パターン、モデル推論率、トレーニングジョブの動作は、異常検出のためのシグナルを提供します。従来のSIEMシステムには、これらのデータソース用のコレクターがない場合があります。

BlueField DPUの展開により、ホストのGPUサイクルを消費せずにセキュリティ監視が可能になります。[^1] アーキテクチャの分離により、攻撃者がホストシステムを侵害して監視を無効にすることを防ぎます。DPUベースのセキュリティは、高価値AIインフラストラクチャの新興ベストプラクティスを代表しています。

モデル動作監視は、推論操作と出力ドリフトを検出します。デプロイ中のベースライン確立により、運用中の異常検出が可能になります。監視には、意味のある解釈のためにAIの専門知識が必要です。

大規模なアラートトリアージ

セキュリティチームは1日平均960件のアラートを処理しており、チームは重要な脅威を調査せずに放置せざるを得ない状況です。[^3] AIインフラストラクチャは、従来のアナリストが解釈に苦労する可能性のある専門的なアラートを追加します。ボリュームの課題は、AI固有の複雑さと相まって悪化します。

セキュリティチームは、AIが最も即座に違いを生み出せる領域としてトリアージを67%で特定し、次いで検出チューニングが65%、脅威ハンティングが64%と続きます。[^3] 自律的なトリアージ機能は、AI固有の脅威のカバレッジを確保しながら、人間のアナリストの負担を軽減します。

自律型SOCプラットフォームは、常時人間の監視なしで運用される、完全に独立した脅威検出と対応機能を実装します。[^4] AI SOCプラットフォームを使用するチームは、平均対応時間(MTTR)の80%改善、アラートの95%を2分以内にトリアージ、誤検知に費やす時間の99%削減を報告しています。[^17]

AIインフラストラクチャのSOC能力成熟度モデル:

| レベル | 能力 | 人員配置 | ツール | 対応時間 |

|---|---|---|---|---|

| 1 - 基本 | 手動監視、インフラストラクチャのみ | 2-4人のアナリスト | SIEM、標準EDR | 数時間〜数日 |

| 2 - 発展中 | AI対応監視、一部自動化 | 4-8人のアナリスト | + AI固有コレクター | 数時間 |

| 3 - 定義済み | 統合AI/インフラ監視、プレイブック | 8-12人のアナリスト | + SOAR、DPUベースセキュリティ | 数分〜数時間 |

| 4 - 管理 | 自律トリアージ、人間監督下の対応 | 6-10人のアナリスト | + AI SOCプラットフォーム | 数分 |

| 5 - 最適化 | 完全エージェント型SOC、最小限の人間介入 | 4-6人の「SOCパイロット」 | エージェント型AIプラットフォーム | 秒〜数分 |

Gartnerの「Security Operations 2025 Hype Cycle」によると、AI SOCエージェントは浸透率1-5%でイノベーショントリガーステージにありますが、「効率の向上、誤検知の削減、人員課題の緩和」の可能性があります。[^18]

対応手順

AIインフラストラクチャのインシデント対応には、AI固有のシナリオに対処する手順が必要です。モデルの侵害には、検証済みチェックポイントからの再トレーニングが必要になる場合があります。データポイズニングには、再トレーニング前のデータセット監査とクレンジングが必要になる場合があります。

分離手順は、セキュリティと運用への影響のバランスを取る必要があります。実行中のトレーニングクラスタを分離すると、かなりのGPU時間のコストがかかる可能性があります。対応手順は、即時分離を正当化する条件と、監視下での継続を定義する必要があります。

復旧手順は、インフラストラクチャとAI資産の両方に対処する必要があります。モデルとデータの整合性を検証せずにインフラストラクチャを復元すると、脆弱性が未対処のまま残ります。復旧ランブックには、AI固有の検証手順を含める必要があります。

検出能力

効果的なAIインフラストラクチャセキュリティには、インフラストラクチャ、ワークロード、AI固有のドメインにまたがる検出能力が必要です。

インフラストラクチャ監視

標準的なインフラストラクチャ監視は、コンピュート、ネットワーク、ストレージコンポーネントをカバーします。GPU使用率、メモリ消費、インターコネクトトラフィックは、ベースラインデータを提供します。異常は、クリプトジャッキング、データ外部流出、またはその他の悪意のある活動を示している可能性があります。

ネットワークトラフィック分析は、コマンド&コントロール通信とデータ外部流出を検出します。AIワークロードは、悪意のあるトラフィックが隠れる大量の正当なネットワークトラフィックを生成します。検出には、通常のAIトラフィックパターンの理解が必要です。

コンテナとオーケストレーション監視は、ワークロードのデプロイと実行を追跡します。不正なコンテナ、権限昇格、リソース悪用は、オーケストレーションテレメトリに現れます。Kubernetes監査ログは、セキュリティイベントの調査証跡を提供します。

ワークロード監視

トレーニングジョブ監視は、ジョブパラメータ、リソース消費、完了ステータスを追跡します。期待される出力なしにリソースを消費する異常なジョブは、クリプトジャッキングまたは不正なモデルトレーニングを示している可能性があります。期待されるジョブパターンとの比較により、異常が明らかになります。

推論監視は、リクエストパターン、レイテンシ、出力特性を追跡します。エラー率の急増、レイテンシの変化、または出力分布のシフトは、攻撃または障害を示している可能性があります。リアルタイム監視により、新たな問題への迅速な対応が可能になります。

データパイプライン監視は、前処理、トレーニング、サービングステージを通じたデータの移動を追跡します。予期しないデータアクセスパターンや外部流出の試みは、パイプラインテレメトリに現れます。データ系統追跡は、潜在的な侵害の調査をサポートします。

AI固有の検出

Model Armorなどのソリューションは、プロンプトと応答をリアルタイムで分析し、脅威が害を及ぼす前に検出してブロックするインテリジェントファイアウォールとして機能します。[^5] AI対応分析は、パターンマッチングアプローチでは見逃す攻撃を捕捉します。

敵対的入力検出は、モデルの脆弱性を悪用するために作成された入力を特定します。検出には、モデルアーキテクチャと既知の脆弱性パターンの理解が必要です。専門的なMLセキュリティツールがこれらの機能を提供します。

モデルドリフト検出は、侵害または劣化を示す可能性のあるモデル動作の緩やかな変化を特定します。ベースライン確立と継続的監視により、運用への影響前にドリフトを検出します。検出は、セキュリティと信頼性の両方の懸念に等しく適用されます。

統合アーキテクチャ

セキュリティツールは、AIインフラストラクチャコンポーネントと既存のセキュリティオペレーションと統合する必要があります。

SIEMとSOARの統合

セキュリティ情報およびイベント管理(SIEM)システムは、AIインフラストラクチャからのアラートを従来の

[翻訳のためコンテンツを切り捨て]