Vận hành Bảo mật Hạ tầng AI: Yêu cầu SOC cho Cụm GPU

Cập nhật ngày 11 tháng 12, 2025

Cập nhật tháng 12/2025: Họ mã độc ShadowInit nhắm vào các cụm GPU và cổng phục vụ mô hình để đánh cắp trọng số. 93% lãnh đạo bảo mật dự đoán sẽ có các cuộc tấn công hàng ngày bằng AI vào cuối năm 2025. Anthropic phát hiện tin tặc được nhà nước Trung Quốc hậu thuẫn sử dụng AI với hàng nghìn yêu cầu mỗi giây—AI giờ đây tấn công hạ tầng AI. EDR AI Factory của Trend Micro triển khai trên NVIDIA BlueField DPU để bảo vệ thời gian thực mà không tiêu tốn chu kỳ GPU.

Trend Micro ra mắt AI Factory EDR hợp tác với NVIDIA, triển khai phát hiện mối đe dọa trên NVIDIA BlueField DPU để cung cấp bảo vệ thời gian thực với tốc độ và độ chính xác của khối lượng công việc AI.[^1] Tích hợp này thu thập và giám sát thông tin máy chủ và mạng trực tiếp trên DPU, tương quan với thông tin tình báo mối đe dọa của Trend để phát hiện hành vi đáng ngờ mà không tiêu tốn chu kỳ GPU dành cho khối lượng công việc AI. Cách tiếp cận này minh họa cách bảo mật hạ tầng AI đòi hỏi các giải pháp được xây dựng chuyên biệt thay vì các công cụ bảo mật doanh nghiệp được điều chỉnh lại.

Các đội ứng phó sự cố đã ghi nhận một họ mã độc mới, tạm gọi là "ShadowInit," nhắm vào các cụm GPU, cổng phục vụ mô hình và đường ống điều phối bên trong các triển khai mô hình ngôn ngữ lớn.[^2] Không giống như các chiến dịch đào tiền mã hóa trước đây, ShadowInit tìm cách đánh cắp trọng số mô hình độc quyền và âm thầm thao túng đầu ra suy luận. Dữ liệu đo từ xa ban đầu cho thấy ShadowInit xâm nhập bằng cách lạm dụng các notebook huấn luyện mô hình được chia sẻ rộng rãi dựa vào các phiên bản gói không được ghim. Bối cảnh mối đe dọa cho hạ tầng AI đã phát triển vượt ra ngoài việc đào tiền mã hóa cơ hội sang các cuộc tấn công tinh vi nhắm vào tài sản AI cụ thể. Theo các nghiên cứu gần đây, 93% lãnh đạo bảo mật dự đoán tổ chức của họ sẽ đối mặt với các cuộc tấn công hàng ngày bằng AI vào năm 2025.[^15]

Bối cảnh Mối đe dọa Hạ tầng AI 2025:

| Danh mục Mối đe dọa | Vector Tấn công | Tác động | Độ khó Phát hiện |

|---|---|---|---|

| Đánh cắp mô hình | Mã độc ShadowInit, lạm dụng API suy luận | Đánh cắp IP, mất lợi thế cạnh tranh | Cao |

| Đầu độc dữ liệu | Thao túng dữ liệu huấn luyện | Xâm phạm tính toàn vẹn mô hình | Rất Cao |

| Thao túng suy luận | Đầu vào đối kháng, prompt injection | Làm hỏng đầu ra | Trung bình |

| Cryptojacking | Khối lượng công việc GPU trái phép | Đánh cắp tài nguyên, chi phí | Thấp |

| Chuỗi cung ứng | Dependencies bị đầu độc, backdoor mô hình | Xâm phạm dai dẳng | Cao |

| Tấn công bộ nhớ GPU | Rowhammer trên GDDR | Rò rỉ dữ liệu giữa các tenant | Rất Cao |

Vào tháng 9/2025, Anthropic phát hiện một chiến dịch gián điệp tinh vi được điều phối bởi AI, trong đó tin tặc được nhà nước Trung Quốc hậu thuẫn sử dụng khả năng tác nhân của AI để thực hiện các cuộc tấn công mạng—thực hiện hàng nghìn yêu cầu mỗi giây với tốc độ không thể có được đối với tin tặc con người.[^16] AI giờ đây tấn công hạ tầng AI.

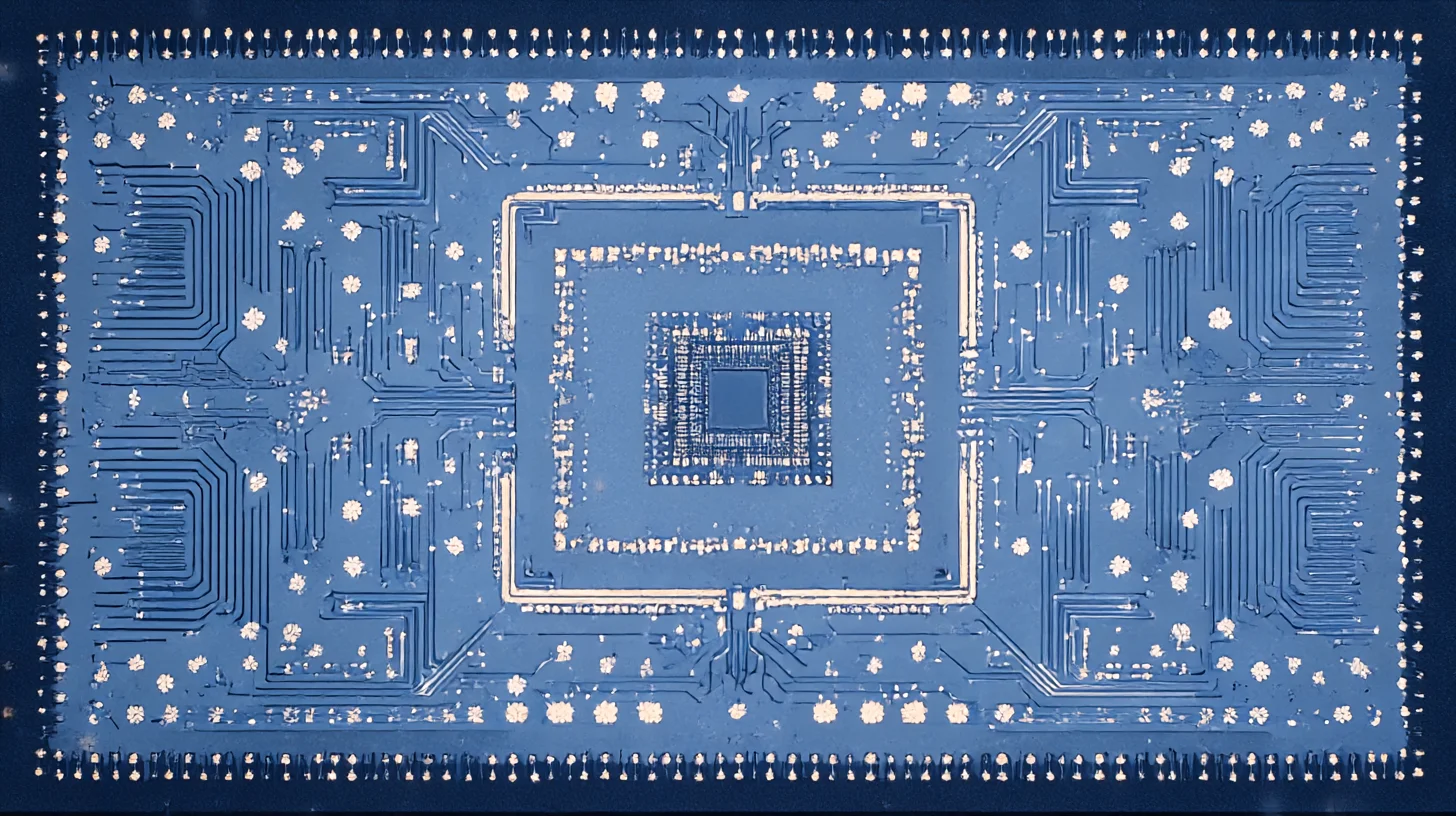

Bề mặt tấn công hạ tầng AI

Các nhà máy AI đưa ra các yêu cầu bảo mật độc đáo mà các giải pháp bảo vệ endpoint truyền thống khó có thể giải quyết hiệu quả.[^1] Hiểu được bề mặt tấn công mở rộng cho phép áp dụng các kiểm soát bảo mật phù hợp.

Tài sản mô hình và dữ liệu

Các mô hình đã huấn luyện đại diện cho khoản đầu tư đáng kể và lợi thế cạnh tranh. Trọng số mô hình cho các mô hình ngôn ngữ lớn tốn hàng triệu đô la để sản xuất. Kẻ thù nhắm vào việc đánh cắp mô hình tìm kiếm tài sản trí tuệ có giá trị hơn dữ liệu doanh nghiệp thông thường.

Dữ liệu huấn luyện có thể bao gồm thông tin độc quyền, dữ liệu cá nhân hoặc nội dung được cấp phép. Các cuộc tấn công đầu độc dữ liệu xâm phạm tính toàn vẹn mô hình bằng cách chèn các mẫu độc hại trong quá trình huấn luyện. Các cuộc tấn công này có thể không bị phát hiện cho đến khi mô hình thể hiện các hành vi bất ngờ trong sản xuất.

Các cuộc tấn công thao túng suy luận thay đổi đầu ra mô hình mà không thay đổi trọng số. Các sửa đổi tinh vi khiến mô hình tạo ra phản hồi không chính xác hoặc độc hại cho các đầu vào được nhắm mục tiêu. Phát hiện đòi hỏi giám sát phân phối đầu ra để tìm bất thường.

Thành phần hạ tầng

Các cụm GPU bao gồm hàng nghìn bộ tăng tốc giá trị cao chạy các ngăn xếp phần mềm chuyên biệt. Runtime CUDA, điều phối container và các framework huấn luyện phân tán tạo ra các vector tấn công không có trong hạ tầng truyền thống. Các công cụ bảo mật phải hiểu các thành phần chuyên biệt này.

Các cổng phục vụ mô hình xử lý đầu vào người dùng không đáng tin cậy, tạo cơ hội cho các cuộc tấn công injection. Prompt injection, jailbreaking và đầu vào đối kháng khai thác hành vi mô hình thông qua lớp phục vụ. Bảo mật cổng đòi hỏi hiểu các mẫu tấn công đặc thù AI.

Các hệ thống điều phối như Kubernetes quản lý khối lượng công việc cụm GPU. Cấu hình sai Kubernetes hoặc lỗ hổng ảnh hưởng đến hạ tầng AI như chúng ảnh hưởng đến các khối lượng công việc container hóa khác. Các phần mở rộng đặc thù AI cho quản lý GPU tạo ra bề mặt tấn công bổ sung.

Rủi ro chuỗi cung ứng

Dependencies bị đầu độc trong các notebook huấn luyện đã cho phép vector truy cập ban đầu của ShadowInit.[^2] Hệ sinh thái phát triển AI phụ thuộc nhiều vào các gói mã nguồn mở với các thực hành bảo mật khác nhau. Dependencies không được ghim tự động cập nhật tạo ra lỗ hổng chuỗi cung ứng.

Các mô hình được huấn luyện trước tải xuống từ các kho công khai có thể chứa backdoor. Học chuyển giao từ các mô hình cơ sở bị xâm phạm lan truyền lỗ hổng đến các mô hình dẫn xuất. Xác minh nguồn gốc mô hình trở thành yêu cầu bảo mật.

Các image container cho khối lượng công việc AI bao gồm các ngăn xếp phần mềm phức tạp với nhiều dependencies. Quét lỗ hổng phải giải quyết các thành phần đặc thù AI ngoài các gói hệ điều hành tiêu chuẩn.

Yêu cầu Trung tâm Vận hành Bảo mật

Vận hành SOC cho hạ tầng AI mở rộng các khả năng truyền thống để giải quyết các mối đe dọa và tài sản đặc thù AI.

Yêu cầu khả năng hiển thị

Các đội bảo mật cần khả năng hiển thị vào dữ liệu đo từ xa đặc thù AI ngoài dữ liệu endpoint và mạng tiêu chuẩn. Các mẫu sử dụng GPU, tỷ lệ suy luận mô hình và hành vi công việc huấn luyện cung cấp tín hiệu cho phát hiện bất thường. Các hệ thống SIEM truyền thống có thể thiếu bộ thu thập cho các nguồn dữ liệu này.

Triển khai BlueField DPU cho phép giám sát bảo mật mà không tiêu tốn chu kỳ GPU máy chủ.[^1] Sự tách biệt kiến trúc ngăn kẻ tấn công vô hiệu hóa giám sát bằng cách xâm phạm hệ thống máy chủ. Bảo mật dựa trên DPU đại diện cho thực hành tốt nhất đang nổi lên cho hạ tầng AI giá trị cao.

Giám sát hành vi mô hình phát hiện thao túng suy luận và độ trôi đầu ra. Thiết lập baseline trong quá trình triển khai cho phép phát hiện bất thường trong quá trình vận hành. Giám sát này đòi hỏi chuyên môn AI để diễn giải một cách có ý nghĩa.

Phân loại cảnh báo quy mô lớn

Các đội bảo mật xử lý trung bình 960 cảnh báo mỗi ngày, buộc các đội phải bỏ qua các mối đe dọa quan trọng không được điều tra.[^3] Hạ tầng AI bổ sung các cảnh báo chuyên biệt mà các nhà phân tích truyền thống có thể khó diễn giải. Thách thức về khối lượng kết hợp với độ phức tạp đặc thù AI.

Các đội bảo mật xác định phân loại là nơi AI có thể tạo ra sự khác biệt lớn nhất ngay lập tức, ở mức 67%, tiếp theo là điều chỉnh phát hiện ở mức 65% và săn mối đe dọa ở mức 64%.[^3] Khả năng phân loại tự động giảm gánh nặng cho các nhà phân tích con người trong khi đảm bảo phạm vi bao phủ các mối đe dọa đặc thù AI.

Các nền tảng SOC tự động triển khai khả năng phát hiện và phản hồi mối đe dọa độc lập hoàn toàn hoạt động mà không cần giám sát liên tục của con người.[^4] Các đội sử dụng nền tảng AI SOC báo cáo cải thiện 80% Thời gian Phản hồi Trung bình (MTTR), phân loại 95% cảnh báo trong dưới 2 phút và giảm 99% thời gian dành cho false positive.[^17]

Mô hình Trưởng thành Năng lực SOC cho Hạ tầng AI:

| Cấp độ | Năng lực | Nhân sự | Công cụ | Thời gian Phản hồi |

|---|---|---|---|---|

| 1 - Cơ bản | Giám sát thủ công, chỉ hạ tầng | 2-4 nhà phân tích | SIEM, EDR tiêu chuẩn | Giờ-ngày |

| 2 - Đang phát triển | Giám sát nhận biết AI, một số tự động hóa | 4-8 nhà phân tích | + Bộ thu thập đặc thù AI | Giờ |

| 3 - Được định nghĩa | Giám sát tích hợp AI/hạ tầng, playbook | 8-12 nhà phân tích | + SOAR, bảo mật dựa trên DPU | Phút-giờ |

| 4 - Được quản lý | Phân loại tự động, phản hồi do con người giám sát | 6-10 nhà phân tích | + Nền tảng AI SOC | Phút |

| 5 - Tối ưu hóa | SOC tác nhân đầy đủ, can thiệp con người tối thiểu | 4-6 "phi công SOC" | Nền tảng AI tác nhân | Giây-phút |

Theo Hype Cycle for Security Operations 2025 của Gartner, các tác nhân AI SOC đang ở giai đoạn Innovation Trigger với 1-5% thâm nhập nhưng có tiềm năng "cải thiện hiệu quả, giảm false positive và giảm bớt thách thức lực lượng lao động."[^18]

Quy trình phản hồi

Ứng phó sự cố cho hạ tầng AI đòi hỏi các quy trình giải quyết các kịch bản đặc thù AI. Xâm phạm mô hình có thể đòi hỏi huấn luyện lại từ các checkpoint đã xác minh. Đầu độc dữ liệu có thể đòi hỏi kiểm tra và làm sạch tập dữ liệu trước khi huấn luyện lại.

Các quy trình cách ly phải cân bằng giữa bảo mật và tác động vận hành. Cách ly một cụm huấn luyện giữa chừng có thể tốn đáng kể giờ GPU. Các quy trình phản hồi nên định nghĩa các điều kiện đảm bảo cách ly ngay lập tức so với tiếp tục được giám sát.

Các quy trình khôi phục nên giải quyết cả hạ tầng và tài sản AI. Khôi phục hạ tầng mà không xác minh tính toàn vẹn mô hình và dữ liệu để lại các lỗ hổng không được giải quyết. Các runbook khôi phục nên bao gồm các bước xác minh đặc thù AI.

Khả năng phát hiện

Bảo mật hạ tầng AI hiệu quả đòi hỏi khả năng phát hiện trải rộng các lĩnh vực hạ tầng, khối lượng công việc và đặc thù AI.

Giám sát hạ tầng

Giám sát hạ tầng tiêu chuẩn bao phủ các thành phần tính toán, mạng và lưu trữ. Sử dụng GPU, tiêu thụ bộ nhớ và lưu lượng kết nối cung cấp dữ liệu baseline. Các bất thường có thể chỉ ra cryptojacking, đánh cắp dữ liệu hoặc hoạt động độc hại khác.

Phân tích lưu lượng mạng phát hiện giao tiếp command-and-control và đánh cắp dữ liệu. Các khối lượng công việc AI tạo ra lưu lượng mạng hợp pháp đáng kể mà lưu lượng độc hại ẩn trong đó. Phát hiện đòi hỏi hiểu các mẫu lưu lượng AI bình thường.

Giám sát container và điều phối theo dõi triển khai và thực thi khối lượng công việc. Các container trái phép, leo thang đặc quyền và lạm dụng tài nguyên xuất hiện trong dữ liệu đo từ xa điều phối. Nhật ký kiểm tra Kubernetes cung cấp đường mòn điều tra cho các sự kiện bảo mật.

Giám sát khối lượng công việc

Giám sát công việc huấn luyện theo dõi tham số công việc, tiêu thụ tài nguyên và trạng thái hoàn thành. Các công việc bất thường tiêu thụ tài nguyên mà không có đầu ra dự kiến có thể chỉ ra cryptojacking hoặc huấn luyện mô hình trái phép. So sánh với các mẫu công việc dự kiến tiết lộ bất thường.

Giám sát suy luận theo dõi các mẫu yêu cầu, độ trễ và đặc điểm đầu ra. Tăng đột biến tỷ lệ lỗi, thay đổi độ trễ hoặc dịch chuyển phân phối đầu ra có thể chỉ ra tấn công hoặc lỗi. Giám sát thời gian thực cho phép phản hồi nhanh chóng với các vấn đề đang nổi lên.

Giám sát đường ống dữ liệu theo dõi di chuyển dữ liệu qua các giai đoạn tiền xử lý, huấn luyện và phục vụ. Các mẫu truy cập dữ liệu bất ngờ hoặc nỗ lực đánh cắp xuất hiện trong dữ liệu đo từ xa đường ống. Theo dõi nguồn gốc dữ liệu hỗ trợ điều tra các xâm phạm tiềm năng.

Phát hiện đặc thù AI

Model Armor và các giải pháp tương tự hoạt động như tường lửa thông minh phân tích prompt và phản hồi trong thời gian thực để phát hiện và chặn các mối đe dọa trước khi chúng gây hại.[^5] Phân tích nhận biết AI bắt được các cuộc tấn công mà các phương pháp khớp mẫu bỏ lỡ.

Phát hiện đầu vào đối kháng xác định các đầu vào được tạo ra để khai thác lỗ hổng mô hình. Phát hiện đòi hỏi hiểu kiến trúc mô hình và các mẫu lỗ hổng đã biết. Các công cụ bảo mật ML chuyên biệt cung cấp các khả năng này.

Phát hiện độ trôi mô hình xác định các thay đổi dần dần trong hành vi mô hình có thể chỉ ra xâm phạm hoặc suy giảm. Thiết lập baseline và giám sát liên tục phát hiện độ trôi trước khi có tác động vận hành. Phát hiện này áp dụng như nhau cho cả các mối quan ngại về bảo mật và độ tin cậy.

Kiến trúc tích hợp

Công cụ bảo mật phải tích hợp với các thành phần hạ tầng AI và vận hành bảo mật hiện có.

Tích hợp SIEM và SOAR

Các hệ thống Quản lý Thông tin và Sự kiện Bảo mật (SIEM) tổng hợp cảnh báo từ hạ tầng AI cùng với truyền thống

[Nội dung bị cắt ngắn cho bản dịch]