عمليات أمن البنية التحتية للذكاء الاصطناعي: متطلبات مركز العمليات الأمنية لمجموعات وحدات معالجة الرسومات

تم التحديث في 11 ديسمبر 2025

تحديث ديسمبر 2025: عائلة البرمجيات الخبيثة ShadowInit تستهدف مجموعات وحدات معالجة الرسومات وبوابات خدمة النماذج لتسريب أوزان النماذج. 93% من قادة الأمن يتوقعون هجمات يومية مدفوعة بالذكاء الاصطناعي بحلول نهاية عام 2025. اكتشفت Anthropic مهاجمين ترعاهم الدولة الصينية يستخدمون الذكاء الاصطناعي لآلاف الطلبات في الثانية - الذكاء الاصطناعي الآن يهاجم البنية التحتية للذكاء الاصطناعي. نظام AI Factory EDR من Trend Micro يُنشر على وحدات DPU من NVIDIA BlueField للحماية في الوقت الفعلي دون استهلاك دورات وحدات معالجة الرسومات.

أطلقت Trend Micro نظام AI Factory EDR بالشراكة مع NVIDIA، حيث تنشر الكشف عن التهديدات على وحدات DPU من NVIDIA BlueField لتقديم حماية في الوقت الفعلي بسرعة ودقة أحمال عمل الذكاء الاصطناعي.[^1] يجمع هذا التكامل معلومات المضيف والشبكة ويراقبها مباشرة على DPU، مع الربط مع معلومات التهديدات من Trend للكشف عن السلوك المشبوه دون استهلاك دورات وحدات معالجة الرسومات المخصصة لأحمال عمل الذكاء الاصطناعي. يُجسد هذا النهج كيف يتطلب تأمين البنية التحتية للذكاء الاصطناعي حلولاً مصممة خصيصاً بدلاً من أدوات أمن المؤسسات المُعاد تجهيزها.

وثّقت فرق الاستجابة للحوادث عائلة جديدة من البرمجيات الخبيثة، أُطلق عليها مبدئياً اسم "ShadowInit"، تستهدف مجموعات وحدات معالجة الرسومات وبوابات خدمة النماذج وخطوط أنابيب التنسيق داخل عمليات نشر نماذج اللغة الكبيرة.[^2] على عكس حملات تعدين العملات المشفرة السابقة، تسعى ShadowInit لتسريب أوزان النماذج الخاصة والتلاعب بمخرجات الاستدلال بشكل سري. تُظهر القياسات الأولية أن ShadowInit تحصل على الوصول من خلال استغلال دفاتر تدريب النماذج المشتركة على نطاق واسع والتي تعتمد على إصدارات حزم غير مثبتة. تطور مشهد التهديدات للبنية التحتية للذكاء الاصطناعي إلى ما هو أبعد من سرقة العملات المشفرة الانتهازية إلى هجمات متطورة تستهدف أصول الذكاء الاصطناعي تحديداً. وفقاً للدراسات الحديثة، 93% من قادة الأمن يتوقعون أن تواجه مؤسساتهم هجمات يومية مدفوعة بالذكاء الاصطناعي بحلول عام 2025.[^15]

مشهد تهديدات البنية التحتية للذكاء الاصطناعي 2025:

| فئة التهديد | ناقل الهجوم | التأثير | صعوبة الكشف |

|---|---|---|---|

| تسريب النماذج | برمجيات ShadowInit الخبيثة، استغلال واجهة برمجة تطبيقات الاستدلال | سرقة الملكية الفكرية، خسارة تنافسية | عالية |

| تسميم البيانات | التلاعب ببيانات التدريب | اختراق سلامة النموذج | عالية جداً |

| التلاعب بالاستدلال | المدخلات العدائية، حقن الأوامر | إفساد المخرجات | متوسطة |

| سرقة العملات المشفرة | أحمال عمل GPU غير مصرح بها | سرقة الموارد، التكاليف | منخفضة |

| سلسلة التوريد | التبعيات المسممة، الأبواب الخلفية في النماذج | اختراق مستمر | عالية |

| هجمات ذاكرة GPU | Rowhammer على GDDR | تسرب بيانات عبر المستأجرين | عالية جداً |

في سبتمبر 2025، اكتشفت Anthropic حملة تجسس متطورة منسقة بالذكاء الاصطناعي حيث استخدم مهاجمون ترعاهم الدولة الصينية قدرات الذكاء الاصطناعي الوكيلة لتنفيذ هجمات إلكترونية - بإجراء آلاف الطلبات في الثانية بسرعات مستحيلة على القراصنة البشريين.[^16] الذكاء الاصطناعي الآن يهاجم البنية التحتية للذكاء الاصطناعي.

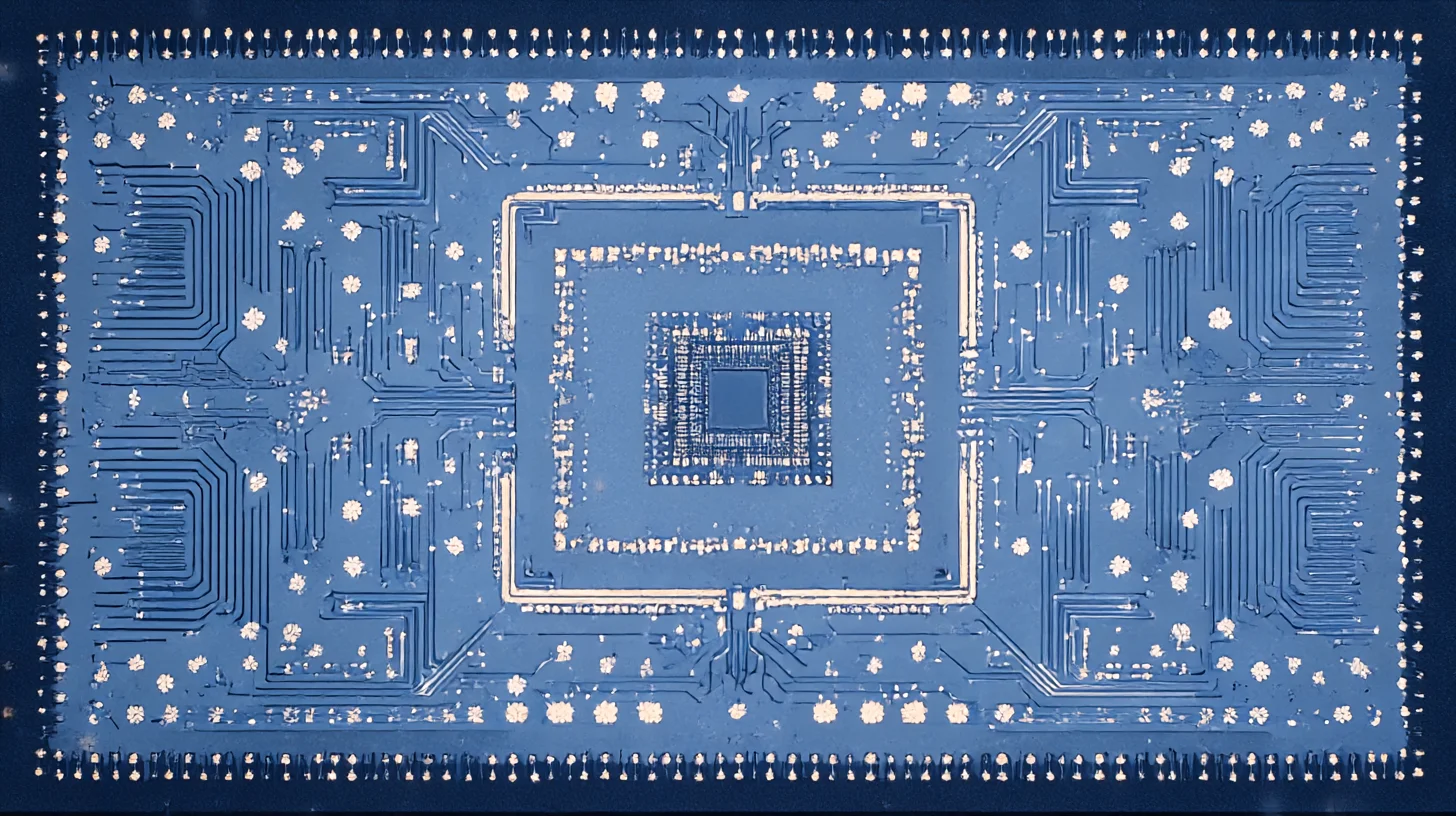

سطح هجوم البنية التحتية للذكاء الاصطناعي

تقدم مصانع الذكاء الاصطناعي متطلبات أمنية فريدة تكافح حلول حماية نقاط النهاية التقليدية لمعالجتها بفعالية.[^1] يُمكّن فهم سطح الهجوم الموسع من تطبيق ضوابط أمنية مناسبة.

أصول النماذج والبيانات

تمثل النماذج المدربة استثماراً كبيراً وميزة تنافسية. تكلف أوزان نماذج اللغة الكبيرة ملايين الدولارات لإنتاجها. يسعى الخصوم الذين يستهدفون تسريب النماذج إلى ملكية فكرية أكثر قيمة من بيانات المؤسسات التقليدية.

قد تتضمن بيانات التدريب معلومات خاصة أو بيانات شخصية أو محتوى مرخص. تُخترق هجمات تسميم البيانات سلامة النموذج من خلال حقن أمثلة خبيثة أثناء التدريب. قد تظل الهجمات غير مكتشفة حتى تُظهر النماذج سلوكيات غير متوقعة في الإنتاج.

تُغير هجمات التلاعب بالاستدلال مخرجات النموذج دون تغيير الأوزان. تتسبب التعديلات الدقيقة في إنتاج النماذج استجابات غير صحيحة أو خبيثة لمدخلات مستهدفة. يتطلب الكشف مراقبة توزيعات المخرجات للكشف عن الشذوذ.

مكونات البنية التحتية

تتضمن مجموعات GPU آلاف المسرعات عالية القيمة التي تشغل حزم برمجيات متخصصة. يخلق وقت تشغيل CUDA وتنسيق الحاويات وأطر التدريب الموزع نواقل هجوم غائبة عن البنية التحتية التقليدية. يجب أن تفهم أدوات الأمن هذه المكونات المتخصصة.

تعالج بوابات خدمة النماذج مدخلات المستخدمين غير الموثوقة، مما يخلق فرصاً لهجمات الحقن. يستغل حقن الأوامر والتحايل والمدخلات العدائية سلوكيات النموذج من خلال طبقة الخدمة. يتطلب أمن البوابة فهم أنماط الهجوم الخاصة بالذكاء الاصطناعي.

تدير أنظمة التنسيق مثل Kubernetes أحمال عمل مجموعات GPU. تؤثر أخطاء تكوين Kubernetes أو ثغراتها على البنية التحتية للذكاء الاصطناعي كما تؤثر على أحمال العمل المعبأة الأخرى. تخلق الامتدادات الخاصة بالذكاء الاصطناعي لإدارة GPU سطح هجوم إضافي.

مخاطر سلسلة التوريد

مكّنت التبعيات المسممة في دفاتر التدريب ناقل الوصول الأولي لـ ShadowInit.[^2] يعتمد نظام تطوير الذكاء الاصطناعي بشكل كبير على حزم مفتوحة المصدر بممارسات أمنية متفاوتة. تخلق التبعيات غير المثبتة التي تُحدّث تلقائياً ثغرة في سلسلة التوريد.

قد تحتوي النماذج المدربة مسبقاً المُنزّلة من المستودعات العامة على أبواب خلفية. ينشر التعلم بالنقل من النماذج الأساسية المخترقة الثغرات إلى النماذج المشتقة. يصبح التحقق من مصدر النموذج متطلباً أمنياً.

تتضمن صور الحاويات لأحمال عمل الذكاء الاصطناعي حزم برمجيات معقدة بتبعيات عديدة. يجب أن يعالج فحص الثغرات المكونات الخاصة بالذكاء الاصطناعي بما يتجاوز حزم نظام التشغيل القياسية.

متطلبات مركز العمليات الأمنية

تمتد عمليات مركز العمليات الأمنية للبنية التحتية للذكاء الاصطناعي بالقدرات التقليدية لمعالجة التهديدات والأصول الخاصة بالذكاء الاصطناعي.

متطلبات الرؤية

تتطلب فرق الأمن رؤية في القياسات الخاصة بالذكاء الاصطناعي بما يتجاوز بيانات نقاط النهاية والشبكة القياسية. توفر أنماط استخدام GPU ومعدلات استدلال النموذج وسلوك مهام التدريب إشارات للكشف عن الشذوذ. قد تفتقر أنظمة SIEM التقليدية إلى جامعات لمصادر البيانات هذه.

يُمكّن نشر BlueField DPU مراقبة الأمن دون استهلاك دورات GPU للمضيف.[^1] يمنع الفصل المعماري المهاجمين من تعطيل المراقبة من خلال اختراق أنظمة المضيف. يمثل الأمن القائم على DPU أفضل الممارسات الناشئة للبنية التحتية للذكاء الاصطناعي عالية القيمة.

تكشف مراقبة سلوك النموذج عن التلاعب بالاستدلال وانحراف المخرجات. يُمكّن إنشاء خط الأساس أثناء النشر الكشف عن الشذوذ أثناء التشغيل. تتطلب المراقبة خبرة في الذكاء الاصطناعي للتفسير بشكل هادف.

فرز التنبيهات على نطاق واسع

تعالج فرق الأمن ما معدله 960 تنبيهاً يومياً، مما يجبر الفرق على ترك التهديدات الحرجة دون تحقيق.[^3] تضيف البنية التحتية للذكاء الاصطناعي تنبيهات متخصصة قد يكافح المحللون التقليديون لتفسيرها. يتفاقم تحدي الحجم مع التعقيد الخاص بالذكاء الاصطناعي.

تحدد فرق الأمن الفرز كالمجال الذي يمكن للذكاء الاصطناعي إحداث أكبر فرق فوري فيه، بنسبة 67%، يليه ضبط الكشف بنسبة 65% والبحث عن التهديدات بنسبة 64%.[^3] تقلل قدرات الفرز المستقل العبء على المحللين البشريين مع ضمان تغطية التهديدات الخاصة بالذكاء الاصطناعي.

تنفذ منصات مركز العمليات الأمنية المستقلة قدرات كشف واستجابة للتهديدات مستقلة تماماً تعمل دون إشراف بشري مستمر.[^4] تُبلغ الفرق التي تستخدم منصات AI SOC عن تحسن بنسبة 80% في متوسط وقت الاستجابة (MTTR)، وفرز 95% من التنبيهات في أقل من دقيقتين، وتقليل بنسبة 99% في الوقت المستغرق على الإيجابيات الكاذبة.[^17]

نموذج نضج قدرات مركز العمليات الأمنية للبنية التحتية للذكاء الاصطناعي:

| المستوى | القدرة | التوظيف | الأدوات | وقت الاستجابة |

|---|---|---|---|---|

| 1 - أساسي | مراقبة يدوية، البنية التحتية فقط | 2-4 محللين | SIEM، EDR قياسي | ساعات-أيام |

| 2 - متطور | مراقبة واعية بالذكاء الاصطناعي، بعض الأتمتة | 4-8 محللين | + جامعات خاصة بالذكاء الاصطناعي | ساعات |

| 3 - محدد | مراقبة متكاملة للذكاء الاصطناعي/البنية التحتية، كتيبات إجراءات | 8-12 محلل | + SOAR، أمن قائم على DPU | دقائق-ساعات |

| 4 - مُدار | فرز مستقل، استجابة بإشراف بشري | 6-10 محللين | + منصة AI SOC | دقائق |

| 5 - مُحسّن | مركز عمليات أمنية وكيلي كامل، تدخل بشري أدنى | 4-6 "طيارو SOC" | منصة ذكاء اصطناعي وكيلية | ثوانٍ-دقائق |

وفقاً لدورة الضجيج من Gartner لعمليات الأمن 2025، فإن وكلاء AI SOC في مرحلة محفز الابتكار بنسبة انتشار 1-5% لكن مع إمكانية "تحسين الكفاءة، وتقليل الإيجابيات الكاذبة، وتخفيف تحديات القوى العاملة."[^18]

إجراءات الاستجابة

تتطلب الاستجابة للحوادث للبنية التحتية للذكاء الاصطناعي إجراءات تعالج السيناريوهات الخاصة بالذكاء الاصطناعي. قد يتطلب اختراق النموذج إعادة التدريب من نقاط تفتيش تم التحقق منها. قد يتطلب تسميم البيانات تدقيق مجموعة البيانات وتنظيفها قبل إعادة التدريب.

يجب أن توازن إجراءات العزل بين الأمن والتأثير التشغيلي. قد يكلف عزل مجموعة تدريب في منتصف التشغيل ساعات GPU كبيرة. يجب أن تحدد إجراءات الاستجابة الشروط التي تستدعي العزل الفوري مقابل الاستمرار المراقب.

يجب أن تعالج إجراءات الاسترداد كلاً من البنية التحتية وأصول الذكاء الاصطناعي. استعادة البنية التحتية دون التحقق من سلامة النموذج والبيانات تترك الثغرات دون معالجة. يجب أن تتضمن كتيبات الاسترداد خطوات تحقق خاصة بالذكاء الاصطناعي.

قدرات الكشف

يتطلب الأمن الفعال للبنية التحتية للذكاء الاصطناعي قدرات كشف تشمل مجالات البنية التحتية وأحمال العمل والمجالات الخاصة بالذكاء الاصطناعي.

مراقبة البنية التحتية

تغطي مراقبة البنية التحتية القياسية مكونات الحوسبة والشبكة والتخزين. يوفر استخدام GPU واستهلاك الذاكرة وحركة الترابط بيانات خط الأساس. قد يشير الشذوذ إلى سرقة العملات المشفرة أو تسريب البيانات أو نشاط خبيث آخر.

يكشف تحليل حركة الشبكة عن اتصالات القيادة والتحكم وتسريب البيانات. تولد أحمال عمل الذكاء الاصطناعي حركة شبكة شرعية كبيرة تختبئ فيها الحركة الخبيثة. يتطلب الكشف فهم أنماط حركة الذكاء الاصطناعي الطبيعية.

تتتبع مراقبة الحاويات والتنسيق نشر أحمال العمل وتنفيذها. تظهر الحاويات غير المصرح بها وتصعيد الامتيازات وإساءة استخدام الموارد في قياسات التنسيق. توفر سجلات تدقيق Kubernetes مسار تحقيق لأحداث الأمن.

مراقبة أحمال العمل

تتتبع مراقبة مهام التدريب معلمات المهمة واستهلاك الموارد وحالة الإكمال. قد تشير المهام غير العادية التي تستهلك الموارد دون مخرجات متوقعة إلى سرقة العملات المشفرة أو تدريب نموذج غير مصرح به. تكشف المقارنة مع أنماط المهام المتوقعة عن الشذوذ.

تتتبع مراقبة الاستدلال أنماط الطلبات ووقت الاستجابة وخصائص المخرجات. قد تشير الارتفاعات في معدلات الخطأ أو تغييرات وقت الاستجابة أو تحولات توزيع المخرجات إلى هجمات أو أعطال. تُمكّن المراقبة في الوقت الفعلي الاستجابة السريعة للمشكلات الناشئة.

تتتبع مراقبة خطوط أنابيب البيانات حركة البيانات عبر مراحل المعالجة المسبقة والتدريب والخدمة. تظهر أنماط الوصول غير المتوقعة للبيانات أو محاولات التسريب في قياسات خطوط الأنابيب. يدعم تتبع نسب البيانات التحقيق في الاختراقات المحتملة.

الكشف الخاص بالذكاء الاصطناعي

تعمل حلول Model Armor والحلول المماثلة كجدران حماية ذكية تحلل الأوامر والاستجابات في الوقت الفعلي للكشف عن التهديدات وحظرها قبل أن تسبب ضرراً.[^5] يلتقط التحليل الواعي بالذكاء الاصطناعي هجمات تفوتها أساليب مطابقة الأنماط.

يحدد الكشف عن المدخلات العدائية المدخلات المصممة لاستغلال ثغرات النموذج. يتطلب الكشف فهم بنية النموذج وأنماط الثغرات المعروفة. توفر أدوات أمن ML المتخصصة هذه القدرات.

يحدد الكشف عن انحراف النموذج التغييرات التدريجية في سلوك النموذج التي قد تشير إلى اختراق أو تدهور. يكشف إنشاء خط الأساس والمراقبة المستمرة عن الانحراف قبل التأثير التشغيلي. ينطبق الكشف بالتساوي على مخاوف الأمن والموثوقية.

هندسة التكامل

يجب أن تتكامل أدوات الأمن مع مكونات البنية التحتية للذكاء الاصطناعي وعمليات الأمن الحالية.

تكامل SIEM و SOAR

تجمع أنظمة إدارة معلومات وأحداث الأمن (SIEM) التنبيهات من البنية التحتية للذكاء الاصطناعي جنباً إلى جنب مع التقليدية

[تم اقتطاع المحتوى للترجمة]