Операції безпеки інфраструктури ШІ: вимоги SOC для GPU-кластерів

Оновлено 11 грудня 2025 року

Оновлення за грудень 2025: Сімейство шкідливого ПЗ ShadowInit атакує GPU-кластери та шлюзи обслуговування моделей для викрадення ваг моделей. 93% керівників служб безпеки очікують щоденних атак на основі ШІ до кінця 2025 року. Anthropic виявила китайських державних зловмисників, які використовують ШІ для тисяч запитів на секунду — тепер ШІ атакує інфраструктуру ШІ. AI Factory EDR від Trend Micro розгортається на DPU NVIDIA BlueField для захисту в реальному часі без споживання GPU-циклів.

Trend Micro запустила AI Factory EDR у партнерстві з NVIDIA, розгортаючи виявлення загроз на DPU NVIDIA BlueField для забезпечення захисту в реальному часі зі швидкістю та точністю робочих навантажень ШІ.[^1] Інтеграція збирає та моніторить інформацію про хост і мережу безпосередньо на DPU, корелюючи її з розвідкою загроз Trend для виявлення підозрілої поведінки без споживання GPU-циклів, призначених для робочих навантажень ШІ. Цей підхід демонструє, як захист інфраструктури ШІ вимагає спеціалізованих рішень, а не адаптованих корпоративних інструментів безпеки.

Команди реагування на інциденти задокументували нове сімейство шкідливого ПЗ, умовно назване "ShadowInit", яке атакує GPU-кластери, шлюзи обслуговування моделей та конвеєри оркестрації всередині розгортань великих мовних моделей.[^2] На відміну від попередніх криптомайнінгових кампаній, ShadowInit прагне викрасти пропрієтарні ваги моделей і непомітно маніпулювати результатами інференсу. Початкова телеметрія показує, що ShadowInit отримує доступ, зловживаючи широко поширеними ноутбуками для навчання моделей, які покладаються на незафіксовані версії пакетів. Ландшафт загроз для інфраструктури ШІ еволюціонував від опортуністичного криптоджекінгу до складних атак, спрямованих саме на активи ШІ. Згідно з останніми дослідженнями, 93% керівників служб безпеки очікують, що їхні організації стикатимуться з щоденними атаками на основі ШІ до 2025 року.[^15]

Ландшафт загроз для інфраструктури ШІ 2025:

| Категорія загрози | Вектор атаки | Вплив | Складність виявлення |

|---|---|---|---|

| Викрадення моделей | Шкідливе ПЗ ShadowInit, зловживання API інференсу | Крадіжка ІВ, конкурентні втрати | Висока |

| Отруєння даних | Маніпуляція навчальними даними | Компрометація цілісності моделі | Дуже висока |

| Маніпуляція інференсом | Змагальні входи, ін'єкція промптів | Пошкодження виходу | Середня |

| Криптоджекінг | Несанкціоновані GPU-навантаження | Крадіжка ресурсів, витрати | Низька |

| Ланцюг постачання | Отруєні залежності, бекдори моделей | Постійна компрометація | Висока |

| Атаки на пам'ять GPU | Rowhammer на GDDR | Витік даних між орендарями | Дуже висока |

У вересні 2025 року Anthropic виявила складну шпигунську кампанію, організовану ШІ, де китайські державні зловмисники використовували агентні можливості ШІ для виконання кібератак — здійснюючи тисячі запитів на секунду зі швидкістю, неможливою для хакерів-людей.[^16] Тепер ШІ атакує інфраструктуру ШІ.

Поверхня атаки інфраструктури ШІ

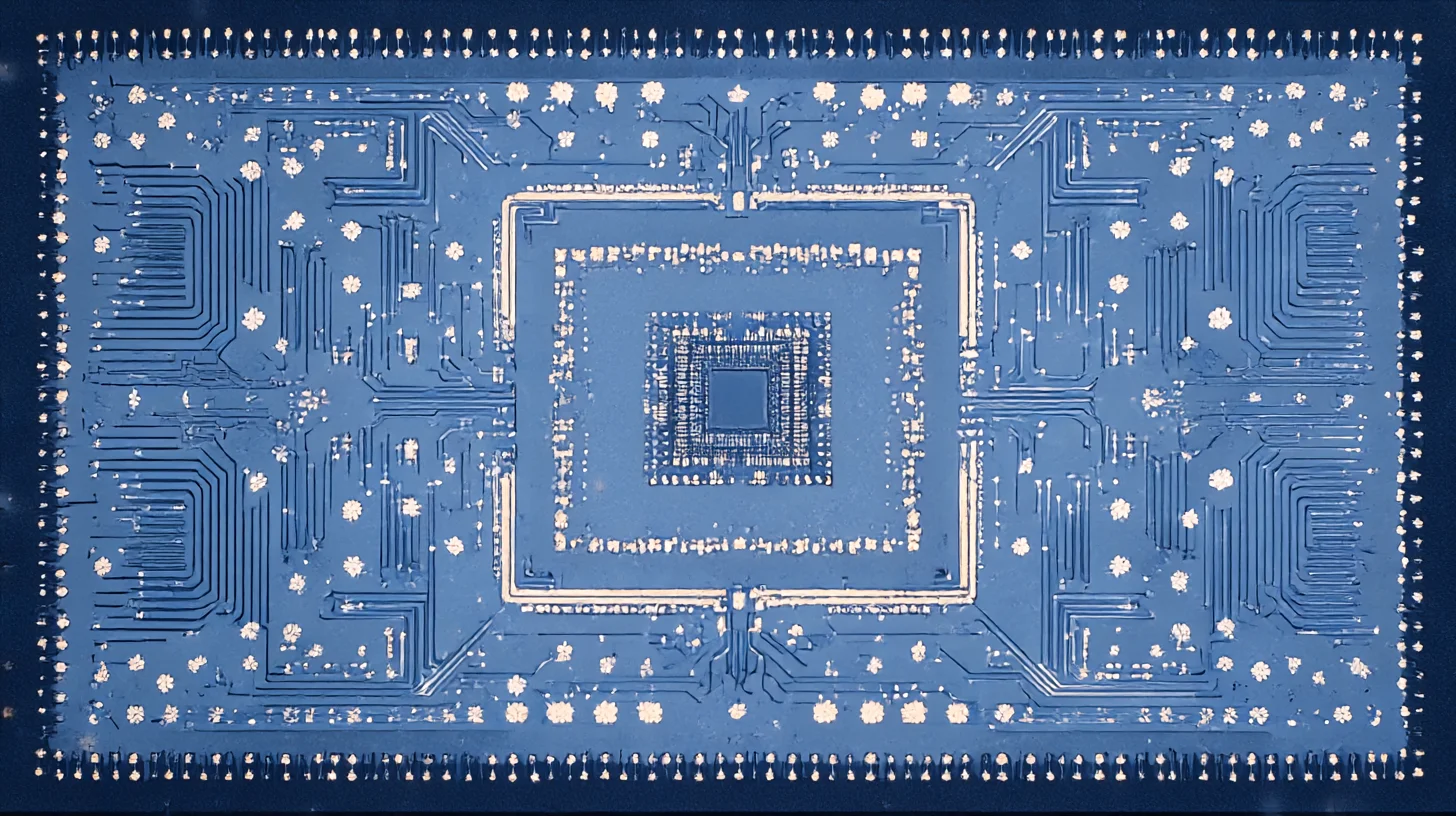

ШІ-фабрики мають унікальні вимоги до безпеки, з якими традиційні рішення захисту кінцевих точок важко справляються ефективно.[^1] Розуміння розширеної поверхні атаки дозволяє застосовувати відповідні засоби контролю безпеки.

Активи моделей і даних

Навчені моделі представляють значні інвестиції та конкурентну перевагу. Ваги моделей для великих мовних моделей коштують мільйони доларів для створення. Зловмисники, які прагнуть викрасти моделі, шукають інтелектуальну власність, ціннішу за типові корпоративні дані.

Навчальні дані можуть включати пропрієтарну інформацію, персональні дані або ліцензований контент. Атаки отруєння даних компрометують цілісність моделі шляхом ін'єкції шкідливих прикладів під час навчання. Ці атаки можуть залишатися невиявленими, поки моделі не проявлять несподівану поведінку в продакшені.

Атаки маніпуляції інференсом змінюють виходи моделі без зміни ваг. Тонкі модифікації змушують моделі видавати неправильні або шкідливі відповіді для цільових входів. Виявлення вимагає моніторингу розподілу виходів на предмет аномалій.

Компоненти інфраструктури

GPU-кластери включають тисячі високоцінних прискорювачів, що працюють на спеціалізованих програмних стеках. Середовище виконання CUDA, оркестрація контейнерів і фреймворки розподіленого навчання створюють вектори атак, відсутні в традиційній інфраструктурі. Інструменти безпеки повинні розуміти ці спеціалізовані компоненти.

Шлюзи обслуговування моделей обробляють ненадійні входи користувачів, створюючи можливості для атак ін'єкції. Ін'єкція промптів, джейлбрейкінг і змагальні входи експлуатують поведінку моделей через рівень обслуговування. Безпека шлюзу вимагає розуміння специфічних для ШІ патернів атак.

Системи оркестрації, такі як Kubernetes, керують робочими навантаженнями GPU-кластерів. Неправильні конфігурації або вразливості Kubernetes впливають на інфраструктуру ШІ так само, як і на інші контейнеризовані робочі навантаження. Специфічні для ШІ розширення для управління GPU створюють додаткову поверхню атаки.

Ризики ланцюга постачання

Отруєні залежності в навчальних ноутбуках уможливили початковий вектор доступу ShadowInit.[^2] Екосистема розробки ШІ значною мірою покладається на пакети з відкритим кодом з різними практиками безпеки. Незафіксовані залежності, які автоматично оновлюються, створюють вразливість ланцюга постачання.

Попередньо навчені моделі, завантажені з публічних репозиторіїв, можуть містити бекдори. Трансферне навчання з компрометованих базових моделей поширює вразливості на похідні моделі. Верифікація походження моделі стає вимогою безпеки.

Образи контейнерів для робочих навантажень ШІ включають складні програмні стеки з численними залежностями. Сканування вразливостей повинно охоплювати специфічні для ШІ компоненти поза стандартними пакетами операційної системи.

Вимоги до Центру операцій безпеки

Операції SOC для інфраструктури ШІ розширюють традиційні можливості для вирішення специфічних для ШІ загроз та активів.

Вимоги до видимості

Команди безпеки потребують видимості специфічної для ШІ телеметрії поза стандартними даними кінцевих точок і мережі. Патерни використання GPU, швидкість інференсу моделей і поведінка навчальних завдань надають сигнали для виявлення аномалій. Традиційні SIEM-системи можуть не мати колекторів для цих джерел даних.

Розгортання BlueField DPU забезпечує моніторинг безпеки без споживання GPU-циклів хоста.[^1] Архітектурне розділення запобігає вимкненню моніторингу зловмисниками через компрометацію хост-систем. Безпека на основі DPU представляє нову найкращу практику для високоцінної інфраструктури ШІ.

Моніторинг поведінки моделей виявляє маніпуляцію інференсом і дрейф виходів. Встановлення базової лінії під час розгортання дозволяє виявляти аномалії під час експлуатації. Моніторинг вимагає експертизи ШІ для змістовної інтерпретації.

Тріаж сповіщень у масштабі

Команди безпеки обробляють в середньому 960 сповіщень на день, змушуючи команди залишати критичні загрози недослідженими.[^3] Інфраструктура ШІ додає спеціалізовані сповіщення, які традиційним аналітикам може бути важко інтерпретувати. Проблема обсягу ускладнюється специфічною для ШІ складністю.

Команди безпеки визначають тріаж як область, де ШІ може найбільше допомогти — 67%, за яким слідує налаштування виявлення — 65% та полювання на загрози — 64%.[^3] Можливості автономного тріажу зменшують навантаження на людей-аналітиків, забезпечуючи при цьому охоплення специфічних для ШІ загроз.

Автономні SOC-платформи реалізують повністю незалежні можливості виявлення загроз і реагування, що працюють без постійного людського нагляду.[^4] Команди, що використовують платформи AI SOC, повідомляють про 80% покращення середнього часу реагування (MTTR), тріажуючи 95% сповіщень менш ніж за 2 хвилини та досягаючи 99% скорочення часу, витраченого на хибнопозитивні спрацювання.[^17]

Модель зрілості можливостей SOC для інфраструктури ШІ:

| Рівень | Можливість | Персонал | Інструменти | Час реагування |

|---|---|---|---|---|

| 1 - Базовий | Ручний моніторинг, лише інфраструктура | 2-4 аналітики | SIEM, стандартний EDR | Години-дні |

| 2 - Розвивається | Моніторинг з урахуванням ШІ, часткова автоматизація | 4-8 аналітиків | + Колектори для ШІ | Години |

| 3 - Визначений | Інтегрований моніторинг ШІ/інфраструктури, плейбуки | 8-12 аналітиків | + SOAR, безпека на DPU | Хвилини-години |

| 4 - Керований | Автономний тріаж, реагування під наглядом людини | 6-10 аналітиків | + Платформа AI SOC | Хвилини |

| 5 - Оптимізований | Повний агентний SOC, мінімальне втручання людини | 4-6 "SOC-пілотів" | Агентна ШІ-платформа | Секунди-хвилини |

Згідно з Hype Cycle for Security Operations 2025 від Gartner, агенти AI SOC знаходяться на стадії Innovation Trigger з 1-5% проникнення, але мають потенціал "покращити ефективність, зменшити хибнопозитивні спрацювання та полегшити проблеми з кадрами".[^18]

Процедури реагування

Реагування на інциденти для інфраструктури ШІ вимагає процедур, що охоплюють специфічні для ШІ сценарії. Компрометація моделі може вимагати перенавчання з верифікованих контрольних точок. Отруєння даних може вимагати аудиту набору даних і очищення перед перенавчанням.

Процедури ізоляції повинні балансувати безпеку з операційним впливом. Ізоляція навчального кластера посеред виконання може коштувати значних GPU-годин. Процедури реагування повинні визначати умови, що вимагають негайної ізоляції, порівняно з продовженням під моніторингом.

Процедури відновлення повинні охоплювати як інфраструктуру, так і активи ШІ. Відновлення інфраструктури без верифікації цілісності моделі та даних залишає вразливості невирішеними. Ранбуки відновлення повинні включати специфічні для ШІ етапи верифікації.

Можливості виявлення

Ефективна безпека інфраструктури ШІ вимагає можливостей виявлення, що охоплюють інфраструктуру, робочі навантаження та специфічні для ШІ домени.

Моніторинг інфраструктури

Стандартний моніторинг інфраструктури охоплює обчислювальні, мережеві та сховищні компоненти. Використання GPU, споживання пам'яті та трафік міжз'єднань надають базові дані. Аномалії можуть вказувати на криптоджекінг, викрадення даних або іншу шкідливу діяльність.

Аналіз мережевого трафіку виявляє комунікацію команди та контролю та викрадення даних. Робочі навантаження ШІ генерують значний легітимний мережевий трафік, в якому ховається шкідливий трафік. Виявлення вимагає розуміння нормальних патернів трафіку ШІ.

Моніторинг контейнерів і оркестрації відстежує розгортання та виконання робочих навантажень. Несанкціоновані контейнери, ескалація привілеїв і зловживання ресурсами з'являються в телеметрії оркестрації. Журнали аудиту Kubernetes надають слід розслідування для подій безпеки.

Моніторинг робочих навантажень

Моніторинг навчальних завдань відстежує параметри завдань, споживання ресурсів і статус завершення. Незвичайні завдання, що споживають ресурси без очікуваних виходів, можуть вказувати на криптоджекінг або несанкціоноване навчання моделей. Порівняння з очікуваними патернами завдань виявляє аномалії.

Моніторинг інференсу відстежує патерни запитів, затримку та характеристики виходів. Сплески частоти помилок, зміни затримки або зсуви розподілу виходів можуть вказувати на атаки або збої. Моніторинг у реальному часі забезпечує швидке реагування на проблеми, що виникають.

Моніторинг конвеєрів даних відстежує рух даних через етапи попередньої обробки, навчання та обслуговування. Неочікувані патерни доступу до даних або спроби викрадення з'являються в телеметрії конвеєра. Відстеження лініджу даних підтримує розслідування потенційних компрометацій.

Специфічне для ШІ виявлення

Model Armor і подібні рішення діють як інтелектуальні брандмауери, аналізуючи промпти та відповіді в реальному часі для виявлення та блокування загроз до того, як вони завдадуть шкоди.[^5] Аналіз з урахуванням ШІ виявляє атаки, які підходи на основі зіставлення патернів пропускають.

Виявлення змагальних входів ідентифікує входи, створені для експлуатації вразливостей моделі. Виявлення вимагає розуміння архітектури моделі та відомих патернів вразливостей. Спеціалізовані інструменти безпеки ML надають ці можливості.

Виявлення дрейфу моделі ідентифікує поступові зміни в поведінці моделі, які можуть вказувати на компрометацію або деградацію. Встановлення базової лінії та безперервний моніторинг виявляють дрейф до операційного впливу. Виявлення однаково застосовується як до питань безпеки, так і до надійності.

Архітектура інтеграції

Інструменти безпеки повинні інтегруватися з компонентами інфраструктури ШІ та існуючими операціями безпеки.

Інтеграція SIEM та SOAR

Системи управління інформацією та подіями безпеки (SIEM) агрегують сповіщення від інфраструктури ШІ разом з традиційними

[Контент скорочено для перекладу]