KI-Infrastruktur-Sicherheitsoperationen: SOC-Anforderungen für GPU-Cluster

Aktualisiert am 11. Dezember 2025

Update Dezember 2025: Die ShadowInit-Malware-Familie zielt auf GPU-Cluster und Model-Serving-Gateways zur Exfiltration von Modellgewichten ab. 93% der Sicherheitsverantwortlichen erwarten bis Ende 2025 tägliche KI-gesteuerte Angriffe. Anthropic entdeckte chinesische staatlich geförderte Angreifer, die KI für Tausende von Anfragen pro Sekunde nutzten – KI greift jetzt KI-Infrastruktur an. Trend Micros AI Factory EDR wird auf NVIDIA BlueField DPUs für Echtzeitschutz bereitgestellt, ohne GPU-Zyklen zu verbrauchen.

Trend Micro hat AI Factory EDR in Partnerschaft mit NVIDIA eingeführt und stellt Bedrohungserkennung auf NVIDIA BlueField DPUs bereit, um Echtzeitschutz mit der Geschwindigkeit und Präzision von KI-Workloads zu gewährleisten.[^1] Die Integration sammelt und überwacht Host- und Netzwerkinformationen direkt auf der DPU und korreliert diese mit Trend-Bedrohungsinformationen, um verdächtiges Verhalten zu erkennen, ohne GPU-Zyklen zu verbrauchen, die für KI-Workloads vorgesehen sind. Der Ansatz verdeutlicht, wie die Absicherung von KI-Infrastruktur speziell entwickelte Lösungen erfordert, anstatt nachgerüstete Enterprise-Security-Tools.

Incident-Response-Teams haben eine neue Malware-Familie dokumentiert, vorläufig „ShadowInit" genannt, die auf GPU-Cluster, Model-Serving-Gateways und Orchestrierungs-Pipelines innerhalb von Large Language Model-Deployments abzielt.[^2] Im Gegensatz zu früheren Crypto-Mining-Kampagnen versucht ShadowInit, proprietäre Modellgewichte zu exfiltrieren und Inferenz-Outputs stillschweigend zu manipulieren. Erste Telemetriedaten zeigen, dass ShadowInit durch Ausnutzung weit verbreiteter Modelltrainings-Notebooks Zugang erhält, die auf ungepinnte Paketversionen angewiesen sind. Die Bedrohungslandschaft für KI-Infrastruktur hat sich über opportunistisches Cryptojacking hinaus zu ausgeklügelten Angriffen entwickelt, die speziell auf KI-Assets abzielen. Laut aktuellen Studien erwarten 93% der Sicherheitsverantwortlichen, dass ihre Organisationen bis 2025 mit täglichen KI-gesteuerten Angriffen konfrontiert werden.[^15]

KI-Infrastruktur-Bedrohungslandschaft 2025:

| Bedrohungskategorie | Angriffsvektor | Auswirkung | Erkennungsschwierigkeit |

|---|---|---|---|

| Modell-Exfiltration | ShadowInit-Malware, Inferenz-API-Missbrauch | IP-Diebstahl, Wettbewerbsverlust | Hoch |

| Data Poisoning | Manipulation von Trainingsdaten | Kompromittierung der Modellintegrität | Sehr hoch |

| Inferenz-Manipulation | Adversarial Inputs, Prompt Injection | Output-Korrumpierung | Mittel |

| Cryptojacking | Nicht autorisierte GPU-Workloads | Ressourcendiebstahl, Kosten | Niedrig |

| Supply Chain | Vergiftete Abhängigkeiten, Modell-Backdoors | Persistente Kompromittierung | Hoch |

| GPU-Speicherangriffe | Rowhammer auf GDDR | Mandantenübergreifender Datenabfluss | Sehr hoch |

Im September 2025 entdeckte Anthropic eine ausgeklügelte KI-orchestrierte Spionagekampagne, bei der chinesische staatlich geförderte Angreifer die agentischen Fähigkeiten von KI nutzten, um Cyberangriffe durchzuführen – mit Tausenden von Anfragen pro Sekunde in einer Geschwindigkeit, die für menschliche Hacker unmöglich wäre.[^16] KI greift jetzt KI-Infrastruktur an.

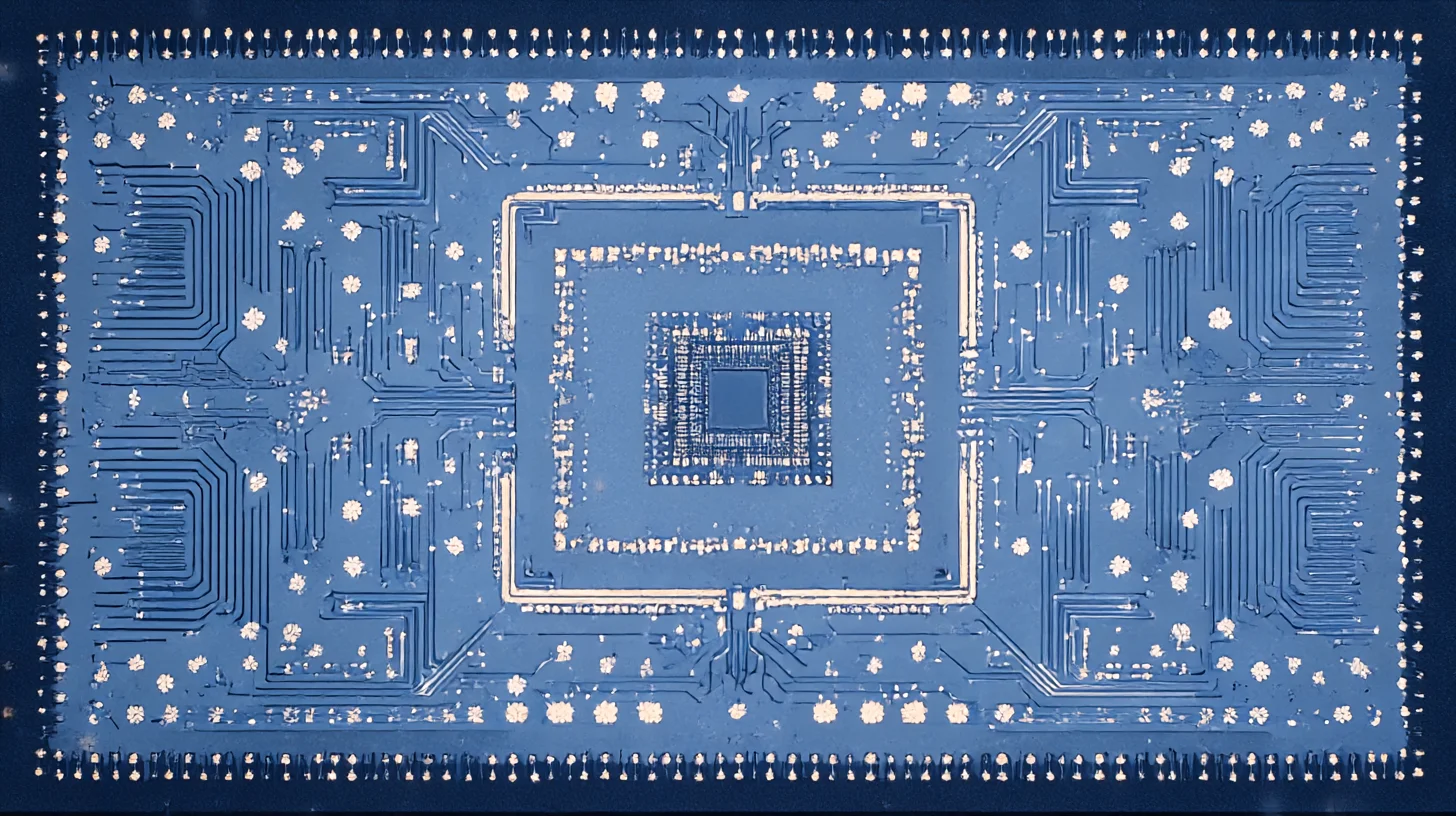

Angriffsfläche der KI-Infrastruktur

KI-Fabriken stellen einzigartige Sicherheitsanforderungen dar, die traditionelle Endpoint-Protection-Lösungen nur schwer effektiv adressieren können.[^1] Das Verständnis der erweiterten Angriffsfläche ermöglicht angemessene Sicherheitskontrollen.

Modell- und Daten-Assets

Trainierte Modelle repräsentieren erhebliche Investitionen und Wettbewerbsvorteile. Modellgewichte für Large Language Models kosten Millionen von Dollar in der Produktion. Angreifer, die auf Modell-Exfiltration abzielen, suchen geistiges Eigentum, das wertvoller ist als typische Unternehmensdaten.

Trainingsdaten können proprietäre Informationen, personenbezogene Daten oder lizenzierte Inhalte enthalten. Data-Poisoning-Angriffe kompromittieren die Modellintegrität durch Einschleusen bösartiger Beispiele während des Trainings. Die Angriffe können unentdeckt bleiben, bis Modelle in der Produktion unerwartete Verhaltensweisen zeigen.

Inferenz-Manipulationsangriffe verändern Modell-Outputs ohne Änderung der Gewichte. Subtile Modifikationen veranlassen Modelle, für bestimmte Eingaben falsche oder bösartige Antworten zu produzieren. Die Erkennung erfordert die Überwachung von Output-Verteilungen auf Anomalien.

Infrastrukturkomponenten

GPU-Cluster umfassen Tausende hochwertiger Beschleuniger, die spezialisierte Software-Stacks ausführen. Die CUDA-Runtime, Container-Orchestrierung und verteilte Trainings-Frameworks schaffen Angriffsvektoren, die in traditioneller Infrastruktur fehlen. Sicherheitstools müssen diese spezialisierten Komponenten verstehen.

Model-Serving-Gateways verarbeiten nicht vertrauenswürdige Benutzereingaben und schaffen Injection-Angriffsmöglichkeiten. Prompt Injection, Jailbreaking und Adversarial Inputs nutzen Modellverhalten über die Serving-Schicht aus. Gateway-Sicherheit erfordert das Verständnis KI-spezifischer Angriffsmuster.

Orchestrierungssysteme wie Kubernetes verwalten GPU-Cluster-Workloads. Kubernetes-Fehlkonfigurationen oder -Schwachstellen betreffen KI-Infrastruktur ebenso wie andere containerisierte Workloads. KI-spezifische Erweiterungen für GPU-Management schaffen zusätzliche Angriffsfläche.

Supply-Chain-Risiken

Vergiftete Abhängigkeiten in Trainings-Notebooks ermöglichten ShadowInits initialen Zugriffsvektor.[^2] Das KI-Entwicklungs-Ökosystem ist stark von Open-Source-Paketen mit unterschiedlichen Sicherheitspraktiken abhängig. Ungepinnte Abhängigkeiten, die automatisch aktualisiert werden, schaffen Supply-Chain-Schwachstellen.

Vortrainierte Modelle, die aus öffentlichen Repositories heruntergeladen werden, können Backdoors enthalten. Transfer Learning von kompromittierten Basismodellen propagiert Schwachstellen zu abgeleiteten Modellen. Die Verifizierung der Modellherkunft wird zu einer Sicherheitsanforderung.

Container-Images für KI-Workloads enthalten komplexe Software-Stacks mit zahlreichen Abhängigkeiten. Schwachstellen-Scanning muss KI-spezifische Komponenten über Standard-Betriebssystempakete hinaus adressieren.

Anforderungen an das Security Operations Center

SOC-Operationen für KI-Infrastruktur erweitern traditionelle Fähigkeiten, um KI-spezifische Bedrohungen und Assets zu adressieren.

Sichtbarkeitsanforderungen

Sicherheitsteams benötigen Einblick in KI-spezifische Telemetrie über Standard-Endpoint- und Netzwerkdaten hinaus. GPU-Auslastungsmuster, Modell-Inferenzraten und Trainingsjob-Verhalten liefern Signale für Anomalieerkennung. Traditionelle SIEM-Systeme verfügen möglicherweise nicht über Kollektoren für diese Datenquellen.

Die BlueField-DPU-Bereitstellung ermöglicht Sicherheitsüberwachung ohne Verbrauch von Host-GPU-Zyklen.[^1] Die architektonische Trennung verhindert, dass Angreifer die Überwachung durch Kompromittierung von Host-Systemen deaktivieren können. DPU-basierte Sicherheit stellt die aufkommende Best Practice für hochwertige KI-Infrastruktur dar.

Die Überwachung des Modellverhaltens erkennt Inferenz-Manipulation und Output-Drift. Die Baseline-Etablierung während der Bereitstellung ermöglicht Anomalieerkennung während des Betriebs. Die Überwachung erfordert KI-Expertise für eine sinnvolle Interpretation.

Alert-Triage im großen Maßstab

Sicherheitsteams verarbeiten durchschnittlich 960 Alerts pro Tag, was Teams dazu zwingt, kritische Bedrohungen nicht zu untersuchen.[^3] KI-Infrastruktur fügt spezialisierte Alerts hinzu, die traditionelle Analysten möglicherweise schwer interpretieren können. Die Volumen-Herausforderung verschärft sich durch KI-spezifische Komplexität.

Sicherheitsteams identifizieren Triage als den Bereich, in dem KI den größten unmittelbaren Unterschied machen kann, mit 67%, gefolgt von Detection Tuning mit 65% und Threat Hunting mit 64%.[^3] Autonome Triage-Fähigkeiten reduzieren die Belastung menschlicher Analysten und gewährleisten gleichzeitig die Abdeckung KI-spezifischer Bedrohungen.

Autonome SOC-Plattformen implementieren vollständig unabhängige Bedrohungserkennungs- und Reaktionsfähigkeiten, die ohne ständige menschliche Aufsicht arbeiten.[^4] Teams, die KI-SOC-Plattformen nutzen, berichten von 80% Verbesserung der Mean Time to Respond (MTTR), Triage von 95% der Alerts in unter 2 Minuten und 99% Reduktion der für False Positives aufgewendeten Zeit.[^17]

SOC-Fähigkeitsreifemodell für KI-Infrastruktur:

| Stufe | Fähigkeit | Personal | Tools | Reaktionszeit |

|---|---|---|---|---|

| 1 - Basic | Manuelle Überwachung, nur Infrastruktur | 2-4 Analysten | SIEM, Standard-EDR | Stunden-Tage |

| 2 - Developing | KI-bewusste Überwachung, teilweise Automatisierung | 4-8 Analysten | + KI-spezifische Kollektoren | Stunden |

| 3 - Defined | Integrierte KI/Infra-Überwachung, Playbooks | 8-12 Analysten | + SOAR, DPU-basierte Sicherheit | Minuten-Stunden |

| 4 - Managed | Autonome Triage, menschlich überwachte Reaktion | 6-10 Analysten | + KI-SOC-Plattform | Minuten |

| 5 - Optimizing | Vollständiges agentisches SOC, minimale menschliche Intervention | 4-6 "SOC-Piloten" | Agentische KI-Plattform | Sekunden-Minuten |

Laut Gartners Hype Cycle for Security Operations 2025 befinden sich KI-SOC-Agenten in der Innovation-Trigger-Phase mit 1-5% Penetration, haben aber das Potenzial, "Effizienz zu verbessern, False Positives zu reduzieren und Personalprobleme zu erleichtern."[^18]

Reaktionsverfahren

Incident Response für KI-Infrastruktur erfordert Verfahren, die KI-spezifische Szenarien adressieren. Modellkompromittierung kann ein Neutraining von verifizierten Checkpoints erfordern. Data Poisoning kann eine Dataset-Prüfung und -Bereinigung vor dem Neutraining erfordern.

Isolationsverfahren müssen Sicherheit gegen betriebliche Auswirkungen abwägen. Die Isolation eines Trainingsclusters mitten im Lauf kann erhebliche GPU-Stunden kosten. Reaktionsverfahren sollten Bedingungen definieren, die eine sofortige Isolation rechtfertigen, im Vergleich zu überwachter Fortsetzung.

Recovery-Verfahren sollten sowohl Infrastruktur als auch KI-Assets adressieren. Die Wiederherstellung der Infrastruktur ohne Verifizierung der Modell- und Datenintegrität lässt Schwachstellen unbehandelt. Recovery-Runbooks sollten KI-spezifische Verifizierungsschritte enthalten.

Erkennungsfähigkeiten

Effektive KI-Infrastruktursicherheit erfordert Erkennungsfähigkeiten, die Infrastruktur-, Workload- und KI-spezifische Bereiche umfassen.

Infrastrukturüberwachung

Standard-Infrastrukturüberwachung deckt Compute-, Netzwerk- und Speicherkomponenten ab. GPU-Auslastung, Speicherverbrauch und Interconnect-Traffic liefern Baseline-Daten. Anomalien können auf Cryptojacking, Datenexfiltration oder andere bösartige Aktivitäten hinweisen.

Netzwerkverkehrsanalyse erkennt Command-and-Control-Kommunikation und Datenexfiltration. KI-Workloads erzeugen erheblichen legitimen Netzwerkverkehr, in dem sich bösartiger Traffic versteckt. Die Erkennung erfordert das Verständnis normaler KI-Traffic-Muster.

Container- und Orchestrierungsüberwachung verfolgt Workload-Bereitstellung und -Ausführung. Nicht autorisierte Container, Privilege Escalation und Ressourcenmissbrauch erscheinen in der Orchestrierungstelemetrie. Kubernetes-Audit-Logs liefern Untersuchungsspuren für Sicherheitsereignisse.

Workload-Überwachung

Trainingsjob-Überwachung verfolgt Job-Parameter, Ressourcenverbrauch und Abschlussstatus. Ungewöhnliche Jobs, die Ressourcen ohne erwartete Outputs verbrauchen, können auf Cryptojacking oder nicht autorisiertes Modelltraining hinweisen. Der Vergleich mit erwarteten Job-Mustern zeigt Anomalien auf.

Inferenzüberwachung verfolgt Anfragemuster, Latenz und Output-Charakteristiken. Spitzen bei Fehlerraten, Latenzänderungen oder Verschiebungen in der Output-Verteilung können auf Angriffe oder Ausfälle hinweisen. Echtzeitüberwachung ermöglicht schnelle Reaktion auf aufkommende Probleme.

Datenpipeline-Überwachung verfolgt Datenbewegungen durch Vorverarbeitungs-, Trainings- und Serving-Phasen. Unerwartete Datenzugriffsmuster oder Exfiltrationsversuche erscheinen in der Pipeline-Telemetrie. Data-Lineage-Tracking unterstützt die Untersuchung potenzieller Kompromittierungen.

KI-spezifische Erkennung

Model Armor und ähnliche Lösungen fungieren als intelligente Firewalls, die Prompts und Antworten in Echtzeit analysieren, um Bedrohungen zu erkennen und zu blockieren, bevor sie Schaden anrichten.[^5] Die KI-bewusste Analyse fängt Angriffe ab, die Pattern-Matching-Ansätze übersehen.

Adversarial-Input-Erkennung identifiziert Eingaben, die darauf ausgelegt sind, Modellschwachstellen auszunutzen. Die Erkennung erfordert das Verständnis der Modellarchitektur und bekannter Schwachstellenmuster. Spezialisierte ML-Security-Tools bieten diese Fähigkeiten.

Model-Drift-Erkennung identifiziert allmähliche Änderungen im Modellverhalten, die auf Kompromittierung oder Degradation hinweisen können. Baseline-Etablierung und kontinuierliche Überwachung erkennen Drift vor betrieblichen Auswirkungen. Die Erkennung gilt gleichermaßen für Sicherheits- und Zuverlässigkeitsbelange.

Integrationsarchitektur

Sicherheitstools müssen sich mit KI-Infrastrukturkomponenten und bestehenden Sicherheitsoperationen integrieren.

SIEM- und SOAR-Integration

Security Information and Event Management (SIEM)-Systeme aggregieren Alerts von KI-Infrastruktur zusammen mit traditioneller

[Inhalt für Übersetzung gekürzt]